エンタープライズシングルサインオン (Enterprise SSO)

シングルサインオン (SSO) は、ユーザーが 1 つの認証情報で複数のアプリケーションにサインインできる仕組みです。これは、ユーザーが一度ログインすれば、再度ログインすることなく複数のアプリケーションやリソースにアクセスできる能力を指す一般的な用語です。

エンタープライズシングルサインオン (Enterprise SSO) は、組織向けに設計された SSO の特殊なタイプであり、従業員が職場のツールに簡単に認証 (Authentication) できるようにします。例えば:Acme Company の従業員が Google Workspace アカウント([email protected])を使って、Slack、Zoom、Trello、Office Suite、GitHub などに再度認証情報を入力せずにサインインできます。IT 管理者はアクセス権限を一元管理し、従業員が退職した場合には即座にアクセスを取り消せます。

Logto では以下を提供しています:

- プリビルドコネクター:人気のアイデンティティプロバイダー (IdP)(例:Google Workspace、Microsoft Entra ID、Okta)との簡単な統合。

- カスタムコネクター:独自の組織要件に合わせて、SAML/OIDC 準拠の任意のアイデンティティプロバイダーと統合可能。

- ドメインベースルーティング:メールドメイン(例:

@client-a.com)によって自動的にユーザーを自社の IdP へルーティング。 - SP-initiated & IdP-initiated SSO:ユーザーはアプリまたは IdP ダッシュボードからログインを開始可能。

- ジャストインタイム (JIT) プロビジョニング:エンタープライズ SSO で初回ログイン時に自動的にエンタープライズユーザーを組織に追加—手動招待は不要です。JIT プロビジョニングについて詳しくはこちら。

エンタープライズ SSO ユーザーは パスキーサインイン のバインドや利用をサポートしていません。これらのユーザーにパスキーが必要な場合は、MFA の強制を IdP 側で行ってください。

エンタープライズ SSO は必要ですか?

エンタープライズ SSO の主なメリット:

- セキュリティの一元化:組織はすべての統合アプリで厳格なアクセス方針(例:多要素認証、ロールベースの権限)を強制できます。

- アクセスの効率化:従業員はパスワード疲労から解放され、ツールへのシームレスなアクセスが可能です。

- コンプライアンス:監査証跡が簡素化され、GDPR や HIPAA などの規制要件を満たせます。

- 柔軟性:SAML/OIDC を通じてレガシーシステムやニッチな IdP との統合もサポート。

エンタープライズ SSO が必須となるケース:

- B2B/B2C2B サービス(例:SaaS)を提供し、クライアントの企業 IdP との統合が必要な場合。

- 規制産業(例:医療、金融)で運営しており、アイデンティティとアクセス管理の一元化が必須の場合。

- エンタープライズ契約の獲得を目指しており、セキュリティやシームレスなオンボーディングが重要な条件となる場合。

製品が新規リリース直後の場合は、すぐにエンタープライズ SSO が必要とは限りません。次のような場合に有効化を検討してください:

- 重要なクライアントがセキュリティコンプライアンスや調達プロセスの一環として SSO を要求している場合。これがなければ購入に進まないこともあります。

- 製品がエンタープライズ層の顧客をターゲットとしており、SSO がセキュリティやユーザー管理の標準的な期待となっている場合。

Logto なら、エンタープライズ SSO の有効化はとても簡単です—ノーコード、破壊的変更なし、ワンクリックで完了:

- クライアントの IdP 用に専用の エンタープライズコネクター を追加します。

- メールドメインをバインド します(例:

@client-a.com)。 - そのドメインを持つ既存ユーザーは 自動的にエンタープライズ SSO へ切り替わり、メールアドレスと SSO 識別子のアカウント連携が行われます—アクセスに中断はありません。

エンタープライズ SSO の主要コンポーネント

- アイデンティティプロバイダー (IdP):ユーザーのアイデンティティを検証し、ログイン認証情報を管理するサービスです。ユーザーのアイデンティティを確認した後、IdP は認証 (Authentication) トークンやアサーションを生成し、ユーザーが再度ログインすることなくさまざまなアプリケーションやサービスにアクセスできるようにします。基本的に、エンタープライズ内で従業員のアイデンティティと権限を管理するためのシステムです。例:Okta、Azure AD、Google Workspace、LastPass、OneLogin、Ping Identity、Cyberark など。IdP について詳しくはこちら。

- サービスプロバイダー (SP):ユーザー認証 (Authentication) を必要とし、認証 (Authentication) のためにアイデンティティプロバイダー (IdP) に依存するシステムやアプリケーションです。SP は IdP から認証 (Authentication) トークンやアサーションを受け取り、別途ログイン認証情報を要求することなくリソースへのアクセスを許可します。例:Slack、Shopify、Dropbox、Figma、Notion など…そしてあなたのサービス。SP について詳しくはこちら。

- エンタープライズアイデンティティ:通常、ログイン時に企業のメールドメインを使用することで識別されます。このエンタープライズメールアカウントは最終的に企業に帰属します。

サポートされている SSO ワークフロー

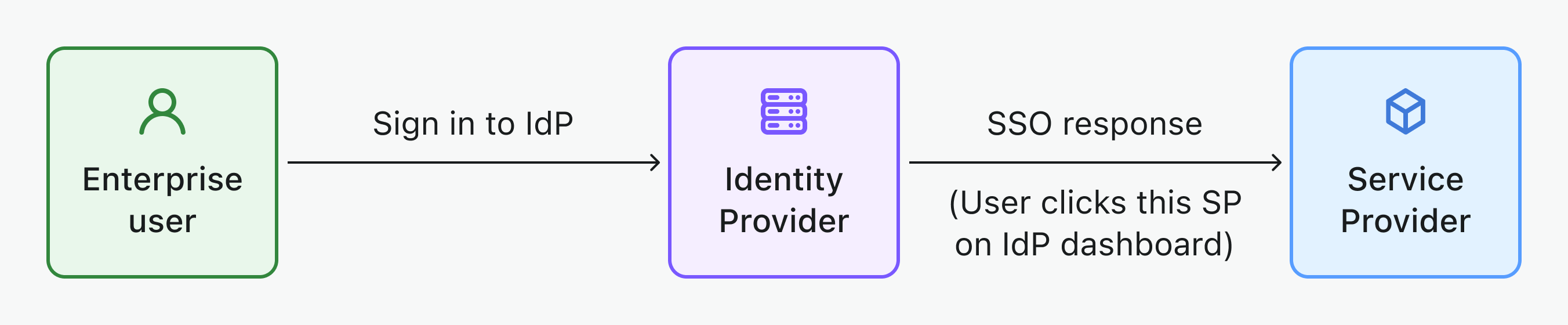

- IdP-initiated SSO:IdP-initiated SSO では、アイデンティティプロバイダー (IdP) がシングルサインオンプロセスを主に制御します。このプロセスは、ユーザーが IdP のプラットフォーム(企業ポータルや一元化されたアイデンティティダッシュボードなど)にログインすることから始まります。認証 (Authentication) が完了すると、IdP は認証 (Authentication) トークンやアサーションを生成し、それを使ってユーザーは追加のログインなしで複数の接続サービスやアプリケーション(SP)にシームレスにアクセスできます。

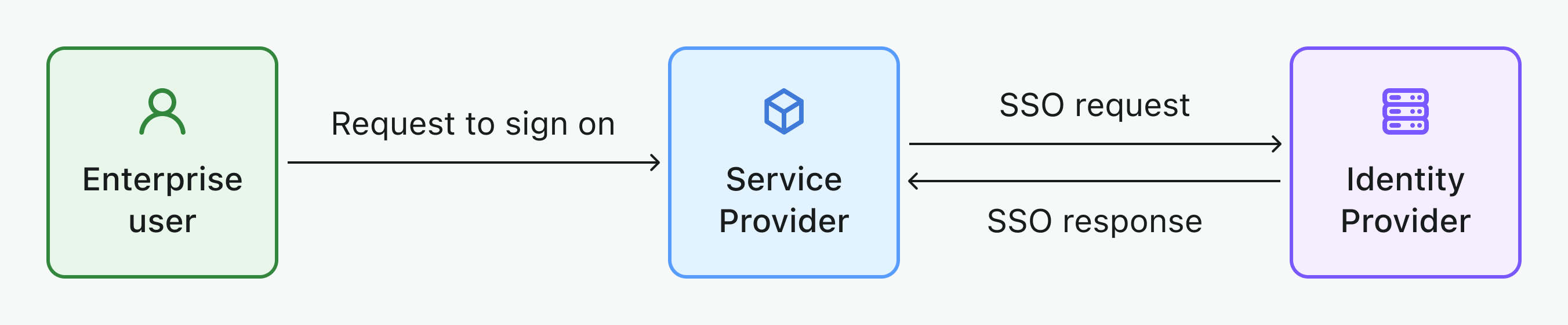

- SP-initiated SSO:SP-initiated SSO では、サービスプロバイダー (SP) がシングルサインオンプロセスの開始と管理を主導します。これは B2B シナリオでよく利用されます。このシナリオでは、ユーザーが特定のサービスやアプリケーション(SP)にアクセスしようとすると、認証 (Authentication) のために自分の IdP へリダイレクトされます。IdP でのログインが成功すると、認証 (Authentication) トークンが SP に返され、ユーザーはアクセス権を得ます。Logto は B2B サービス向けに SP-initiated SSO をサポートしています。

サポートされている SSO プロトコル

- SAML:Security Assertion Markup Language (SAML) は、IdP と SP 間で認証 (Authentication) および認可 (Authorization) データを交換するための XML ベースのオープンスタンダードです。このプロトコルは、複雑なエンタープライズレベルのセキュリティ要件に特に適しています。

- OIDC:OpenID Connect (OIDC) は、OAuth 2.0 プロトコル上に構築されたシンプルなアイデンティティレイヤーです。JSON/REST を用いた通信により、より軽量で、モバイルやシングルページアプリケーション (SPA) を含む現代的なアプリケーションアーキテクチャに適しています。

よくある質問

Web サイトに SSO コネクターボタンを追加し、SSO プロバイダーで直接サインインするには?

Logto では、Web サイトにソーシャルログインボタンを追加し、デフォルトのサインインフォームを表示せずに直接 SSO サインインプロセスを開始できます。詳しい手順は ダイレクトサインイン ガイドをご覧ください。

いくつのエンタープライズ SSO コネクターが必要ですか?

各クライアントごとに固有のコネクターが必要です。これにより、設定の分離、従業員管理、権限コントロールが可能になります。例:

- クライアント A (Okta): 「エンタープライズコネクター A」は Okta を使用し、

@client-a.com用。 - クライアント B (Okta): 別の「エンタープライズコネクター B」は Okta を使用し、

@client-b.com用。 - クライアント C (Azure AD): 「エンタープライズコネクター C」は Microsoft Azure AD を使用し、

@client-c.com用。

クライアントごとの設定なしで複数クライアントに対応したい場合は、ソーシャルコネクター(例:Google、Facebook)を利用することも検討してください。これらはクライアント固有の IdP 設定を必要としません。

関連リソース

エンタープライズ SSO 体験IdP-initiated SSO と SP-initiated SSO の違い

エンタープライズ SSO:概要、仕組み、重要性 シングルサインオンの極意