엔터프라이즈 싱글 사인온 (SSO)

싱글 사인온 (SSO)은 사용자가 하나의 자격 증명으로 여러 애플리케이션에 로그인할 수 있도록 해줍니다. 이는 사용자가 한 번 로그인하면 여러 애플리케이션이나 리소스에 다시 로그인할 필요 없이 접근할 수 있는 능력을 의미하는 일반적인 용어입니다.

엔터프라이즈 싱글 사인온 (SSO)는 조직을 위해 설계된 특수한 유형의 SSO로, 직원들이 업무 도구 전반에서 인증 (Authentication)을 간소화합니다. 예시: Acme 회사의 직원이 자신의 Google Workspace 계정([email protected])으로 Slack, Zoom, Trello, Office Suite, GitHub 등에 자격 증명을 다시 입력하지 않고 로그인할 수 있습니다. IT 관리자는 접근 권한을 중앙에서 관리하고, 직원이 퇴사할 경우 즉시 접근을 해제할 수 있습니다.

Logto는 다음을 제공합니다:

- 사전 구축된 커넥터: 인기 있는 아이덴티티 제공자 (IdP)와의 손쉬운 통합 (예: Google Workspace, Microsoft Entra ID, Okta).

- 커스텀 커넥터: 고유한 조직 요구에 맞게 SAML/OIDC 호환 아이덴티티 제공자와 통합.

- 도메인 기반 라우팅: 이메일 도메인(예:

@client-a.com)을 통해 사용자를 자동으로 해당 회사의 IdP로 라우팅. - SP 시작 및 IdP 시작 SSO: 사용자가 귀하의 앱 또는 자신의 IdP 대시보드에서 로그인을 시작할 수 있음.

- Just-in-time (JIT) 프로비저닝: 엔터프라이즈 SSO로 처음 로그인할 때 엔터프라이즈 사용자를 자동으로 조직에 추가—수동 초대가 필요 없습니다. JIT 프로비저닝에 대해 알아보세요.

엔터프라이즈 SSO 사용자는 패스키 로그인 바인딩 또는 사용을 지원하지 않습니다. 해당 사용자에게 패스키가 필요하다면, MFA(다단계 인증) 강제는 IdP 측에서 처리해야 합니다.

엔터프라이즈 SSO가 필요한가요?

엔터프라이즈 SSO의 주요 이점:

- 중앙 집중식 보안: 조직은 모든 통합 앱에 대해 엄격한 접근 정책(예: 다단계 인증, 역할 기반 권한)을 적용할 수 있습니다.

- 간소화된 접근: 직원들은 비밀번호 피로 없이 도구에 원활하게 접근할 수 있습니다.

- 컴플라이언스: 감사 추적을 단순화하고 규제 요건(예: GDPR, HIPAA)을 충족합니다.

- 유연성: SAML/OIDC를 통해 레거시 시스템 또는 특수 IdP와의 통합을 지원합니다.

다음과 같은 경우 엔터프라이즈 SSO는 필수입니다:

- B2B/B2C2B 서비스(예: SaaS)를 제공하며, 고객의 기업 IdP와 통합이 필요할 때.

- 규제 산업(예: 헬스케어, 금융)에서 운영하며, 중앙 집중식 아이덴티티 및 접근 관리가 필수일 때.

- 엔터프라이즈 계약을 성사시키고자 하며, 보안 및 원활한 온보딩이 중요한 조건일 때.

제품이 새로 출시된 경우 즉시 엔터프라이즈 SSO가 필요하지 않을 수 있습니다. 다음과 같은 경우 도입을 고려하세요:

- 고가치 고객이 보안 컴플라이언스 또는 구매 절차의 일환으로 요구할 때. 없으면 구매가 진행되지 않을 수 있습니다.

- 제품이 엔터프라이즈급 고객을 대상으로 하며, SSO가 보안 및 사용자 관리의 표준 기대치일 때.

Logto를 사용하면 엔터프라이즈 SSO 활성화가 매우 간단합니다—노코드, 변경 사항 없음, 단 한 번의 클릭:

- 고객의 IdP에 맞는 엔터프라이즈 커넥터를 추가하세요.

- 이메일 도메인 바인딩(예:

@client-a.com)을 하세요. - 해당 도메인을 가진 기존 사용자는 자동으로 엔터프라이즈 SSO로 전환되며, 이메일 주소와 SSO 식별자 간 계정 연결이 이루어집니다—접근에 방해가 없습니다.

엔터프라이즈 SSO의 주요 구성 요소

- 아이덴티티 제공자 (IdP): 사용자의 아이덴티티를 검증하고 로그인 자격 증명을 관리하는 서비스입니다. 사용자의 아이덴티티를 확인한 후, IdP는 인증 (Authentication) 토큰 또는 어설션을 생성하여 사용자가 추가 로그인 없이 다양한 애플리케이션이나 서비스에 접근할 수 있도록 합니다. 본질적으로, 엔터프라이즈에서 직원의 아이덴티티와 권한을 관리하는 핵심 시스템입니다. 예시: Okta, Azure AD, Google Workspace, LastPass, OneLogin, Ping Identity, Cyberark 등. IdP에 대해 더 알아보기.

- 서비스 제공자 (SP): 사용자 인증이 필요하며, 인증을 위해 아이덴티티 제공자 (IdP)에 의존하는 시스템 또는 애플리케이션입니다. SP는 IdP로부터 인증 (Authentication) 토큰 또는 어설션을 받아 별도의 로그인 자격 증명 없이 리소스 접근을 허용합니다. 예시: Slack, Shopify, Dropbox, Figma, Notion 등… 그리고 귀하의 서비스. SP에 대해 더 알아보기.

- 엔터프라이즈 아이덴티티: 일반적으로 회사 이메일 도메인을 사용하여 로그인하는 것으로 식별됩니다. 이 엔터프라이즈 이메일 계정은 궁극적으로 회사에 속합니다.

지원되는 SSO 워크플로우

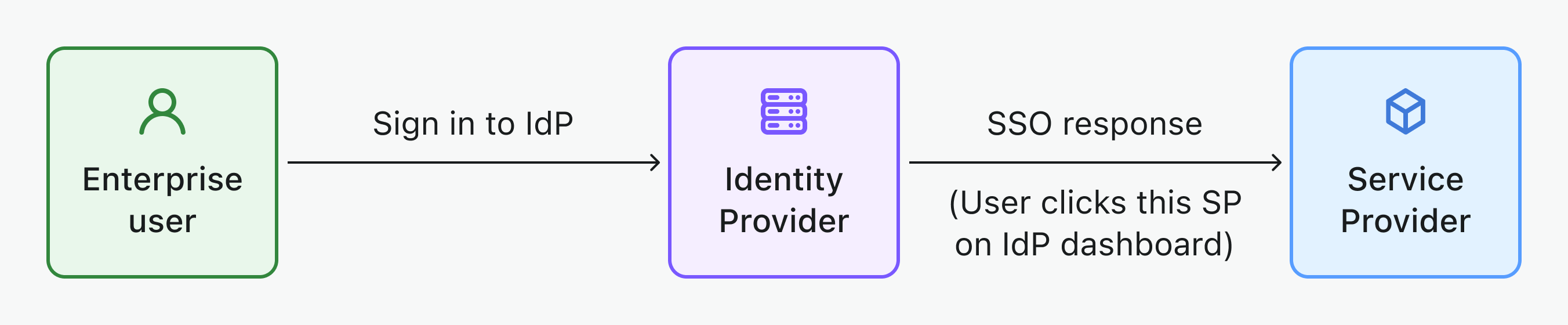

- IdP 시작 SSO: IdP 시작 SSO에서는 아이덴티티 제공자 (IdP)가 싱글 사인온 프로세스를 주로 제어합니다. 이 과정은 사용자가 회사 포털이나 중앙 아이덴티티 대시보드 등 IdP의 플랫폼에 로그인하면서 시작됩니다. 인증 (Authentication)이 완료되면, IdP는 인증 (Authentication) 토큰 또는 어설션을 생성하여 사용자가 추가 로그인 없이 여러 연결된 서비스나 애플리케이션(SP)에 원활하게 접근할 수 있도록 합니다.

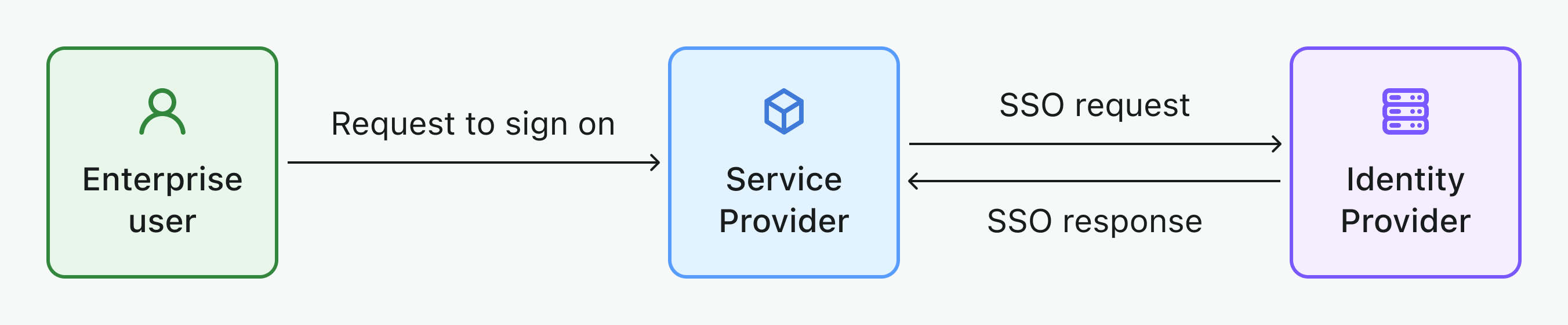

- SP 시작 SSO: SP 시작 SSO에서는 서비스 제공자 (SP)가 싱글 사인온 프로세스를 주도하며, B2B 시나리오에서 선호됩니다. 사용자가 특정 서비스나 애플리케이션(SP)에 접근하려고 할 때, 인증을 위해 자신의 IdP로 리디렉션됩니다. IdP에서 성공적으로 로그인하면 인증 (Authentication) 토큰이 SP로 다시 전송되어 사용자가 접근할 수 있게 됩니다. Logto는 B2B 서비스를 위한 SP 시작 SSO를 지원합니다.

지원되는 SSO 프로토콜

- SAML: Security Assertion Markup Language (SAML)은 IdP와 SP 간에 인증 (Authentication) 및 인가 (Authorization) 데이터를 교환하기 위한 XML 기반 오픈 스탠다드입니다. 이 프로토콜은 복잡한 엔터프라이즈 수준의 보안 요구 사항을 처리하는 데 특히 적합합니다.

- OIDC: OpenID Connect (OIDC)는 OAuth 2.0 프로토콜 위에 구축된 간단한 아이덴티티 계층입니다. JSON/REST를 사용하여 통신하므로 더 가볍고, 모바일 및 싱글 페이지 애플리케이션(SPA) 등 현대 애플리케이션 아키텍처에 적합합니다.

자주 묻는 질문

내 웹사이트에 SSO 커넥터 버튼을 추가하고 SSO 제공자로 바로 로그인하려면 어떻게 해야 하나요?

Logto를 사용하면 웹사이트에 소셜 로그인 버튼을 추가하고, 기본 로그인 폼을 표시하지 않고 SSO 로그인 프로세스를 직접 시작할 수 있습니다. 자세한 방법은 직접 로그인 가이드를 참고하세요.

엔터프라이즈 SSO 커넥터는 몇 개가 필요하나요?

각 고객마다 고유한 커넥터가 필요합니다. 그래야 설정, 직원 관리, 권한 제어가 분리됩니다. 예시:

- 클라이언트 A (Okta): Okta를 사용하는 "엔터프라이즈 커넥터 A" (

@client-a.com용). - 클라이언트 B (Okta): Okta를 사용하는 또 다른 "엔터프라이즈 커넥터 B" (

@client-b.com용). - 클라이언트 C (Azure AD): Microsoft Azure AD를 사용하는 "엔터프라이즈 커넥터 C" (

@client-c.com용).

클라이언트별 설정 없이 다중 클라이언트 접근이 필요하다면, 소셜 커넥터(예: Google, Facebook) 사용을 고려하세요. 이들은 클라이언트별 IdP 설정이 필요하지 않습니다.

관련 리소스

엔터프라이즈 SSO 경험 IdP 시작 SSO vs SP 시작 SSO엔터프라이즈 SSO: 정의, 작동 방식, 그리고 중요한 이유

싱글 사인온의 기술