Configura el inicio de sesión único con Google Workspace (Set up Single Sign-On with Google Workspace)

Con un esfuerzo mínimo de configuración, este conector permite la integración con Microsoft Entra ID para SSO empresarial.

Para obtener más información sobre SSO y cómo configurar SSO en Logto, por favor consulta la documentación de SSO empresarial (SAML & OIDC) para comenzar.

Paso 1: Crea un nuevo proyecto en Google Cloud Platform

Antes de que puedas usar Google Workspace como un proveedor de autenticación, debes configurar un proyecto en la Google API Console para obtener credenciales de OAuth 2.0. Si ya tienes un proyecto, puedes omitir este paso. De lo contrario, crea un nuevo proyecto bajo tu organización de Google.

Paso 2: Configura la pantalla de consentimiento para tu aplicación

Para crear una nueva credencial OIDC, necesitas configurar la pantalla de consentimiento para tu aplicación.

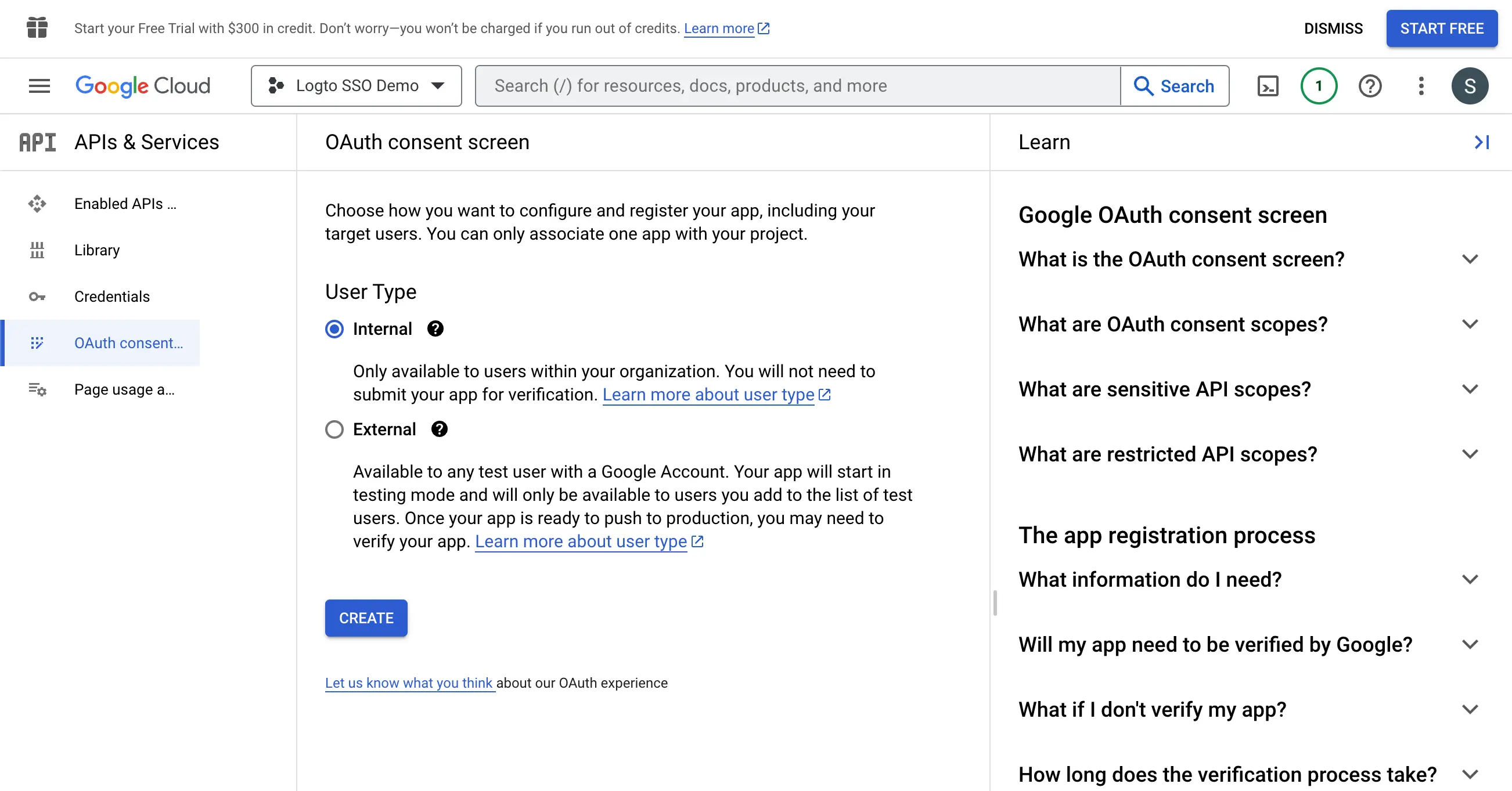

- Navega a la página de la pantalla de consentimiento de OAuth y selecciona el tipo de usuario

Interno. Esto hará que la aplicación OAuth solo esté disponible para usuarios dentro de tu organización.

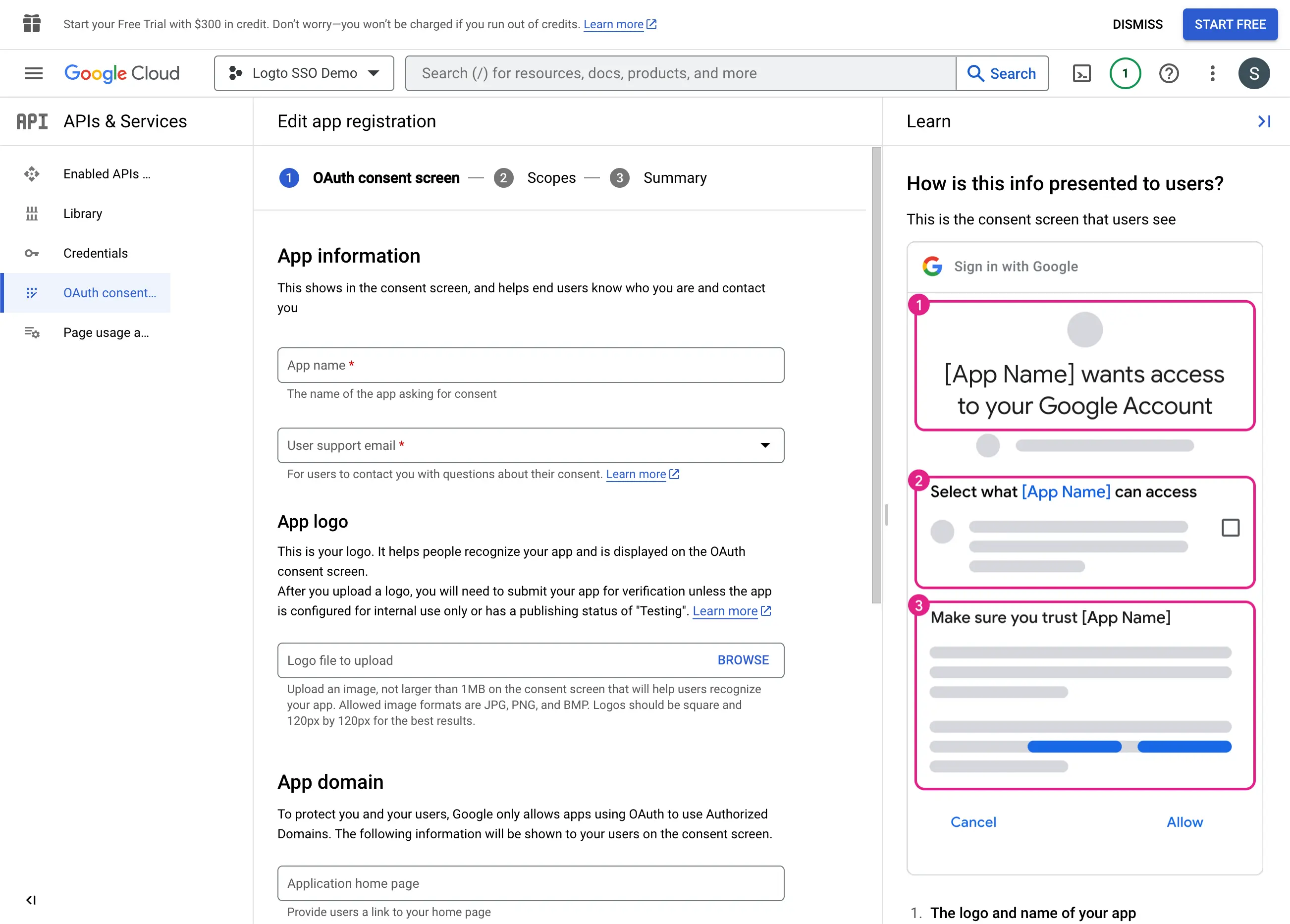

- Completa la configuración de la

Pantalla de consentimiento (Consent Screen)siguiendo las instrucciones en la página. Necesitas proporcionar la siguiente información mínima:

- Nombre de la aplicación: El nombre de tu aplicación. Se mostrará en la pantalla de consentimiento.

- Correo electrónico de soporte: El correo electrónico de soporte de tu aplicación. Se mostrará en la pantalla de consentimiento.

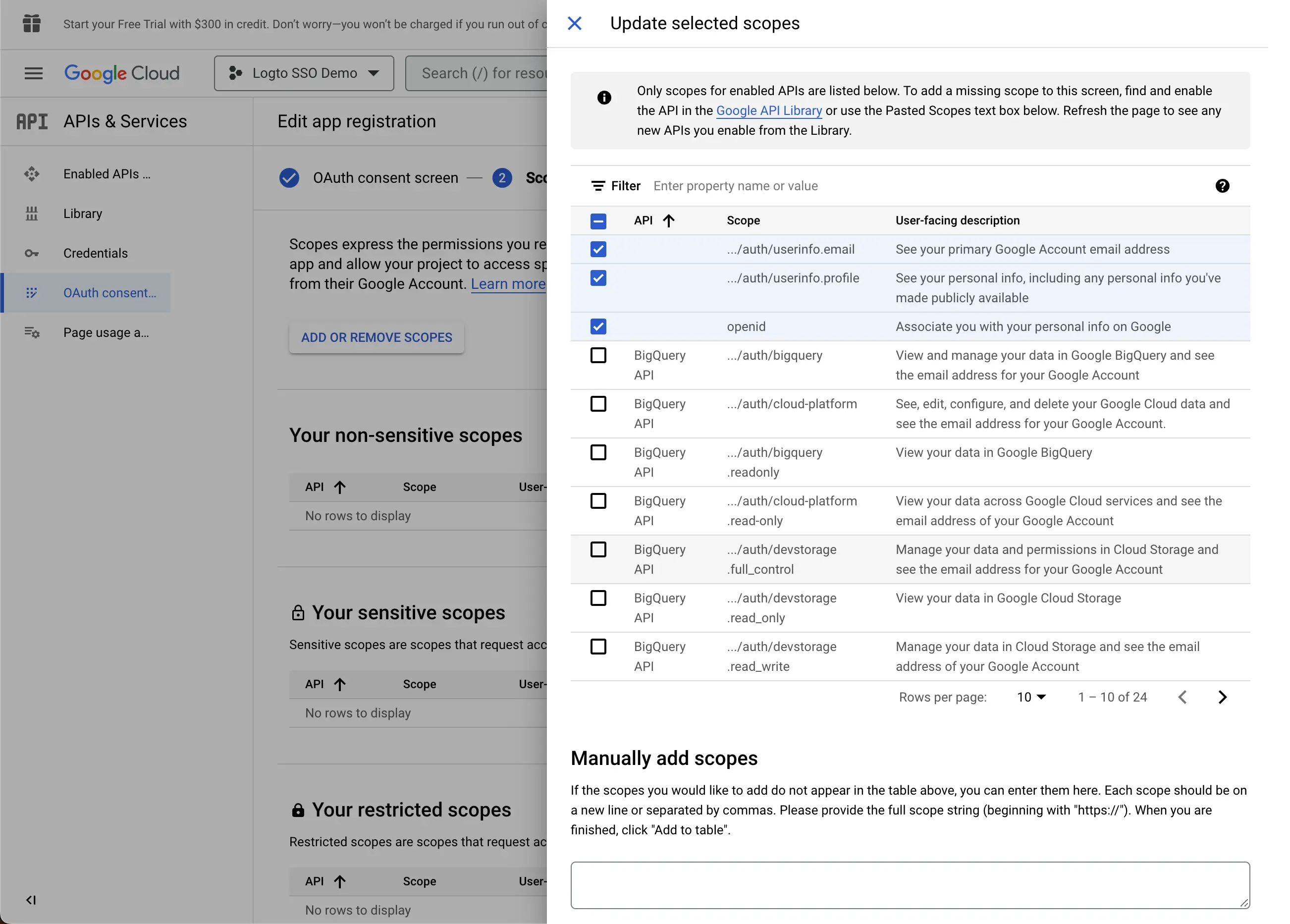

- Establece los

Alcances (Scopes)para tu aplicación. Para recuperar correctamente la información de identidad del usuario y la dirección de correo electrónico del IdP, los conectores SSO de Logto necesitan otorgar los siguientes alcances del IdP:

- openid: Este alcance es necesario para la autenticación OIDC. Se utiliza para recuperar el Token de ID y obtener acceso al endpoint userInfo del IdP.

- profile: Este alcance es necesario para acceder a la información básica del perfil del usuario.

- email: Este alcance es necesario para acceder a la dirección de correo electrónico del usuario.

Haz clic en el botón Guardar para guardar la configuración de la pantalla de consentimiento.

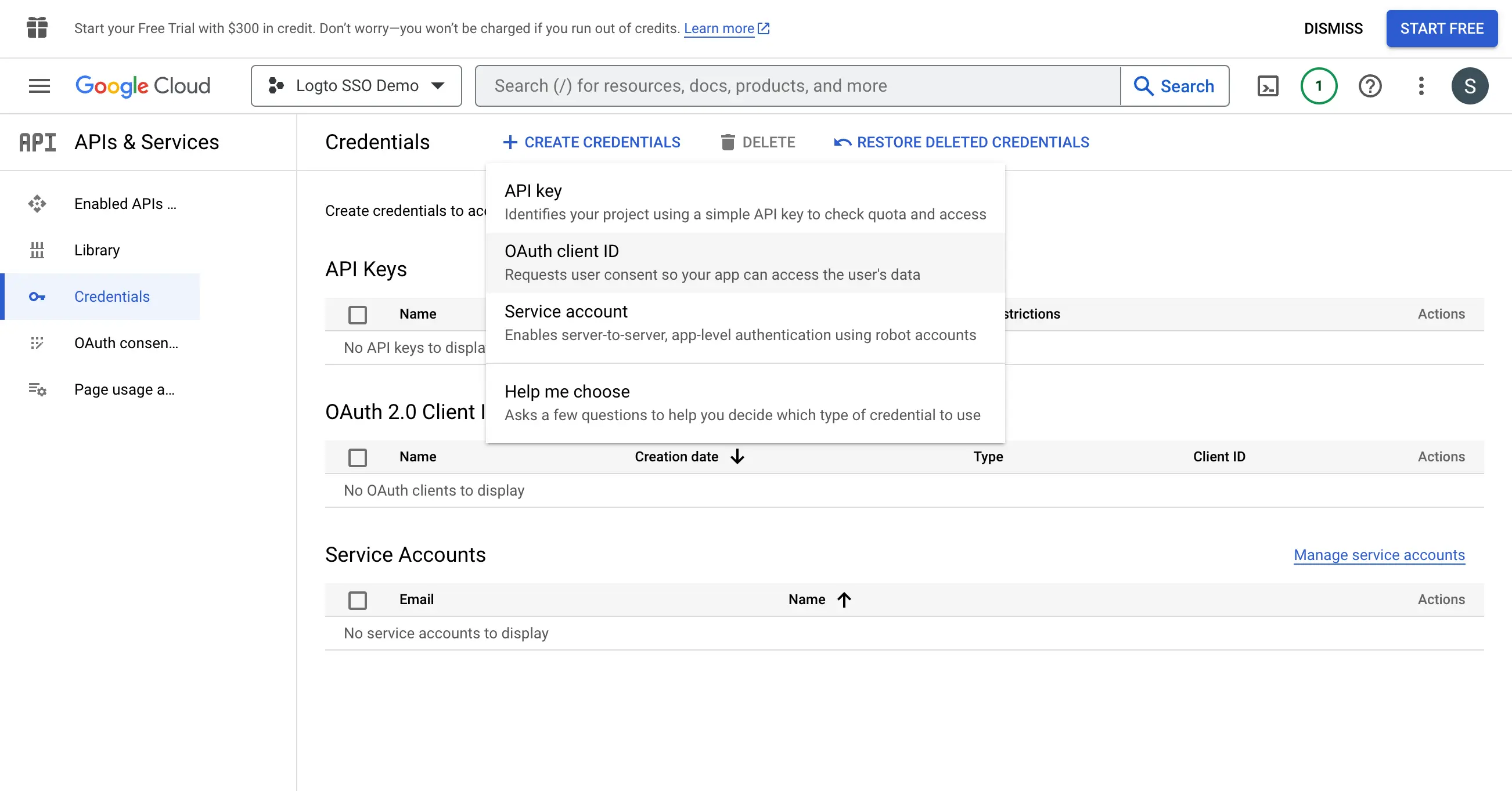

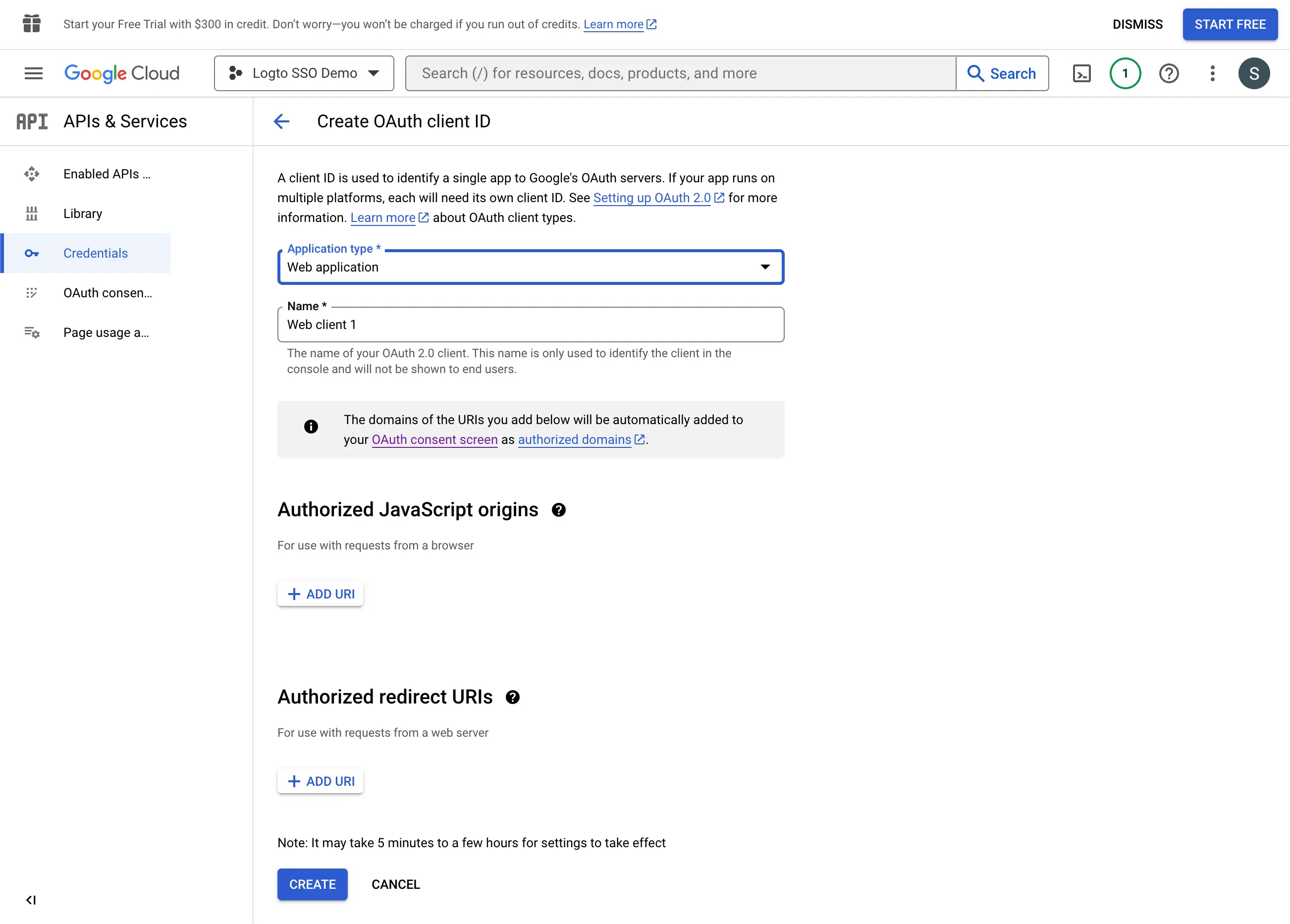

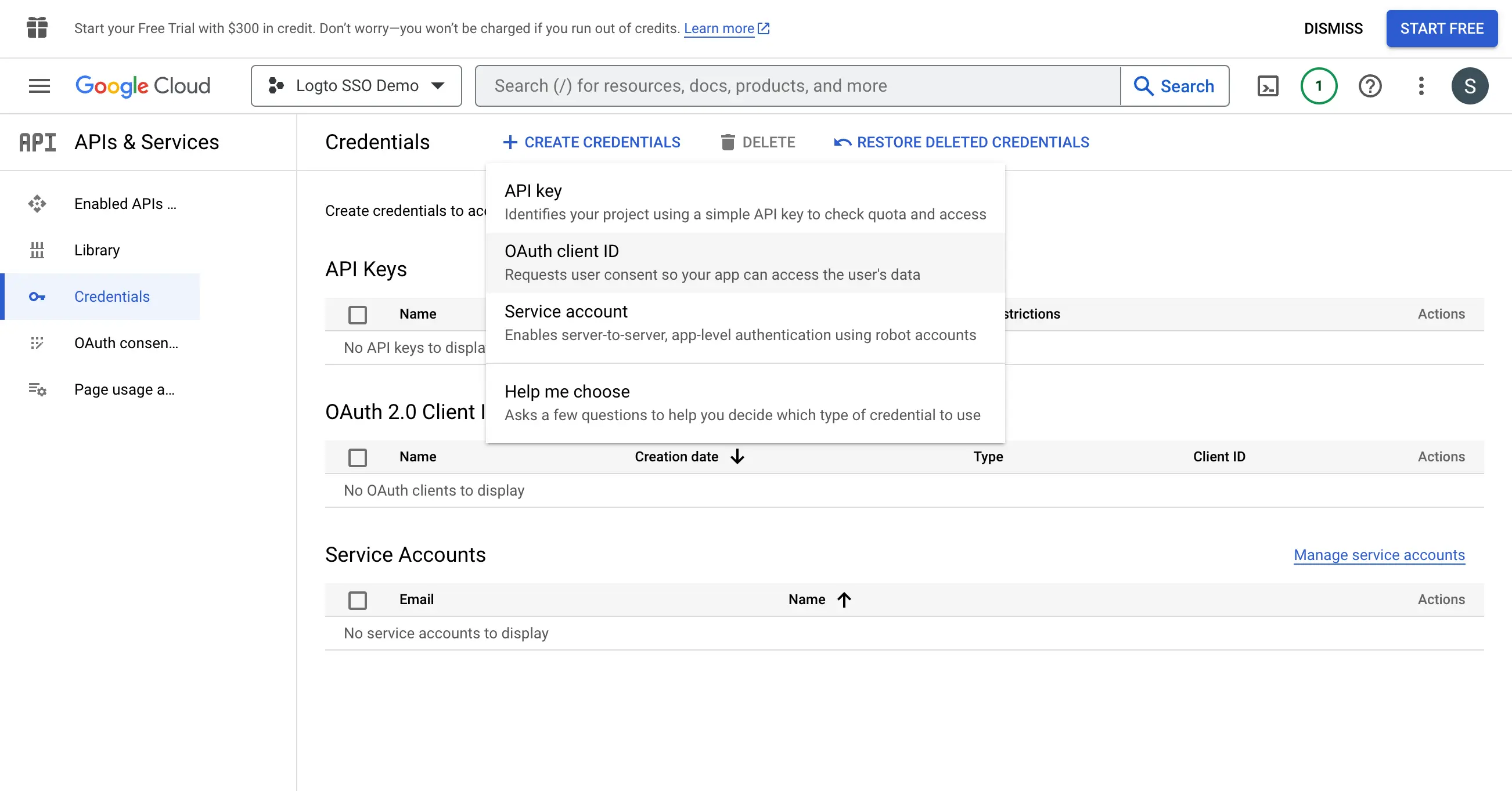

Paso 3: Crea una nueva credencial OAuth

Navega a la página de Credenciales y haz clic en el botón Create Credentials. Selecciona la opción OAuth client ID del menú desplegable para crear una nueva credencial OAuth para tu aplicación.

Continúa configurando la credencial OAuth completando la siguiente información:

- Selecciona

Web applicationcomo el tipo de aplicación. - Completa el

Namede tu aplicación cliente, por ejemplo,Logto SSO Connector. Esto te ayudará a identificar las credenciales en el futuro. - Completa los

Authorized redirect URIscon el URI de callback de Logto. Este es el URI al que Google redirigirá el navegador del usuario después de una autenticación exitosa. Después de que un usuario se autentica exitosamente con el IdP, el IdP redirige el navegador del usuario de vuelta a este URI designado junto con un código de autorización. Logto completará el proceso de autenticación basado en el código de autorización recibido de este URI. - Completa los

Authorized JavaScript originscon el origen del URI de callback de Logto. Esto asegura que solo tu aplicación Logto pueda enviar solicitudes al servidor OAuth de Google. - Haz clic en el botón

Createpara crear la credencial OAuth.

Paso 4: Configura el conector de Logto con las credenciales de cliente

Después de crear con éxito la credencial de OAuth, recibirás un modal emergente con el client ID y el client secret.

Copia el Client ID y el Client secret y completa los campos correspondientes en la pestaña Connection del conector SSO de Logto.

Ahora has configurado con éxito un conector SSO de Google Workspace en Logto.

Paso 5: Alcances adicionales (opcional)

Los alcances (Scopes) definen los permisos que tu aplicación solicita a los usuarios y controlan a qué datos puede acceder tu aplicación desde sus cuentas de Google Workspace. Solicitar permisos de Google requiere configuración en ambos lados:

En Google Cloud Console:

- Navega a APIs & Services > OAuth consent screen > Scopes.

- Haz clic en Add or Remove Scopes y selecciona solo los alcances que tu aplicación requiere:

- Autenticación (Authentication) (Obligatorio):

https://www.googleapis.com/auth/userinfo.emailhttps://www.googleapis.com/auth/userinfo.profileopenid

- Acceso a API (Opcional): Añade cualquier alcance adicional necesario para tu aplicación (por ejemplo, Drive, Calendar, YouTube). Explora la Biblioteca de API de Google para encontrar los servicios disponibles. Si tu aplicación necesita acceso a APIs de Google más allá de los permisos básicos, primero habilita las APIs específicas que tu aplicación utilizará (por ejemplo, Google Drive API, Gmail API, Calendar API) en la Biblioteca de API de Google.

- Autenticación (Authentication) (Obligatorio):

- Haz clic en Update para confirmar la selección.

- Haz clic en Save and Continue para aplicar los cambios.

En el conector de Google Workspace de Logto:

- Logto incluye automáticamente los alcances

openid,profileyemailpara recuperar la información básica de identidad del usuario. Puedes dejar el campoScopesen blanco si solo necesitas información básica del usuario. - Añade alcances adicionales (separados por espacios) en el campo

Scopespara solicitar más datos de Google. Usa URLs completas de alcance, por ejemplo:https://www.googleapis.com/auth/calendar.readonly

Si tu aplicación solicita estos alcances para acceder a la API de Google y realizar acciones, asegúrate de habilitar Store tokens for persistent API access en el conector de Google de Logto. Consulta la siguiente sección para más detalles.

Paso 6: Almacena tokens para acceder a las APIs de Google (opcional)

Si deseas acceder a APIs de Google y realizar acciones con autorización del usuario, Logto necesita obtener alcances de API (Scopes) específicos y almacenar tokens.

- Añade los alcances requeridos en la configuración de la pantalla de consentimiento OAuth de tu Google Cloud Console y en el conector de Google de Logto.

- Habilita Almacenar tokens para acceso persistente a la API en el conector de Google de Logto. Logto almacenará de forma segura los tokens de acceso y actualización de Google en el Secret Vault.

- Para asegurar que se devuelvan tokens de actualización, configura tu conector de Google de Logto para habilitar el Acceso sin conexión (Offline Access).

No necesitas añadir offline_access en el campo Scope de Logto — hacerlo puede causar un error. Google utiliza access_type=offline automáticamente cuando el acceso sin conexión está habilitado.

Paso 7: Establece los dominios de correo electrónico y habilita el conector SSO

Proporciona los dominios de correo electrónico de tu organización en la pestaña de experiencia SSO del conector de Logto. Esto habilitará el conector SSO como un método de autenticación para esos usuarios.

Los usuarios con direcciones de correo electrónico en los dominios especificados serán redirigidos para usar tu conector SSO como su único método de autenticación.

Para obtener más información sobre el conector SSO de Google Workspace, consulta Google OpenID Connector.