Configura el inicio de sesión único con Okta

Con un esfuerzo mínimo de configuración, este conector permite la integración con Okta para SSO empresarial.

Para obtener más información sobre SSO y cómo configurar SSO en Logto, por favor consulta la documentación de SSO empresarial (SAML & OIDC) para comenzar.

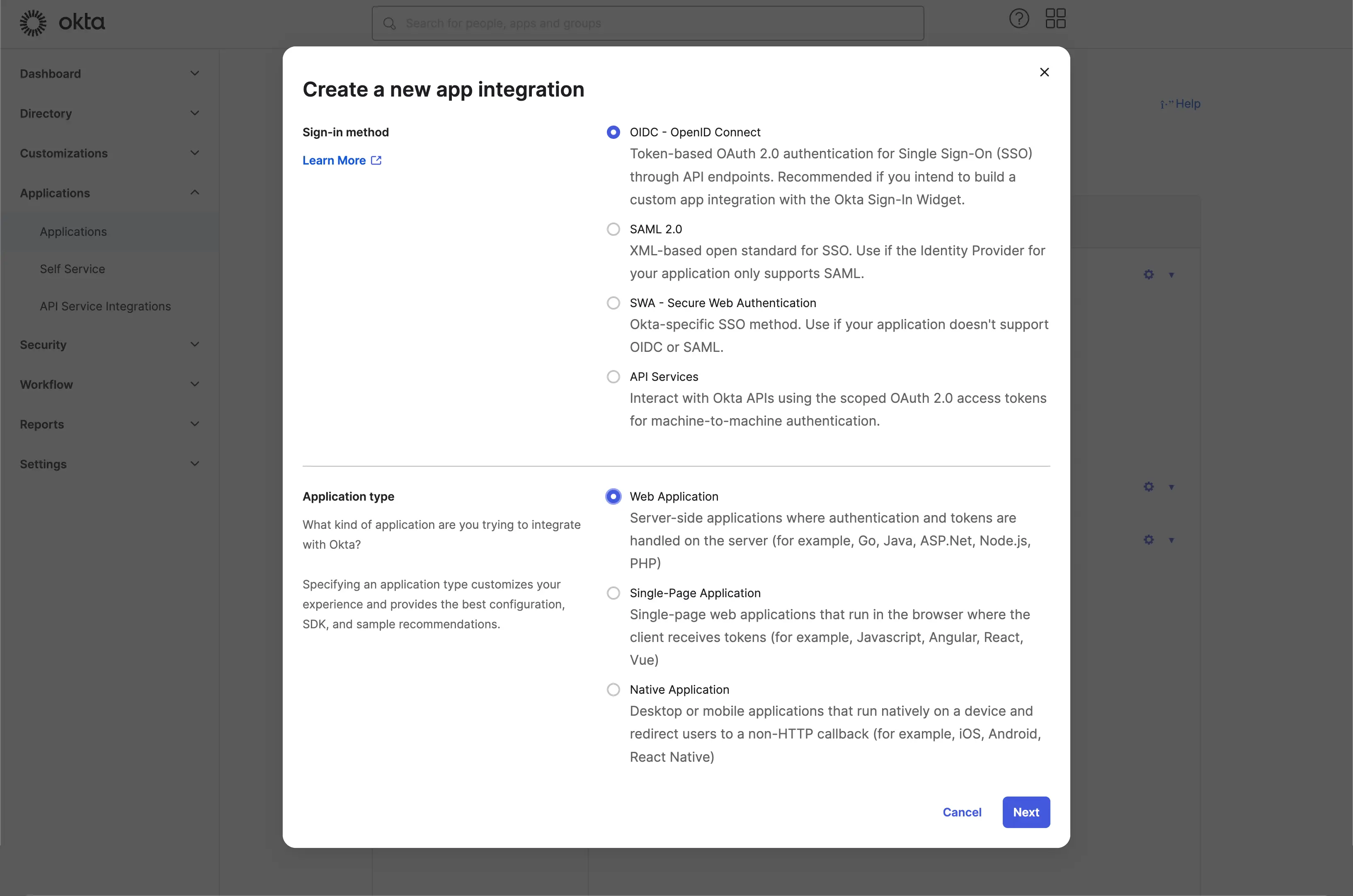

Paso 1: Crea una aplicación OIDC en el portal de administración de Okta

- Visita el portal de administración de Okta e inicia sesión como administrador.

- Navega a la página

Applications/Applicationsusando el menú lateral. - Haz clic en el botón

Create App Integrationpara crear una nueva aplicación OIDC. - Selecciona la opción

OIDC - OpenID Connectcomo elSign-in method. - Selecciona la opción

Web Applicationcomo elApplication type.

Haz clic en el botón Next para continuar.

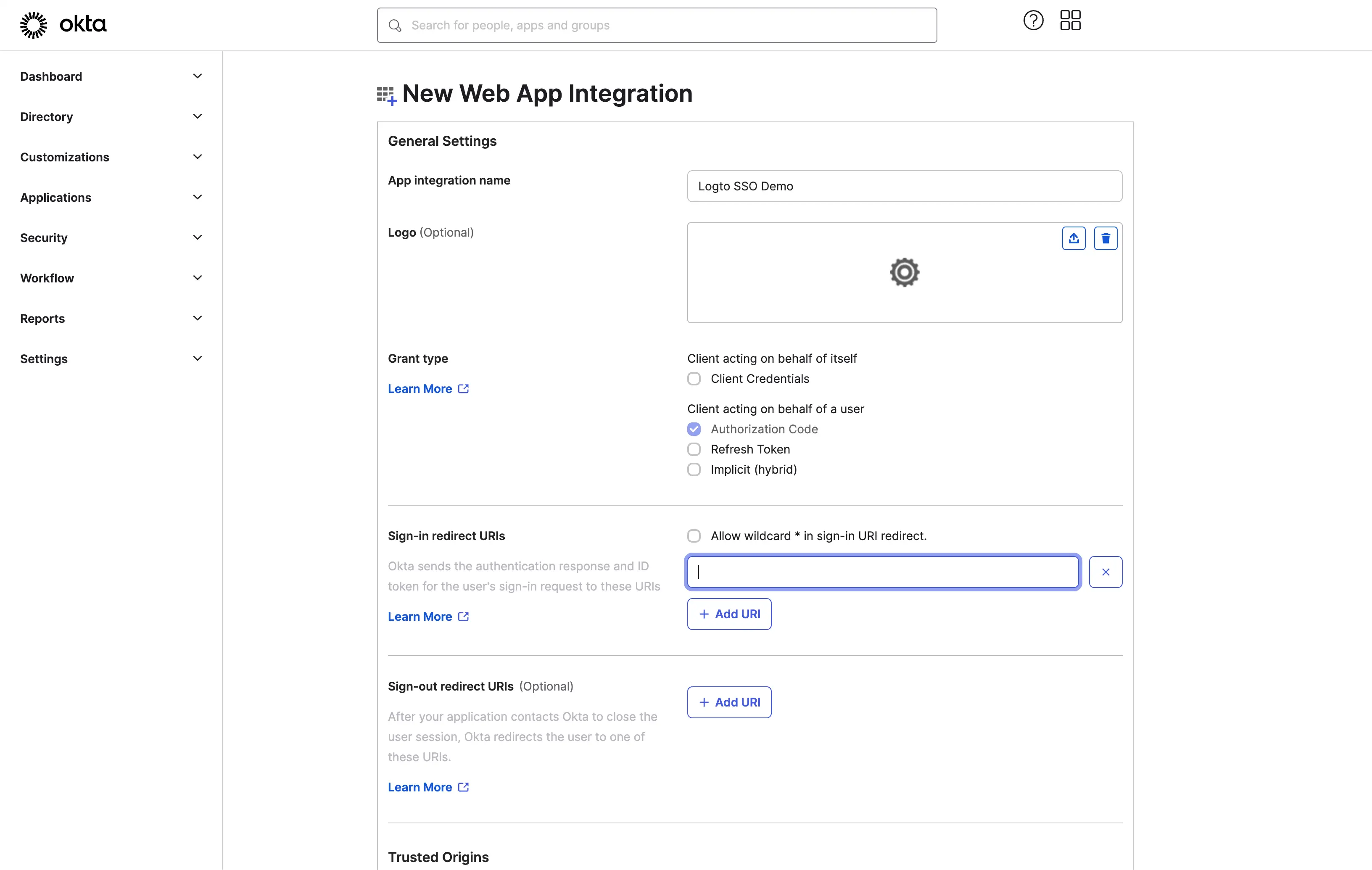

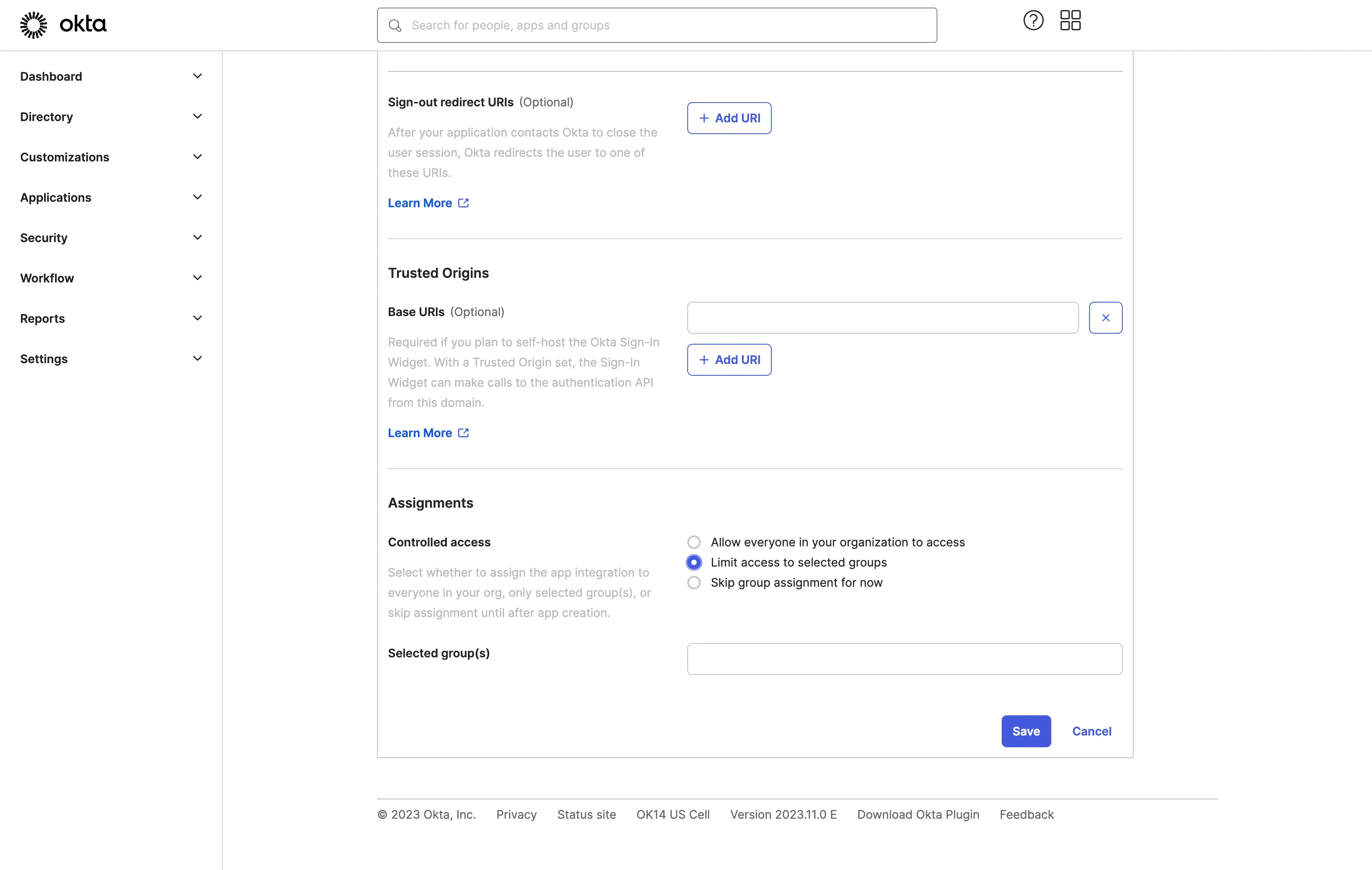

Paso 2: Configura los ajustes de la aplicación

- Proporciona un

App integration name. Se utilizará como el identificador de tu aplicación OIDC. - Añade un nuevo

Sign-in redirect URIsutilizando la URL de callback del conector de Logto SSO.

Este es el URI al que Okta redirigirá el navegador del usuario después de una autenticación exitosa. Después de que un usuario se autentica exitosamente con el IdP, el IdP redirige el navegador del usuario de vuelta a este URI designado junto con un código de autorización. Logto completará el proceso de autenticación basado en el código de autorización recibido de este URI.

- Asigna usuarios a la aplicación.

Basado en la configuración de Assignments, puedes elegir asignar la aplicación a todos los usuarios o a usuarios / grupos específicos.

Haz clic en el botón Save para guardar la configuración de la aplicación.

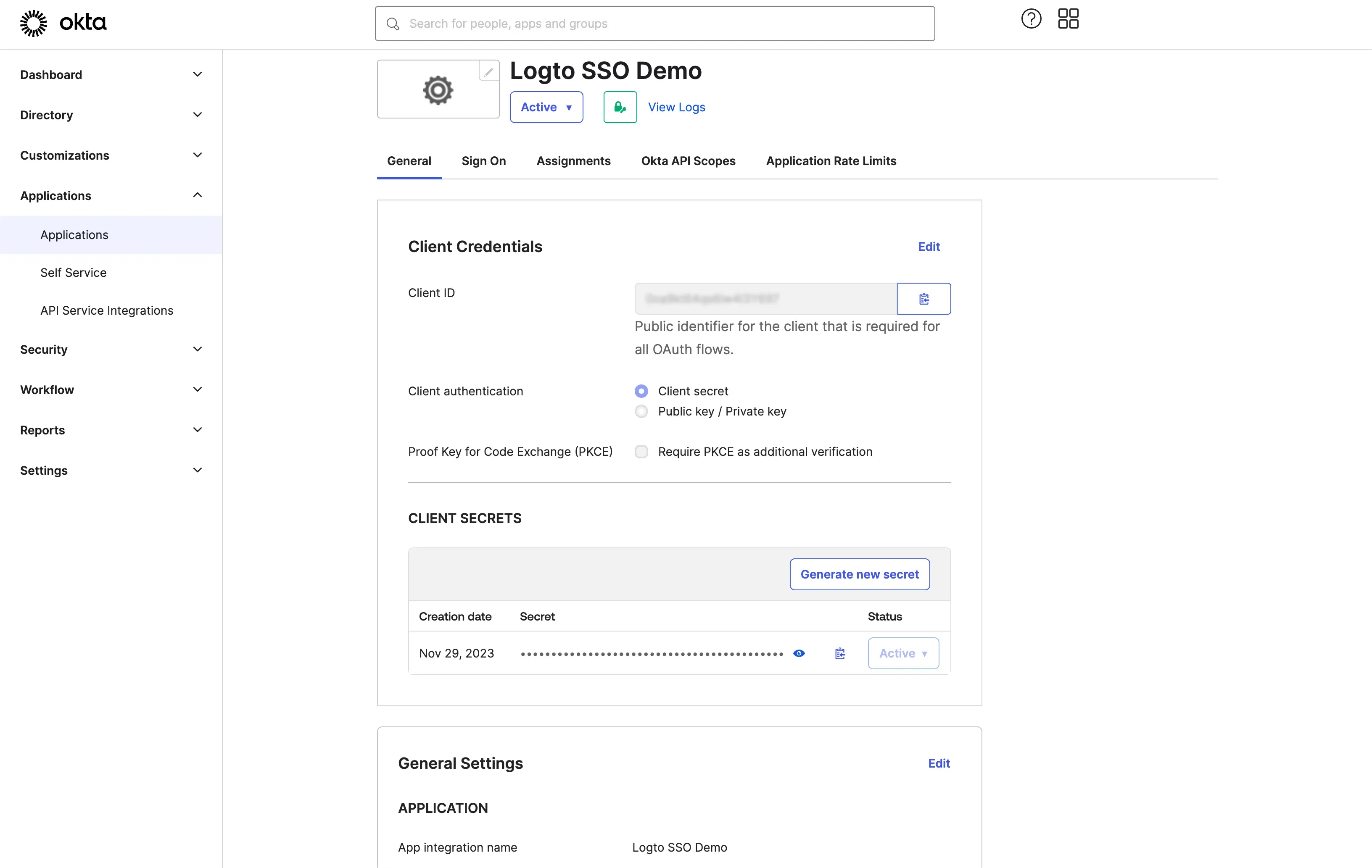

Paso 3: Configura el conector de Logto con las credenciales del cliente

Después de crear con éxito la aplicación OIDC, serás redirigido a la página de detalles de la aplicación.

Copia el client ID y el client secret y completa los campos correspondientes en la pestaña Connection del conector de SSO de Logto.

Usa tu dominio de Okta como el issuer (Emisor). Ejemplo: https://dev-12345678.okta.com. Una vez que hayas completado todos los campos, haz clic en el botón Save para guardar la configuración del conector.

Si el enlace del issuer (Emisor) que proporcionaste es válido, verás una lista completa analizada de configuraciones de Okta IdP que se muestra debajo del campo issuer (Emisor).

Paso 4: Alcances adicionales (opcional)

Los alcances (Scopes) definen los permisos que tu aplicación solicita a los usuarios y controlan a qué datos puede acceder tu aplicación desde sus cuentas de Okta. Solicitar permisos adicionales de Okta requiere configuración en ambos lados:

En la consola de administración de Okta:

- Navega a Applications > Applications y selecciona tu aplicación OIDC.

- Ve a la pestaña Assignments para asegurarte de que tu aplicación tenga acceso a los usuarios y grupos requeridos.

- Para alcances personalizados, navega a Security > API > Authorization Servers y selecciona tu servidor de autorización.

- Agrega alcances personalizados si es necesario:

- Haz clic en Scopes y luego en Add Scope

- Define nombres de alcance como

okta.users.readookta.groups.readpara acceder a las API de Okta - Configura los requisitos de consentimiento para cada alcance

Para obtener una lista completa de los alcances disponibles y sus descripciones, consulta la documentación OIDC de Okta.

En el conector Okta de Logto:

- Logto incluye automáticamente los alcances

openid,profileyemailpara recuperar información básica de identidad del usuario. Puedes dejar el campoScopesen blanco si solo necesitas información básica del usuario. - Agrega

offline_accessal campoScopessi planeas almacenar tokens para acceso persistente a la API. Este alcance habilita los tokens de actualización (refresh tokens) para acceso prolongado a la API. - Agrega alcances adicionales (separados por espacios) en el campo

Scopespara solicitar más datos de Okta. Por ejemplo:okta.users.read okta.groups.read

Si tu aplicación solicita estos alcances para acceder a las API de Okta y realizar acciones, asegúrate de habilitar Almacenar tokens para acceso persistente a la API en el conector Okta de Logto. Consulta la siguiente sección para más detalles.

Paso 5: Almacena los tokens para acceder a las APIs de Okta (opcional)

Si deseas acceder a alcances de Okta (Okta scopes) y realizar acciones con la autorización del usuario, Logto necesita obtener alcances específicos y almacenar tokens.

- Añade los alcances requeridos en la configuración de permisos de API de tu consola de desarrollador de Okta y en el conector de Okta de Logto.

- Habilita Almacenar tokens para acceso persistente a la API en el conector de Okta de Logto. Logto almacenará de forma segura los tokens de acceso y actualización de Okta en el Secret Vault.

- Para asegurar que se devuelvan los tokens de actualización (refresh tokens), añade el alcance

offline_accessa los permisos de tu aplicación Okta e inclúyelo en los alcances de tu conector de Okta en Logto. Este alcance permite que tu aplicación mantenga el acceso a los recursos durante períodos prolongados.

Paso 6: Establece los dominios de correo electrónico y habilita el conector SSO

Proporciona los dominios de correo electrónico de tu organización en la pestaña de experiencia SSO (SSO experience) del conector de Logto. Esto habilitará el conector SSO como un método de autenticación para esos usuarios.

Los usuarios con direcciones de correo electrónico en los dominios especificados serán redirigidos para usar tu conector SSO como su único método de autenticación.

Para más detalles sobre cómo crear una integración OIDC con Okta, consulta Create OIDC App Integrations.