PHP 웹 애플리케이션에 인증 (Authentication)을 추가하세요

이 가이드는 PHP 웹 애플리케이션에 Logto를 통합하는 방법을 보여줍니다.

- 예제는 Laravel을 사용하지만, 다른 프레임워크에서도 개념은 동일합니다.

사전 준비 사항

- Logto Cloud 계정 또는 자체 호스팅 Logto (아직 없다면 소개 가이드를 참조하여 하나를 생성하세요).

- Logto 전통적인 웹 애플리케이션이 생성되었습니다.

설치

composer require logto/sdk

통합

LogtoClient 초기화

먼저, Logto 설정을 생성하세요:

use Logto\Sdk\LogtoClient;

use Logto\Sdk\LogtoConfig;

$client = new LogtoClient(

new LogtoConfig(

endpoint: "https://you-logto-endpoint.app",

appId: "replace-with-your-app-id",

appSecret: "replace-with-your-app-secret",

),

);

"App Secret"은 Admin Console의 애플리케이션 세부 정보 페이지에서 찾고 복사할 수 있습니다:

기본적으로 SDK는 내장된 PHP 세션을 사용하여 Logto 데이터를 저장합니다. 다른 저장소를 사용하고 싶다면, 사용자 정의 저장소 객체를 두 번째 매개변수로 전달할 수 있습니다:

$client = new LogtoClient(

new LogtoConfig(

// ...

),

new YourCustomStorage(),

);

자세한 내용은 Storage 를 참조하세요.

리디렉션 URI 구성

자세한 내용을 살펴보기 전에, 최종 사용자 경험에 대한 간단한 개요를 소개합니다. 로그인 과정은 다음과 같이 단순화할 수 있습니다:

- 귀하의 앱이 로그인 메서드를 호출합니다.

- 사용자는 Logto 로그인 페이지로 리디렉션됩니다. 네이티브 앱의 경우, 시스템 브라우저가 열립니다.

- 사용자가 로그인하면, 다시 귀하의 앱(리디렉션 URI로 설정됨)으로 리디렉션됩니다.

리디렉션 기반 로그인에 관하여

- 이 인증 과정은 OpenID Connect (OIDC) 프로토콜을 따르며, Logto는 사용자 로그인을 보호하기 위해 엄격한 보안 조치를 시행합니다.

- 여러 앱이 있는 경우, 동일한 아이덴티티 제공자 (Logto)를 사용할 수 있습니다. 사용자가 한 앱에 로그인하면, Logto는 사용자가 다른 앱에 접근할 때 자동으로 로그인 과정을 완료합니다.

리디렉션 기반 로그인에 대한 이론적 배경과 이점에 대해 더 알고 싶다면, Logto 로그인 경험 설명을 참조하세요.

다음 코드 스니펫에서는, 여러분의 앱이 http://localhost:3000/ 에서 실행되고 있다고 가정합니다.

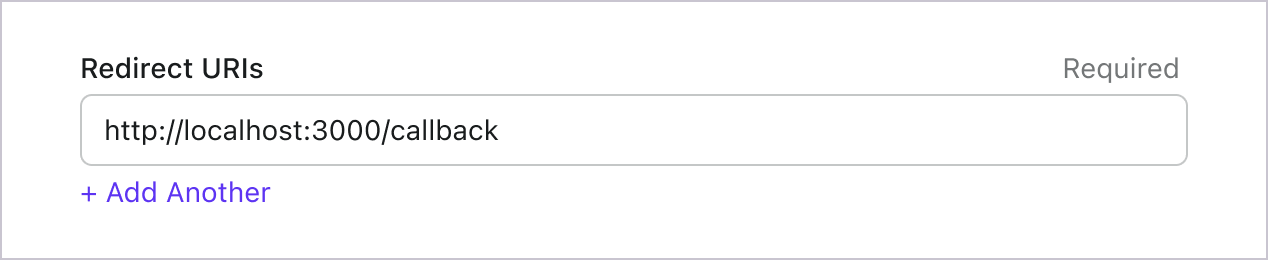

리디렉션 URI 구성

Logto Console의 애플리케이션 세부 정보 페이지로 이동합니다. 리디렉션 URI http://localhost:3000/callback를 추가하세요.

로그인과 마찬가지로, 사용자는 공유 세션에서 로그아웃하기 위해 Logto로 리디렉션되어야 합니다. 완료되면 사용자를 다시 웹사이트로 리디렉션하면 좋습니다. 예를 들어, 로그아웃 후 리디렉션 URI 섹션에 http://localhost:3000/를 추가하세요.

그런 다음 "저장"을 클릭하여 변경 사항을 저장하세요.

콜백 처리

사용자가 로그인한 후, Logto는 Logto Console에서 설정한 콜백 URL로 사용자를 리디렉션합니다. 이 예제에서는 /callback을 콜백 URL로 사용합니다:

Route::get('/callback', function () {

try {

$client->handleSignInCallback(); // 많은 작업을 처리합니다

} catch (\Throwable $exception) {

return $exception; // 이 부분을 오류 처리 로직으로 변경하세요

}

return redirect('/'); // 성공적인 로그인 후 사용자를 홈 페이지로 리디렉션합니다

});

로그인 경로 구현

웹 애플리케이션에서 사용자의 로그인 요청을 적절히 처리하기 위해 경로를 추가하세요. 예를 들어:

Route::get('/sign-in', function () {

return redirect($client->signIn('http://localhost:3000/callback'));

});

이 애플리케이션에 대해 Logto Console에 설정한 콜백 URL로 http://localhost:3000/callback를 교체하세요.

첫 화면에 회원가입 페이지를 표시하고 싶다면, interactionMode를 signUp으로 설정할 수 있습니다:

Route::get('/sign-in', function () {

return redirect($client->signIn('http://localhost:3000/callback', InteractionMode::signUp));

});

이제 사용자가 http://localhost:3000/sign-in을 방문할 때마다 새로운 로그인 시도가 시작되고 사용자는 Logto 로그인 페이지로 리디렉션됩니다.

참고 로그인 경로를 생성하는 것이 로그인 시도를 시작하는 유일한 방법은 아닙니다. 항상

signIn메서드를 사용하여 로그인 URL을 얻고 사용자에게 리디렉션할 수 있습니다.

로그아웃 경로 구현

사용자가 로그아웃 요청을 하면, Logto는 세션에서 모든 사용자 인증 (Authentication) 정보를 삭제합니다.

PHP 세션과 Logto 세션을 정리하기 위해, 다음과 같이 로그아웃 경로를 구현할 수 있습니다:

Route::get('/sign-out', function () {

return redirect(

// 성공적인 로그아웃 후 사용자를 홈 페이지로 리디렉션합니다

$client->signOut('http://localhost:3000/')

);

});

postLogoutRedirectUri 는 선택 사항이며, 제공되지 않을 경우 사용자는 성공적으로 로그아웃한 후 Logto 기본 페이지로 리디렉션됩니다 (애플리케이션으로 다시 리디렉션되지 않음).

참고 >

postLogoutRedirectUri라는 이름은 OpenID Connect RP-Initiated Logout 사양에서 가져온 것입니다. Logto는 "로그아웃" 대신 "로그아웃"이라는 용어를 사용하지만, 개념은 동일합니다.

인증 상태 처리

Logto SDK 에서, $client->isAuthenticated()를 사용하여 인증 상태를 확인할 수 있습니다. 사용자가 로그인되어 있으면 값은 true가 되고, 그렇지 않으면 값은 false가 됩니다.

데모를 위해 홈 페이지를 구현해야 합니다:

- 사용자가 로그인되어 있지 않으면, 로그인 버튼을 표시합니다.

- 사용자가 로그인되어 있으면, 로그아웃 버튼을 표시합니다.

Route::get('/', function () {

if ($client->isAuthenticated() === false) {

return "인증되지 않음 <a href='/sign-in'>로그인</a>";

}

return "<a href='/sign-out'>로그아웃</a>";

});

체크포인트: 애플리케이션 테스트하기

이제 애플리케이션을 테스트할 수 있습니다:

- 애플리케이션을 실행하면 로그인 버튼이 표시됩니다.

- 로그인 버튼을 클릭하면 SDK가 로그인 프로세스를 초기화하고 Logto 로그인 페이지로 리디렉션됩니다.

- 로그인 후, 애플리케이션으로 다시 리디렉션되어 로그아웃 버튼이 표시됩니다.

- 로그아웃 버튼을 클릭하여 토큰 저장소를 지우고 로그아웃합니다.

사용자 정보 가져오기

사용자 정보 표시

사용자의 정보를 표시하려면, getIdTokenClaims 메서드 또는 fetchUserInfo 메서드를 사용하여 사용자 정보를 얻을 수 있습니다. getIdTokenClaims는 ID 토큰에 포함된 사용자 정보를 반환하는 반면, fetchUserInfo는 userinfo 엔드포인트에서 사용자 정보를 가져옵니다.

Route::get('/userinfo', function () {

if ($client->isAuthenticated() === false) {

return "인증되지 않음 <a href='/sign-in'>로그인</a>";

}

return (

// 로컬 ID 토큰 클레임 가져오기

json_decode($client->getIdTokenClaims())

. "<br>"

// Logto userinfo 엔드포인트에서 사용자 정보 가져오기

json_decode($client->fetchUserInfo())

);

});

우리의 데이터 모델은 JsonModel을 기반으로 하며, JSON을 인코딩하거나 디코딩할 때 정의되지 않은 키를 안전하게 수용할 수 있습니다.

null 값이 있는 필드 (클레임)는 필드가 설정되었음을 의미하지 않습니다. 관련 스코프가 요청되지 않았거나 사용자가 해당 필드를 가지고 있지 않을 수 있습니다.

예를 들어, 로그인할 때 email 스코프를 요청하지 않았다면, email 필드는 null이 됩니다. 그러나 email 스코프를 요청했다면, email 필드는 사용 가능한 경우 사용자의 이메일 주소가 됩니다.

추가 클레임 요청

getIdTokenClaims에서 반환된 객체에 일부 사용자 정보가 누락된 것을 발견할 수 있습니다.

이는 OAuth 2.0 및 OpenID Connect (OIDC)가 최소 권한 원칙 (PoLP)을 따르도록 설계되었기 때문이며,

Logto는 이러한 표준을 기반으로 구축되었습니다.

기본적으로 제한된 클레임 (Claim)만 반환됩니다. 더 많은 정보를 원하시면, 추가적인 스코프 (Scope)를 요청하여 더 많은 클레임에 접근할 수 있습니다.

"클레임 (Claim)"은 주체에 대해 주장하는 내용이며, "스코프 (Scope)"는 클레임의 그룹입니다. 현재의 경우, 클레임은 사용자에 대한 정보입니다.

다음은 스코프 - 클레임 관계의 비규범적 예시입니다:

"sub" 클레임은 "주체"를 의미하며, 이는 사용자의 고유 식별자 (즉, 사용자 ID)입니다.

Logto SDK는 항상 세 가지 스코프를 요청합니다: openid, profile, 그리고 offline_access.

추가 스코프를 요청하려면 Logto 클라이언트를 초기화할 때 scopes 옵션을 구성할 수 있습니다:

$client = new LogtoClient(

new LogtoConfig(

// ...다른 구성

scopes: ["email", "phone"], // 필요에 따라 업데이트하세요

),

);

또는 UserScope 열거형을 사용하여 스코프를 추가할 수 있습니다:

use Logto\Sdk\Constants\UserScope;

$client = new LogtoClient(

new LogtoConfig(

// ...다른 구성

scopes: [UserScope::email, UserScope::phone], // 필요에 따라 업데이트하세요

),

);

그러면 추가 클레임은 getIdTokenClaims 또는 fetchUserInfo의 반환 값에서 사용할 수 있게 됩니다.

네트워크 요청이 필요한 클레임

ID 토큰의 비대화를 방지하기 위해, 일부 클레임은 네트워크 요청을 통해 가져와야 합니다. 예를 들어, custom_data 클레임은 스코프에서 요청되더라도 사용자 객체에 포함되지 않습니다. 이러한 클레임에 접근하려면, fetchUserInfo 메서드를 사용할 수 있습니다:

$client->fetchUserInfo()->custom_data;

스코프와 클레임

Logto는 OIDC 스코프 (Scope) 및 클레임 (Claim) 규칙을 사용하여 ID 토큰 및 OIDC userinfo 엔드포인트에서 사용자 정보를 가져오기 위한 스코프 (Scope)와 클레임 (Claim)을 정의합니다. "스코프 (Scope)"와 "클레임 (Claim)" 모두 OAuth 2.0 및 OpenID Connect (OIDC) 명세에서 온 용어입니다.

표준 OIDC 클레임 (Claim)의 경우, ID 토큰에 포함되는지는 요청된 스코프 (Scope)에 의해 엄격하게 결정됩니다. 확장 클레임 (예: custom_data 및 organizations)은 커스텀 ID 토큰 설정을 통해 ID 토큰에 추가로 포함되도록 구성할 수 있습니다.

지원되는 스코프와 해당 클레임(Claim)의 목록은 다음과 같습니다:

표준 OIDC 스코프

openid (기본값)

| 클레임(Claim) 이름 | 타입 | 설명 |

|---|---|---|

| sub | string | 사용자의 고유 식별자 |

profile (기본값)

| 클레임(Claim) 이름 | 타입 | 설명 |

|---|---|---|

| name | string | 사용자의 전체 이름 |

| username | string | 사용자의 사용자명 |

| picture | string | 최종 사용자의 프로필 사진 URL. 이 URL은 이미지 파일(예: PNG, JPEG, GIF 이미지 파일)을 가리켜야 하며, 이미지를 포함한 웹 페이지가 아니어야 합니다. 이 URL은 최종 사용자를 설명할 때 표시하기에 적합한 프로필 사진을 명확히 참조해야 하며, 최종 사용자가 임의로 촬영한 사진이 아니어야 합니다. |

| created_at | number | 최종 사용자가 생성된 시간. 시간은 Unix epoch (1970-01-01T00:00:00Z) 이후 밀리초로 표시됩니다. |

| updated_at | number | 최종 사용자의 정보가 마지막으로 업데이트된 시간. 시간은 Unix epoch (1970-01-01T00:00:00Z) 이후 밀리초로 표시됩니다. |

기타 표준 클레임(Claim)에는 family_name, given_name, middle_name, nickname, preferred_username, profile, website, gender, birthdate, zoneinfo, locale 등이 있으며, 이들은 userinfo 엔드포인트를 요청하지 않아도 profile 스코프에 포함됩니다. 위의 클레임과의 차이점은, 이 클레임들은 값이 비어 있지 않을 때만 반환되며, 위의 클레임들은 값이 비어 있으면 null을 반환합니다.

표준 클레임(Claim)과 달리, created_at 및 updated_at 클레임은 초 단위가 아닌 밀리초 단위를 사용합니다.

email

| 클레임(Claim) 이름 | 타입 | 설명 |

|---|---|---|

string | 사용자의 이메일 주소 | |

| email_verified | boolean | 이메일 주소가 인증되었는지 여부 |

phone

| 클레임(Claim) 이름 | 타입 | 설명 |

|---|---|---|

| phone_number | string | 사용자의 전화번호 |

| phone_number_verified | boolean | 전화번호가 인증되었는지 여부 |

address

주소 클레임(Claim)의 세부 사항은 OpenID Connect Core 1.0 을 참조하세요.

**(기본값)**으로 표시된 스코프는 항상 Logto SDK에서 요청합니다. 표준 OIDC 스코프의 클레임(Claim)은 해당 스코프가 요청될 때 항상 ID 토큰 (ID token)에 포함되며, 비활성화할 수 없습니다.

확장 스코프

다음 스코프는 Logto에서 확장한 것으로, userinfo 엔드포인트를 통해 클레임(Claim)을 반환합니다. 이 클레임들은 Console > Custom JWT를 통해 ID 토큰 (ID token)에 직접 포함되도록 설정할 수도 있습니다. 자세한 내용은 커스텀 ID 토큰을 참고하세요.

custom_data

| 클레임(Claim) 이름 | 타입 | 설명 | 기본적으로 ID 토큰에 포함됨 |

|---|---|---|---|

| custom_data | object | 사용자의 커스텀 데이터 |

identities

| 클레임(Claim) 이름 | 타입 | 설명 | 기본적으로 ID 토큰에 포함됨 |

|---|---|---|---|

| identities | object | 사용자의 연결된 아이덴티티 | |

| sso_identities | array | 사용자의 연결된 SSO 아이덴티티 |

roles

| 클레임(Claim) 이름 | 타입 | 설명 | 기본적으로 ID 토큰에 포함됨 |

|---|---|---|---|

| roles | string[] | 사용자의 역할 (Role) | ✅ |

urn:logto:scope:organizations

| 클레임(Claim) 이름 | 타입 | 설명 | 기본적으로 ID 토큰에 포함됨 |

|---|---|---|---|

| organizations | string[] | 사용자가 속한 조직 (Organization) ID | ✅ |

| organization_data | object[] | 사용자가 속한 조직 (Organization) 데이터 |

이러한 조직 (Organization) 클레임(Claim)은 불투명 토큰 (Opaque token)을 사용할 때도 userinfo 엔드포인트를 통해 조회할 수 있습니다. 그러나 불투명 토큰 (Opaque token)은 조직 토큰 (Organization token)으로 사용되어 조직별 리소스에 접근할 수 없습니다. 자세한 내용은 불투명 토큰 (Opaque token)과 조직 (Organization)을 참고하세요.

urn:logto:scope:organization_roles

| 클레임(Claim) 이름 | 타입 | 설명 | 기본적으로 ID 토큰에 포함됨 |

|---|---|---|---|

| organization_roles | string[] | 사용자가 속한 조직 (Organization)의 역할 (Role), 형식: <organization_id>:<role_name> | ✅ |

API 리소스 및 조직

먼저 🔐 역할 기반 접근 제어 (RBAC)를 읽어 Logto RBAC의 기본 개념과 API 리소스를 적절히 설정하는 방법을 이해하는 것을 권장합니다.

Logto 클라이언트 구성

API 리소스를 설정한 후, 애플리케이션에서 Logto를 구성할 때 이를 추가할 수 있습니다:

$client = new LogtoClient(

new LogtoConfig(

// ...other configs

resources: ["https://shopping.your-app.com/api", "https://store.your-app.com/api"], // API 리소스를 추가하세요

),

);

각 API 리소스는 자체 권한 (스코프)을 가지고 있습니다.

예를 들어, https://shopping.your-app.com/api 리소스는 shopping:read 및 shopping:write 권한을 가지고 있으며, https://store.your-app.com/api 리소스는 store:read 및 store:write 권한을 가지고 있습니다.

이러한 권한을 요청하려면, 애플리케이션에서 Logto를 구성할 때 추가할 수 있습니다:

$client = new LogtoClient(

new LogtoConfig(

// ...other configs

scopes: ["shopping:read", "shopping:write", "store:read", "store:write"], // 스코프 추가

resources: ["https://shopping.your-app.com/api", "https://store.your-app.com/api"], // API 리소스 추가

),

);

스코프가 API 리소스와 별도로 정의된 것을 알 수 있습니다. 이는 OAuth 2.0을 위한 리소스 지표가 요청의 최종 스코프가 모든 대상 서비스의 모든 스코프의 데카르트 곱이 될 것이라고 명시하기 때문입니다.

따라서 위의 경우, Logto에서 정의된 스코프를 단순화할 수 있으며, 두 API 리소스 모두 접두사 없이 read 및 write 스코프를 가질 수 있습니다. 그런 다음, Logto 구성에서:

$client = new LogtoClient(

new LogtoConfig(

// ...other configs

scopes: ["read", "write"], // 스코프 추가

resources: ["https://shopping.your-app.com/api", "https://store.your-app.com/api"], // API 리소스 추가

),

);

모든 API 리소스에 대해 read 및 write 스코프를 요청하게 됩니다.

API 리소스에 정의되지 않은 스코프를 요청해도 괜찮습니다. 예를 들어, API 리소스에 email 스코프가 없더라도 email 스코프를 요청할 수 있습니다. 사용 불가능한 스코프는 안전하게 무시됩니다.

성공적으로 로그인한 후, Logto는 사용자의 역할에 따라 API 리소스에 적절한 스코프를 발급합니다.

API 리소스를 위한 액세스 토큰 가져오기

특정 API 리소스에 대한 액세스 토큰을 가져오려면 GetAccessToken 메서드를 사용할 수 있습니다:

$accessToken = $client->getAccessToken("https://shopping.your-app.com/api");

이 메서드는 사용자가 관련 권한을 가지고 있을 때 API 리소스에 접근할 수 있는 JWT 액세스 토큰을 반환합니다. 현재 캐시된 액세스 토큰이 만료된 경우, 이 메서드는 자동으로 리프레시 토큰을 사용하여 새로운 액세스 토큰을 얻으려고 시도합니다.

조직 토큰 가져오기

조직이 처음이라면, 시작하기 위해 🏢 조직 (다중 테넌시)을 읽어보세요.

Logto 클라이언트를 구성할 때 core.UserScopeOrganizations 스코프를 추가해야 합니다:

use Logto\Sdk\Constants\UserScope;

$client = new LogtoClient(

new LogtoConfig(

// ...other configs

scopes: [UserScope::organizations], // 스코프 추가

),

);

사용자가 로그인하면, 사용자에 대한 조직 토큰을 가져올 수 있습니다:

# 매개변수를 유효한 조직 ID로 교체하세요.

# 사용자의 유효한 조직 ID는 ID 토큰 클레임 `organizations`에서 찾을 수 있습니다.

$organizationToken = $client->getOrganizationToken(organization_id);

# 또는

$claims = $client->getOrganizationTokenClaims(organization_id);