Configurar MFA

Configurar as definições de MFA no Logto

O Logto oferece opções flexíveis de configuração de MFA para atender a diferentes requisitos de segurança. Você pode configurar o MFA em nível global para todos os usuários ou habilitá-lo por organização para aplicativos multi-inquilino.

Configuração global de MFA

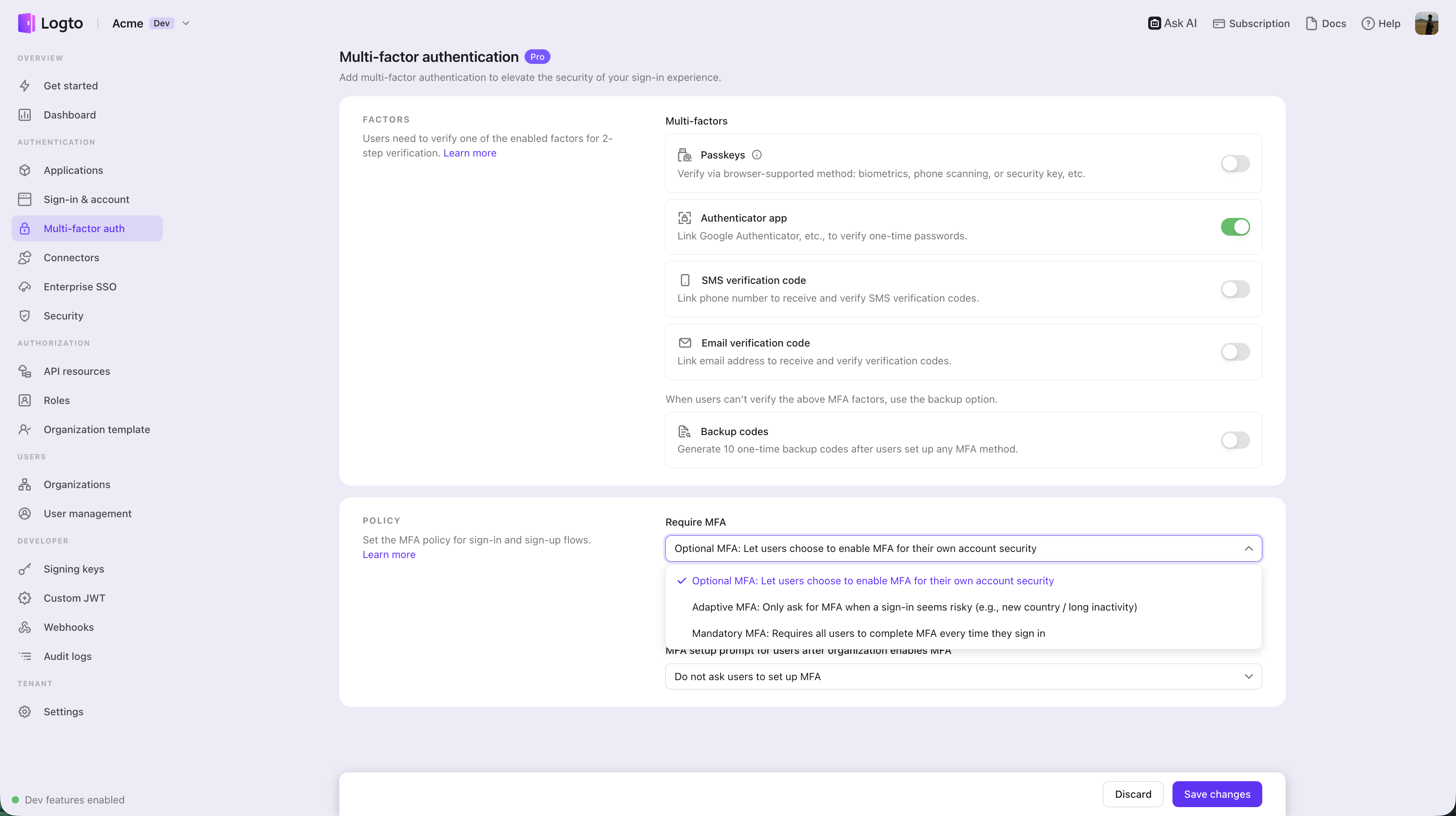

Siga estes passos para habilitar MFAs no fluxo de login dos usuários do Logto:

- Navegue até: Console > Autenticação multifatorial (Multi-factor auth).

- Habilite os fatores de verificação suportados para seus usuários.

- Fatores primários:

- Chaves de acesso (Passkeys) (WebAuthn): Uma opção de alta segurança adequada para produtos web que suportam biometria de dispositivo ou chaves de segurança, etc., garantindo proteção robusta.

- OTP de aplicativo autenticador (Authenticator App OTP): O método mais comum e amplamente aceito. Use uma senha única baseada em tempo (TOTP) gerada por um aplicativo autenticador como Google Authenticator ou Authy.

- Verificação por SMS (SMS verification): Um método conveniente que envia códigos de verificação únicos via SMS para o número de telefone registrado do usuário, ideal para quem prefere autenticação baseada em celular sem aplicativos adicionais.

- Verificação por e-mail (Email verification): Um método amplamente acessível que entrega códigos de verificação únicos ao endereço de e-mail registrado do usuário, adequado para usuários em todas as plataformas e dispositivos.

- Fatores de backup:

- Códigos de backup (Backup codes): Serve como opção de backup quando os usuários não conseguem verificar nenhum dos fatores primários mencionados acima. Habilitar esta opção reduz o atrito para o acesso bem-sucedido dos usuários.

- Fatores primários:

- Escolha a política Exigir MFA (Require MFA) no menu suspenso. Esta política controla quando os usuários devem concluir o MFA durante o login:

- MFA opcional (Optional MFA): Permite que os usuários decidam se desejam habilitar o MFA para a segurança de sua própria conta. Os usuários podem pular a configuração do MFA durante o login e configurá-lo depois através da página de configurações de conta de autoatendimento. Saiba mais sobre como implementar uma página de configurações de conta do usuário.

- MFA adaptativo (Adaptive MFA): Aplica o MFA apenas quando um login parecer incomum, para que logins de baixo risco sejam mais suaves enquanto logins suspeitos recebam verificação extra. Para tomar essa decisão, o Logto avalia sinais contextuais de alto nível, como o nível de inatividade do usuário, se o contexto atual de login é amplamente consistente com padrões recentes de login relacionados a viagens, o estado da conexão de rede e outros indicadores de sessão ou ambiente. Este modo depende da sua configuração existente de MFA (pelo menos um fator de MFA deve estar habilitado), aplica-se aos fluxos de login de usuários finais e não depende de impressão digital do dispositivo ou rastreamento preciso de localização.

- MFA obrigatório (Mandatory MFA): Exige que todos os usuários concluam o MFA em cada login. Usuários que não configuraram o MFA devem concluir a configuração antes de continuar.

- Quando MFA opcional (Optional MFA) ou MFA adaptativo (Adaptive MFA) estiver selecionado, configure a política de solicitação de configuração de MFA:

- Não solicitar aos usuários que configurem o MFA: Os usuários não serão solicitados a configurar o MFA durante o login.

- Solicitar aos usuários que configurem o MFA durante o registro: Novos usuários serão solicitados a configurar o MFA durante o registro, e usuários existentes verão a solicitação no próximo login. Sob MFA opcional (Optional MFA), os usuários podem pular esta etapa e ela não aparecerá novamente. Sob MFA adaptativo (Adaptive MFA), uma vez solicitado, o usuário deve concluir a configuração do MFA antes de finalizar o fluxo atual de login ou registro.

- Solicitar aos usuários que configurem o MFA no login após o registro: Novos usuários serão solicitados a configurar o MFA no segundo login após o registro, e usuários existentes verão a solicitação no próximo login. Sob MFA opcional (Optional MFA), os usuários podem pular esta etapa e ela não aparecerá novamente. Sob MFA adaptativo (Adaptive MFA), uma vez solicitado, o usuário deve concluir a configuração do MFA antes de finalizar o fluxo atual de login ou registro.

Quando MFA opcional (Optional MFA) ou MFA adaptativo (Adaptive MFA) estiver selecionado e o Logto decidir solicitar a inscrição do usuário, o fluxo primeiro mostra uma página de confirmação para habilitar o MFA intitulada Ativar verificação em 2 etapas (Turn on 2-step verification). Sob MFA opcional (Optional MFA), os usuários podem escolher Ativar verificação em 2 etapas (Enable 2-step verification) para continuar com o vínculo do MFA, ou pular a solicitação e finalizar o fluxo atual de login / registro sem ativar o MFA. Sob MFA adaptativo (Adaptive MFA), uma vez solicitado, o usuário deve continuar com o vínculo do MFA antes de finalizar o fluxo atual de login ou registro.

Se você precisar solicitar novamente a inscrição de um usuário após ele ter pulado a configuração do MFA, redefina o estado de pulo para que a tela de configuração apareça na próxima vez que ele fizer login. Os administradores podem usar a Management API (PATCH /api/users/{userId}/logto-configs), e desenvolvedores que constroem fluxos de autoatendimento podem chamar a Account API (PATCH /api/my-account/logto-configs). Referência da Management API · Referência da Account API

Configuração de MFA por organização

Para produtos com arquitetura multi-inquilino que suportam Organizações (Organizations), na maioria dos casos não é necessário exigir MFA para todos os usuários. Em vez disso, o MFA pode ser habilitado por organização, permitindo que você adapte os requisitos conforme a necessidade de cada cliente. Para começar, consulte Exigir MFA para membros da organização.

Na seção Autenticação multifatorial (Multi-factor authentication), defina Solicitação de configuração de MFA para usuários após a organização habilitar o MFA (MFA setup prompt for users after organization enables MFA) como Solicitar aos usuários que configurem o MFA no próximo login (sem pular) (Ask users to set up MFA on next sign-in (no skipping)). Membros de qualquer organização que exija MFA serão então solicitados a concluir a configuração do MFA no próximo login, e a solicitação não poderá ser pulada.

Fluxo do usuário MFA

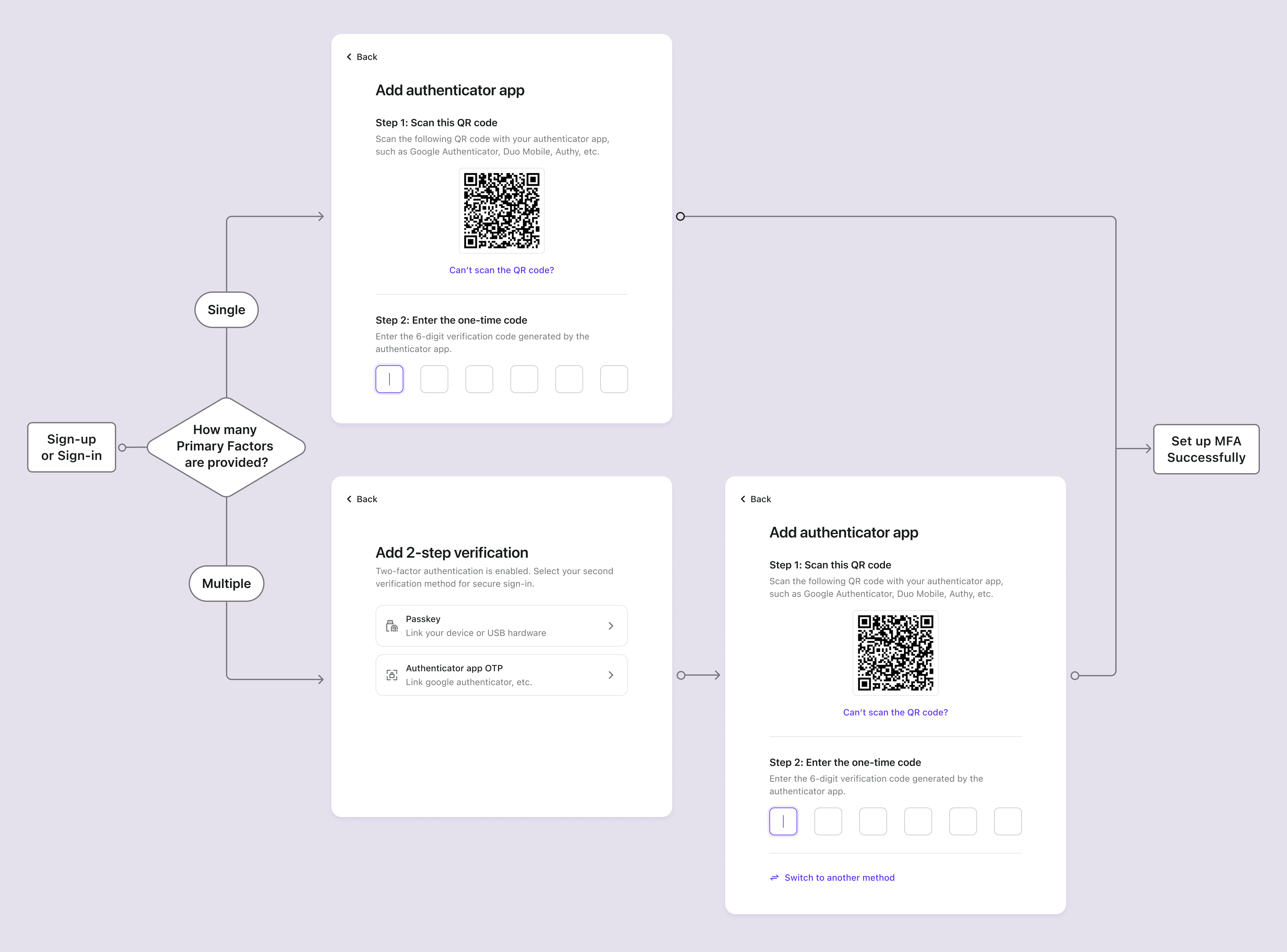

Fluxo de configuração do MFA

Uma vez que o MFA esteja habilitado, os usuários podem ser solicitados a configurar o MFA durante o login e o registro. Os usuários só podem pular esse processo de configuração quando MFA opcional (Optional MFA) estiver selecionado na política Exigir MFA (Require MFA).

- Acessar a página de login ou registro: O usuário navega até a página de login ou registro.

- Concluir login ou registro: O usuário conclui o processo de verificação de identidade dentro do fluxo de login ou registro.

- Se MFA opcional (Optional MFA) ou MFA adaptativo (Adaptive MFA) estiver selecionado e sua política de solicitação estiver habilitada, o Logto pode primeiro mostrar a página

Ativar verificação em 2 etapas (Turn on 2-step verification)antes de iniciar qualquer vínculo de fator de MFA. - Sob MFA opcional (Optional MFA), os usuários podem pular esta página ou clicar em

Ativar verificação em 2 etapas (Enable 2-step verification)para continuar. Sob MFA adaptativo (Adaptive MFA), uma vez solicitado, o usuário deve continuar com o vínculo do MFA.

- Se MFA opcional (Optional MFA) ou MFA adaptativo (Adaptive MFA) estiver selecionado e sua política de solicitação estiver habilitada, o Logto pode primeiro mostrar a página

- Configurar fator primário de MFA: O usuário é solicitado a configurar seu fator primário de MFA (chave de acesso, OTP de aplicativo autenticador, código SMS ou código de e-mail).

- Se vários fatores primários estiverem habilitados, o usuário pode escolher a opção preferida.

- Se o fator primário for o mesmo que o identificador de registro (por exemplo, SMS ou e-mail), ele será pré-verificado, permitindo que o usuário pule a etapa de verificação e prossiga diretamente para a próxima etapa (por exemplo, "Adicionar outra verificação em 2 etapas" ou "Salve seus fatores de backup").

- Se MFA opcional (Optional MFA) estiver selecionado na política Exigir MFA (Require MFA), o usuário pode pular esta etapa selecionando o botão "Pular (Skip)".

- Configurar fator de backup de MFA: Se Códigos de backup (Backup codes) estiverem habilitados, o usuário será solicitado a salvar os códigos de backup após configurar com sucesso o fator primário de autenticação. Códigos de backup gerados automaticamente serão exibidos para o usuário, que poderá baixá-los e armazená-los com segurança. O usuário deve confirmar manualmente os códigos de backup para concluir o processo de configuração do MFA.

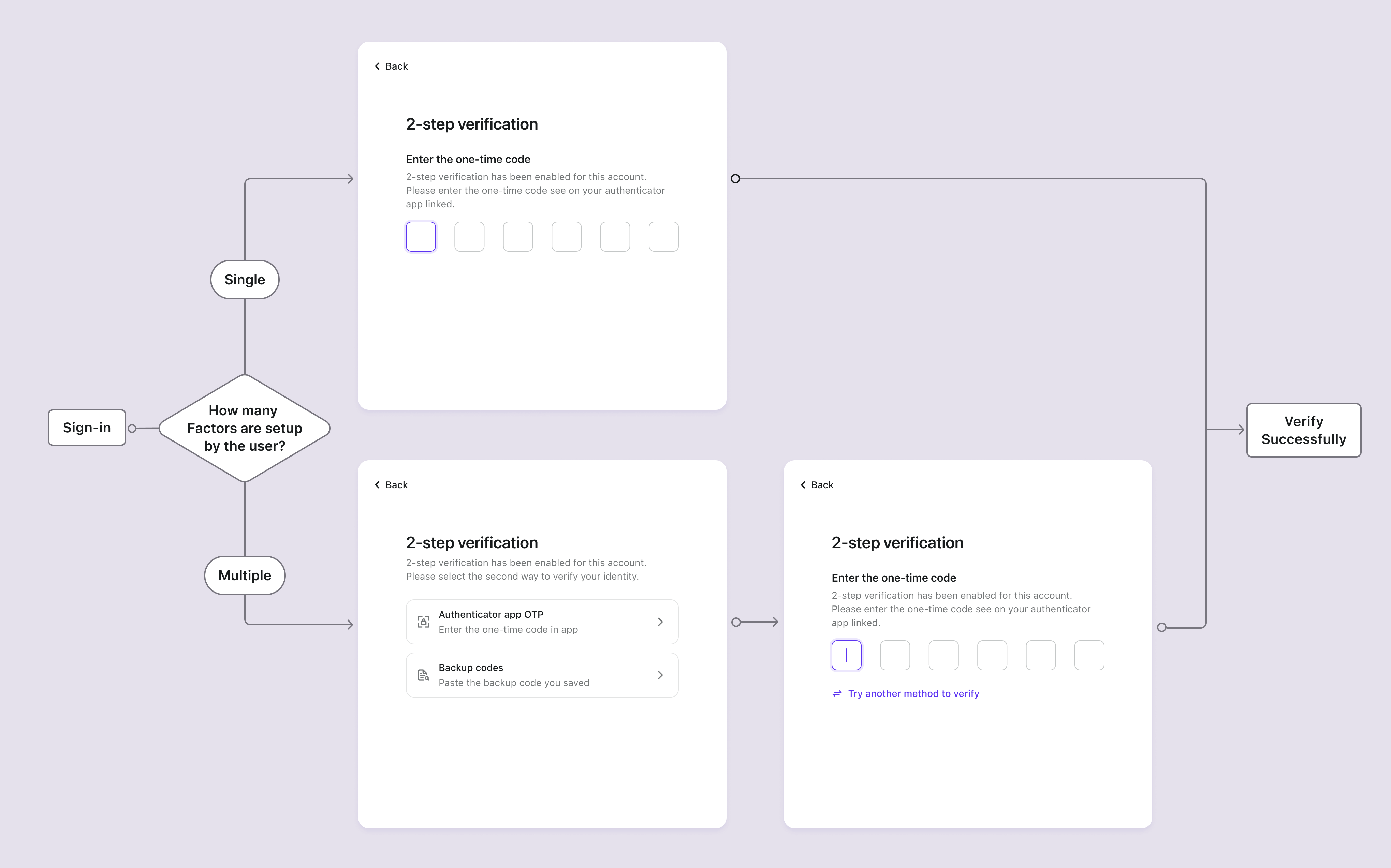

Fluxo de verificação do MFA

Usuários que configuraram o MFA serão solicitados a verificar sua identidade usando os fatores de MFA configurados durante o login. O fator de verificação dependerá da configuração de MFA no Logto e das configurações do usuário.

Se o usuário fizer login com login por chave de acesso (passkey sign-in), o Logto pula a etapa separada de verificação de MFA. Isso se aplica porque a chave de acesso usada para login é, por si só, um fator de MFA WebAuthn.

- Se o usuário configurou apenas um fator, ele o verificará diretamente.

- Se o usuário configurou vários fatores para 2FA, o sistema apresentará opções de verificação com base nas seguintes regras de prioridade:

- Prioridade para chave de acesso (Passkey priority): Se o usuário tiver uma chave de acesso configurada, ela será apresentada como método padrão de verificação.

- Preferência pelo último uso (Last-used preference): Se não houver chave de acesso disponível, o sistema priorizará o método de verificação que o usuário usou com sucesso pela última vez.

- Lista de seleção (Selection list): Se nenhuma das prioridades acima se aplicar, a página de verificação em 2 etapas exibirá todos os métodos de verificação vinculados disponíveis para o usuário escolher.

- Os usuários podem clicar em "Tentar outro método de verificação (Try another method to verify)" para alternar entre diferentes opções de verificação a qualquer momento.

- Se todos os fatores primários habilitados não estiverem disponíveis para o usuário, e o código de backup estiver habilitado, ele poderá usar o código de backup único para verificar sua identidade.

Gerenciamento de MFA

Além da configuração inicial durante o login / registro, os usuários podem gerenciar suas configurações de MFA através de um centro de conta de autoatendimento. Isso oferece flexibilidade para os usuários vincularem ou desvincularem fatores de MFA conforme suas necessidades.

Construindo um centro de conta

Você pode construir um centro de conta abrangente usando a Account API do Logto, que permite aos usuários:

- Vincular novos fatores de MFA: Adicionar aplicativos autenticadores adicionais, chaves de acesso ou regenerar códigos de backup

- Desvincular fatores de MFA existentes: Remover métodos de MFA que não desejam mais usar

- Visualizar o status atual do MFA: Ver quais fatores de MFA estão atualmente configurados

Solicitações de configuração de MFA pós-login

Para aplicativos que não exigem MFA durante o registro inicial, você pode implementar solicitações inteligentes para incentivar a configuração do MFA:

- Solicitações condicionais: Exibir recomendações de configuração de MFA com base no comportamento do usuário ou valor da conta

- Painéis de segurança: Exibir pontuações de segurança que melhoram quando o MFA está habilitado

- Onboarding gradual: Apresentar a configuração do MFA como parte de um fluxo progressivo de aprimoramento de segurança

Saiba mais sobre como implementar esses padrões com a Account API.

Gerenciar o MFA do usuário no Console

No Console > Gerenciamento de usuários (User management), administradores podem gerenciar as configurações de MFA dos usuários de forma eficaz:

- Visualizar o status de MFA do usuário: Verificar quais fatores de MFA estão habilitados para cada usuário.

- Remover o MFA do usuário: Excluir todos os fatores de MFA de um usuário, exigindo que ele configure o MFA novamente.

Perguntas frequentes

O que acontece quando administradores removem os fatores de MFA existentes de um usuário?

Quando administradores removem todos os fatores primários de MFA de um usuário (chave de acesso, OTP de aplicativo autenticador, SMS ou e-mail), os seguintes cenários ocorrerão no próximo login do usuário:

Cenário 1: Nenhum fator de MFA restante

- Se não existirem fatores de MFA (incluindo ausência de códigos de backup) e a política de MFA exigir MFA, o usuário poderá fazer login sem verificação de MFA e será imediatamente solicitado a configurar o MFA novamente.

Cenário 2: Códigos de backup ainda existem

- Se ainda houver códigos de backup disponíveis, o usuário deve primeiro verificar usando um código de backup durante o login.

- Após a verificação bem-sucedida do código de backup, o usuário será solicitado a configurar um novo fator primário de MFA.

- Se o usuário pode ou não pular essa configuração depende da política de MFA configurada.

- Essa abordagem impede que os usuários fiquem bloqueados em suas contas quando não houver fatores primários disponíveis.