Passkeys (WebAuthn)

Passkey oferece uma alternativa mais segura e amigável em relação às senhas tradicionais. Utilizando criptografia de chave pública, o passkey aumenta a segurança ao vincular o dispositivo do usuário, o domínio do serviço e o ID do usuário, combatendo efetivamente ataques de phishing e de senha. Compatível com vários dispositivos ou navegadores, permite que os usuários utilizem biometria e recursos de segurança de hardware para uma autenticação conveniente. WebAuthn fornece a API para que sites implementem passkey.

O Logto oferece suporte a passkeys (WebAuthn) tanto para Autenticação multifatorial (MFA) quanto para login com passkey. A mesma credencial WebAuthn subjacente pode ser reutilizada em ambos os casos, dependendo da configuração do seu tenant.

Conceitos

Os clientes geralmente conhecem Passkeys e não WebAuthn, então qual é a relação entre eles e como usá-los? Vamos explorar esses conceitos:

- Passkeys: Um passkey é uma credencial baseada em FIDO, resistente a phishing, para substituir senhas. Utiliza criptografia assimétrica de chave pública para maior segurança. Pode ser tokens de hardware ou chaves de segurança, como dispositivos USB ou Bluetooth. Como "Passkeys" é o método de autenticação exibido aos usuários, deve ser utilizado no cliente do seu produto.

- WebAuthn: É uma API JavaScript desenvolvida pela W3C e FIDO Alliance, que permite autenticação de aplicações web com os padrões FIDO2. Passkeys é um dos métodos de autenticação suportados pelo WebAuthn. No Console do Logto, nos referimos profissionalmente a essa integração como "WebAuthn".

O WebAuthn oferece diversos autenticadores para os usuários escolherem, disponíveis em dois tipos para uso local e em nuvem:

- Autenticador de plataforma (autenticador interno): Está vinculado a um único e específico sistema operacional de dispositivo, como computador, laptop, celular ou tablet, com o qual o usuário faz login. Funciona exclusivamente no dispositivo para autorização usando métodos como biometria ou código de acesso do dispositivo, sendo uma forma rápida de autenticar. Exemplo: iCloud Keychain verificado por Touch ID, Face ID ou código de acesso do dispositivo no macOS ou iOS; Windows Hello verificado por reconhecimento facial, impressão digital ou PIN amigável.

- Autenticador itinerante (autenticador externo, autenticador multiplataforma): É um dispositivo separado e portátil ou aplicativo de software, como uma chave de segurança de hardware ou um smartphone. Deve conectar o dispositivo usando USB ou manter NFC ou Bluetooth ativados. O autenticador itinerante não se limita a um único dispositivo ou navegador, proporcionando maior flexibilidade.

Para se aprofundar nos princípios e processos do WebAuthn, consulte nossos artigos do blog: WebAuthn e Passkeys 101 e Coisas que você deve saber antes de integrar o WebAuthn.

Configurar verificação de passkeys para MFA

- Navegue até Console > Autenticação multifatorial

- Ative o fator "Passkeys (WebAuthn)". Recomenda-se usar Passkeys em combinação com outros fatores de MFA (TOTP, SMS, códigos de backup) para reduzir a dependência de um único fator.

- Configure sua política de MFA preferida (obrigatória vs. opcional)

- Salve as alterações de configuração

Se o mesmo usuário fizer login com login com passkey, o Logto irá pular a etapa separada de verificação MFA. Um login com passkey já satisfaz o requisito de verificação baseada em WebAuthn.

É essencial estar ciente de algumas limitações ao implementar o WebAuthn:

- Limitação de plataforma e navegador: É importante observar que o Logto atualmente não oferece suporte ao WebAuthn para aplicativos nativos. Além disso, a disponibilidade dos autenticadores WebAuthn depende das capacidades do navegador e do dispositivo (Confira a lista). Portanto, o WebAuthn nunca é a única opção para implementar Autenticação multifatorial (MFA), caso contrário, você pode controlar quais navegadores e dispositivos podem acessar seu produto.

- Limitação de domínio: Alterar o domínio pode dificultar a verificação do usuário por meio de suas contas WebAuthn existentes. Passkeys são vinculados ao domínio específico da página web atual e não podem ser usados entre domínios diferentes.

- Limitação de dispositivo: Perder o dispositivo pode resultar em perda de acesso às contas, especialmente para quem depende de autenticadores de plataforma "Este dispositivo". Para melhorar o acesso à autenticação, é aconselhável fornecer aos usuários mais de um fator de autenticação.

Configurar gerenciamento de passkeys

Você pode usar a Account API para construir interfaces personalizadas de gerenciamento de conta onde os usuários podem adicionar, visualizar, renomear e remover seus passkeys. Isso é útil para criar centros de conta personalizados e permitir cenários de backup entre dispositivos.

Para etapas detalhadas de implementação e endpoints da API, veja Configurações de conta pela Account API.

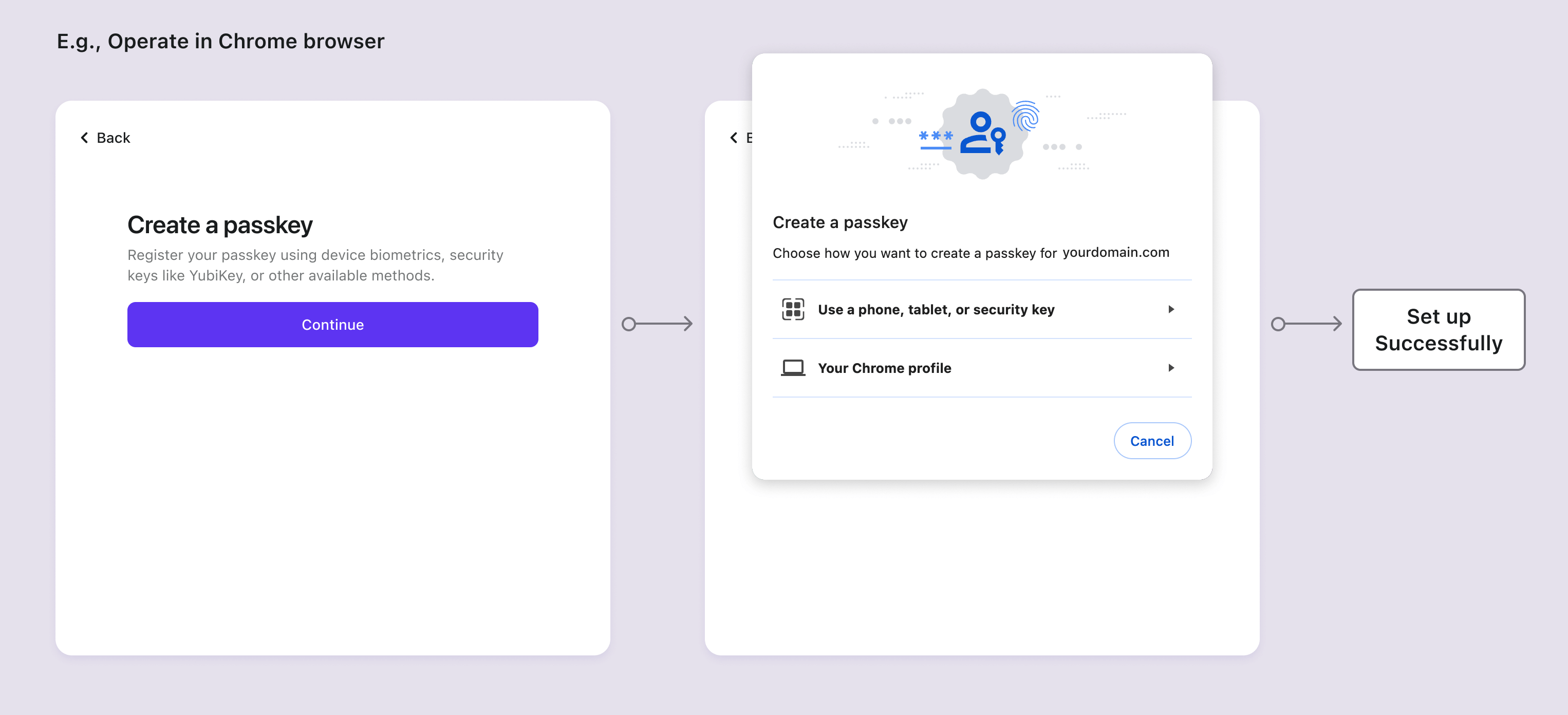

Fluxos de configuração de passkey

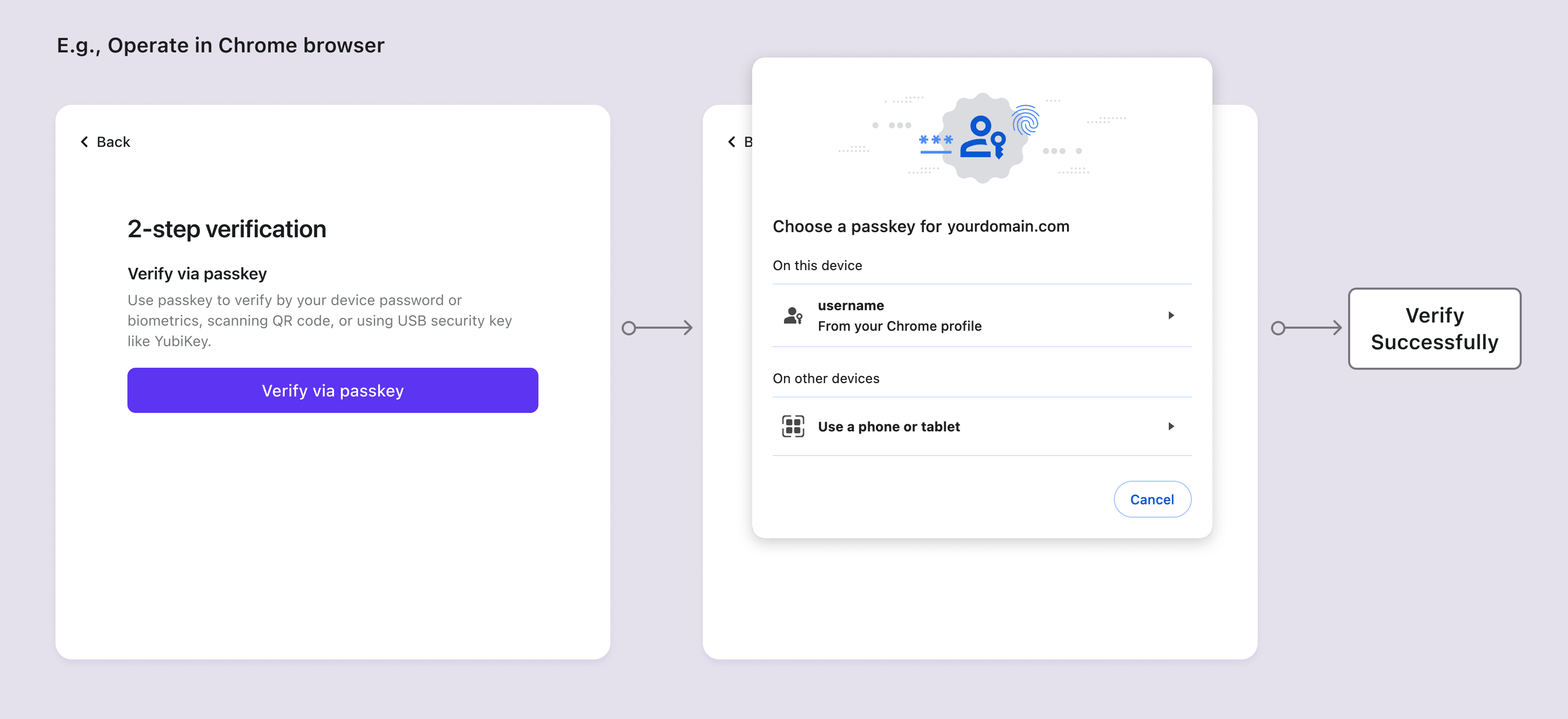

A especificação Passkeys exige que os usuários cliquem ativamente no botão da página atual para iniciar o componente de autenticação. Isso significa que, tanto nos fluxos de configuração quanto de verificação, os usuários devem ser redirecionados para a página inicial para iniciar o WebAuthn.

Fluxos de verificação de passkey

Quando os usuários configuram vários métodos de MFA, incluindo passkeys, o passkey será apresentado como o método recomendado de verificação MFA na primeira tela devido à sua maior segurança e conveniência. Os usuários podem alternar para outros métodos de verificação clicando em "Tentar outro método para verificar" abaixo. Leia Configurar MFA para saber mais.

Se o usuário concluir o login com login com passkey em vez de inserir outro primeiro fator, o Logto não solicitará uma etapa extra de MFA posteriormente. Isso ocorre porque o próprio passkey é tratado como um fator MFA WebAuthn.

Recursos relacionados

Coisas que você deve saber antes de integrar o WebAuthn

WebAuthn e Passkey 101