Authentifizierung zu deiner Express-Anwendung hinzufügen

- Das Beispielprojekt ist in unserem SDK-Repository verfügbar.

Voraussetzungen

- Ein Logto Cloud Konto oder ein selbstgehostetes Logto.

- Eine Logto traditionelle Anwendung erstellt.

Installation

Installiere das Logto SDK über deinen bevorzugten Paketmanager:

- npm

- pnpm

- yarn

npm i @logto/express cookie-parser express-sessionpnpm add @logto/express cookie-parser express-sessionyarn add @logto/express cookie-parser express-sessionIntegration

Konfigurationen und erforderliche Middleware vorbereiten

Bereite die Konfiguration für den Logto-Client vor:

import { LogtoExpressConfig } from '@logto/express';

const config: LogtoExpressConfig = {

appId: '<your-application-id>',

appSecret: '<your-application-secret>',

endpoint: '<your-logto-endpoint>', // z.B. http://localhost:3001

baseUrl: '<your-express-app-base-url>', // z.B. http://localhost:3000

};

Das SDK erfordert, dass express-session zuvor konfiguriert wird.

import cookieParser from 'cookie-parser';

import session from 'express-session';

app.use(cookieParser());

app.use(

session({

secret: 'random_session_key', // Ersetze durch deinen eigenen Schlüssel

cookie: { maxAge: 14 * 24 * 60 * 60 * 1000 }, // In Millisekunden

})

);

Redirect-URIs konfigurieren

Bevor wir ins Detail gehen, hier ein schneller Überblick über die Endbenutzererfahrung. Der Anmeldeprozess lässt sich wie folgt vereinfachen:

- Deine App löst die Anmeldemethode aus.

- Der Benutzer wird auf die Logto-Anmeldeseite umgeleitet. Bei nativen Apps wird der Systembrowser geöffnet.

- Der Benutzer meldet sich an und wird zurück zu deiner App umgeleitet (konfiguriert als Redirect-URI).

Bezüglich der umleitungsbasierten Anmeldung

- Dieser Authentifizierungsprozess folgt dem OpenID Connect (OIDC) Protokoll, und Logto erzwingt strenge Sicherheitsmaßnahmen, um die Benutzeranmeldung zu schützen.

- Wenn du mehrere Apps hast, kannst du denselben Identitätsanbieter (Logto) verwenden. Sobald sich der Benutzer bei einer App anmeldet, wird Logto den Anmeldeprozess automatisch abschließen, wenn der Benutzer auf eine andere App zugreift.

Um mehr über die Gründe und Vorteile der umleitungsbasierten Anmeldung zu erfahren, siehe Logto-Anmeldeerfahrung erklärt.

In den folgenden Code-Snippets gehen wir davon aus, dass deine App unter http://localhost:3000/ läuft.

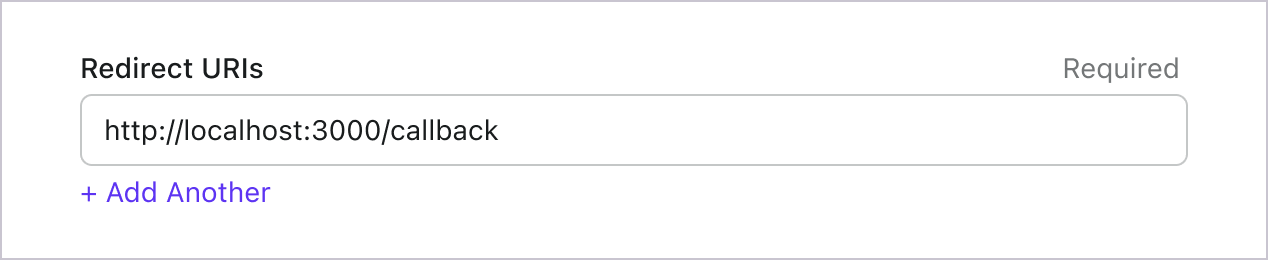

Redirect-URIs konfigurieren

Wechsle zur Anwendungsdetailseite der Logto-Konsole. Füge eine Redirect-URI http://localhost:3000/callback hinzu.

Genau wie beim Anmelden sollten Benutzer zu Logto weitergeleitet werden, um sich von der gemeinsamen Sitzung abzumelden. Sobald dies abgeschlossen ist, wäre es ideal, den Benutzer zurück zu deiner Website zu leiten. Füge zum Beispiel http://localhost:3000/ als Redirect-URI nach dem Abmelden hinzu.

Klicke dann auf "Speichern", um die Änderungen zu speichern.

Routen registrieren

Das SDK bietet eine Hilfsfunktion handleAuthRoutes, um 3 Routen zu registrieren:

/logto/sign-in: Anmeldung mit Logto./logto/sign-in-callback: Anmelde-Callback verarbeiten./logto/sign-out: Abmeldung mit Logto.

Füge den folgenden Code zu deiner App hinzu:

import { handleAuthRoutes } from '@logto/express';

app.use(handleAuthRoutes(config));

Anmeldung und Abmeldung implementieren

Mit den registrierten Routen implementieren wir nun die Anmelde- und Abmeldebuttons auf der Startseite. Wir müssen den Benutzer bei Bedarf zur Anmelde- oder Abmelderoute umleiten. Um dabei zu helfen, verwende withLogto, um den Authentifizierungsstatus in req.user zu injizieren.

import { withLogto } from '@logto/express';

app.get('/', withLogto(config), (req, res) => {

res.setHeader('content-type', 'text/html');

if (req.user.isAuthenticated) {

res.end(`<div>Hallo ${req.user.claims?.sub}, <a href="/logto/sign-out">Abmelden</a></div>`);

} else {

res.end('<div><a href="/logto/sign-in">Anmelden</a></div>');

}

});

Checkpoint: Teste deine Anwendung

Jetzt kannst du deine Anwendung testen:

- Starte deine Anwendung, du wirst den Anmeldebutton sehen.

- Klicke auf den Anmeldebutton, das SDK wird den Anmeldeprozess initiieren und dich zur Logto-Anmeldeseite weiterleiten.

- Nachdem du dich angemeldet hast, wirst du zurück zu deiner Anwendung geleitet und siehst den Abmeldebutton.

- Klicke auf den Abmeldebutton, um den Token-Speicher zu leeren und dich abzumelden.

Benutzerinformationen abrufen

Benutzerinformationen anzeigen

Wenn der Benutzer angemeldet ist, wird der Wert von req.user ein Objekt sein, das die Informationen des Benutzers enthält. Du kannst diese Informationen in deiner App anzeigen:

import { withLogto } from '@logto/express';

app.get('/', withLogto(config), (req, res) => {

response.json(request.user.claims);

});

Zusätzliche Ansprüche anfordern

Möglicherweise fehlen einige Benutzerinformationen im zurückgegebenen Objekt von req.user. Dies liegt daran, dass OAuth 2.0 und OpenID Connect (OIDC) so konzipiert sind, dass sie dem Prinzip der minimalen Rechte (PoLP) folgen, und Logto auf diesen Standards basiert.

Standardmäßig werden begrenzte Ansprüche zurückgegeben. Wenn du mehr Informationen benötigst, kannst du zusätzliche Berechtigungen anfordern, um auf mehr Ansprüche zuzugreifen.

Ein "Anspruch (Claim)" ist eine Behauptung über ein Subjekt; eine "Berechtigung (Scope)" ist eine Gruppe von Ansprüchen. Im aktuellen Fall ist ein Anspruch ein Informationsstück über den Benutzer.

Hier ist ein nicht-normatives Beispiel für die Beziehung zwischen Berechtigung und Anspruch:

Der "sub"-Anspruch bedeutet "Subjekt", was der eindeutige Identifikator des Benutzers ist (d. h. Benutzer-ID).

Das Logto SDK wird immer drei Berechtigungen anfordern: openid, profile und offline_access.

Um zusätzliche Berechtigungen anzufordern, kannst du Berechtigungen zur Konfiguration hinzufügen:

import { LogtoExpressConfig, UserScope } from '@logto/express';

const config: LogtoExpressConfig = {

scopes: [UserScope.Email, UserScope.Phone], // Füge bei Bedarf weitere Berechtigungen hinzu

// ...andere Konfigurationen

};

Dann kannst du auf die zusätzlichen Ansprüche im req.user-Objekt zugreifen:

import { withLogto } from '@logto/express';

app.get('/', withLogto(config), (req, res) => {

response.end(`Benutzer-E-Mail: ${req.user.claims.email}`);

});

Ansprüche, die Netzwerk-Anfragen benötigen

Um das ID-Token nicht aufzublähen, erfordern einige Ansprüche Netzwerk-Anfragen, um abgerufen zu werden. Zum Beispiel ist der custom_data Anspruch nicht im Benutzerobjekt enthalten, selbst wenn er in den Berechtigungen angefordert wird. Um auf diese Ansprüche zuzugreifen, kannst du die fetchUserInfo Option konfigurieren:

const config: LogtoExpressConfig = {

fetchUserInfo: true,

// ...andere Konfigurationen

};

fetchUserInfo wird das SDK die Benutzerinformationen abrufen, indem es eine Anfrage an den Userinfo-Endpunkt stellt, nachdem der Benutzer angemeldet ist, und user.custom_data wird verfügbar sein, sobald die Anfrage abgeschlossen ist.

Berechtigungen und Ansprüche

Logto verwendet die OIDC Scopes- und Claims-Konventionen, um die Berechtigungen (Scopes) und Ansprüche (Claims) für das Abrufen von Benutzerinformationen aus dem ID-Token und dem OIDC userinfo-Endpunkt zu definieren. Sowohl „Berechtigung (Scope)“ als auch „Anspruch (Claim)“ sind Begriffe aus den OAuth 2.0- und OpenID Connect (OIDC)-Spezifikationen.

Für Standard-OIDC-Ansprüche wird die Aufnahme in das ID-Token strikt durch die angeforderten Berechtigungen bestimmt. Erweiterte Ansprüche (wie custom_data und organizations) können zusätzlich so konfiguriert werden, dass sie im ID-Token über die Custom ID token-Einstellungen erscheinen.

Hier ist die Liste der unterstützten Berechtigungen (Scopes) und der entsprechenden Ansprüche (Claims):

Standard OIDC-Berechtigungen (Scopes)

openid (Standard)

| Claim-Name | Typ | Beschreibung |

|---|---|---|

| sub | string | Der eindeutige Identifikator des Benutzers |

profile (Standard)

| Claim-Name | Typ | Beschreibung |

|---|---|---|

| name | string | Der vollständige Name des Benutzers |

| username | string | Der Benutzername des Benutzers |

| picture | string | URL zum Profilbild des Endbenutzers. Diese URL MUSS auf eine Bilddatei (z. B. PNG, JPEG oder GIF) verweisen, nicht auf eine Webseite mit einem Bild. Beachte, dass diese URL speziell auf ein Profilfoto des Endbenutzers verweisen SOLLTE, das zur Darstellung des Endbenutzers geeignet ist, und nicht auf ein beliebiges vom Endbenutzer aufgenommenes Foto. |

| created_at | number | Zeitpunkt, zu dem der Endbenutzer erstellt wurde. Die Zeit wird als Anzahl der Millisekunden seit der Unix-Epoche (1970-01-01T00:00:00Z) dargestellt. |

| updated_at | number | Zeitpunkt, zu dem die Informationen des Endbenutzers zuletzt aktualisiert wurden. Die Zeit wird als Anzahl der Millisekunden seit der Unix-Epoche (1970-01-01T00:00:00Z) dargestellt. |

Weitere Standard-Ansprüche (Claims) wie family_name, given_name, middle_name, nickname, preferred_username, profile, website, gender, birthdate, zoneinfo und locale werden ebenfalls im profile-Scope enthalten sein, ohne dass der userinfo-Endpunkt angefragt werden muss. Ein Unterschied zu den oben genannten Claims besteht darin, dass diese Claims nur zurückgegeben werden, wenn ihre Werte nicht leer sind, während die oben genannten Claims null zurückgeben, wenn die Werte leer sind.

Im Gegensatz zu den Standard-Claims verwenden die Claims created_at und updated_at Millisekunden anstelle von Sekunden.

email

| Claim-Name | Typ | Beschreibung |

|---|---|---|

string | Die E-Mail-Adresse des Benutzers | |

| email_verified | boolean | Ob die E-Mail-Adresse verifiziert wurde |

phone

| Claim-Name | Typ | Beschreibung |

|---|---|---|

| phone_number | string | Die Telefonnummer des Benutzers |

| phone_number_verified | boolean | Ob die Telefonnummer verifiziert wurde |

address

Bitte siehe die OpenID Connect Core 1.0 für Details zum Address-Claim.

Scopes, die mit (Standard) gekennzeichnet sind, werden immer vom Logto SDK angefordert. Claims unter den Standard-OIDC-Scopes sind immer im ID-Token enthalten, wenn der entsprechende Scope angefordert wird — sie können nicht deaktiviert werden.

Erweiterte Berechtigungen (Scopes)

Die folgenden Scopes sind von Logto erweitert und liefern Claims über den userinfo-Endpunkt. Diese Claims können auch so konfiguriert werden, dass sie direkt im ID-Token enthalten sind, über Konsole > Benutzerdefiniertes JWT. Siehe Benutzerdefiniertes ID-Token für weitere Details.

custom_data

| Claim-Name | Typ | Beschreibung | Standardmäßig im ID-Token enthalten |

|---|---|---|---|

| custom_data | object | Die benutzerdefinierten Daten des Benutzers |

identities

| Claim-Name | Typ | Beschreibung | Standardmäßig im ID-Token enthalten |

|---|---|---|---|

| identities | object | Die verknüpften Identitäten des Benutzers | |

| sso_identities | array | Die verknüpften SSO-Identitäten des Benutzers |

roles

| Claim-Name | Typ | Beschreibung | Standardmäßig im ID-Token enthalten |

|---|---|---|---|

| roles | string[] | Die Rollen (Roles) des Benutzers | ✅ |

urn:logto:scope:organizations

| Claim-Name | Typ | Beschreibung | Standardmäßig im ID-Token enthalten |

|---|---|---|---|

| organizations | string[] | Die Organisations-IDs, denen der Benutzer angehört | ✅ |

| organization_data | object[] | Die Organisationsdaten, denen der Benutzer angehört |

Diese Organisations-Claims können auch über den userinfo-Endpunkt abgerufen werden, wenn ein opaker Token verwendet wird. Allerdings können opake Tokens nicht als Organisationstoken für den Zugriff auf organisationsspezifische Ressourcen verwendet werden. Siehe Opaker Token und Organisationen für weitere Details.

urn:logto:scope:organization_roles

| Claim-Name | Typ | Beschreibung | Standardmäßig im ID-Token enthalten |

|---|---|---|---|

| organization_roles | string[] | Die Organisationsrollen, denen der Benutzer angehört, im Format <organization_id>:<role_name> | ✅ |

API-Ressourcen und Organisationen

Wir empfehlen, zuerst 🔐 Rollenbasierte Zugangskontrolle (RBAC) zu lesen, um die grundlegenden Konzepte von Logto RBAC zu verstehen und wie man API-Ressourcen richtig einrichtet.

Logto-Client konfigurieren

Sobald du die API-Ressourcen eingerichtet hast, kannst du sie bei der Konfiguration von Logto in deiner App hinzufügen:

import { UserScope } from '@logto/express';

const config: LogtoExpressConfig = {

// ...other configs

resources: ['https://shopping.your-app.com/api', 'https://store.your-app.com/api'], // API-Ressourcen hinzufügen

};

Jede API-Ressource hat ihre eigenen Berechtigungen (Berechtigungen).

Zum Beispiel hat die Ressource https://shopping.your-app.com/api die Berechtigungen shopping:read und shopping:write, und die Ressource https://store.your-app.com/api hat die Berechtigungen store:read und store:write.

Um diese Berechtigungen anzufordern, kannst du sie bei der Konfiguration von Logto in deiner App hinzufügen:

import { UserScope } from '@logto/express';

const config: LogtoExpressConfig = {

// ...other configs

scopes: ['shopping:read', 'shopping:write', 'store:read', 'store:write'],

resources: ['https://shopping.your-app.com/api', 'https://store.your-app.com/api'],

};

Du wirst bemerken, dass Berechtigungen separat von API-Ressourcen definiert sind. Dies liegt daran, dass Resource Indicators for OAuth 2.0 spezifiziert, dass die endgültigen Berechtigungen für die Anfrage das kartesische Produkt aller Berechtigungen bei allen Zielservices sein werden.

Somit können im obigen Fall die Berechtigungen aus der Definition in Logto vereinfacht werden, beide API-Ressourcen können read und write Berechtigungen ohne Präfix haben. Dann, in der Logto-Konfiguration:

import { UserScope } from '@logto/express';

const config: LogtoExpressConfig = {

// ...other configs

scopes: ['read', 'write'],

resources: ['https://shopping.your-app.com/api', 'https://store.your-app.com/api'],

};

Für jede API-Ressource wird sowohl read als auch write Berechtigungen angefordert.

Es ist in Ordnung, Berechtigungen anzufordern, die in den API-Ressourcen nicht definiert sind. Zum Beispiel kannst du die Berechtigung email anfordern, auch wenn die API-Ressourcen die Berechtigung email nicht verfügbar haben. Nicht verfügbare Berechtigungen werden sicher ignoriert.

Nach der erfolgreichen Anmeldung wird Logto die entsprechenden Berechtigungen an API-Ressourcen gemäß den Rollen des Benutzers ausstellen.

Zugangstoken für die API-Ressource abrufen

Um das Zugangstoken für eine spezifische API-Ressource abzurufen, kannst du die Methode getAccessToken verwenden:

app.get(

'/fetch-access-token',

withLogto({

...config,

getAccessToken: true,

resource: 'https://shopping.your-app.com/api',

}),

(request, response) => {

console.log(request.user.accessToken);

response.json(request.user);

}

);

Diese Methode gibt ein JWT-Zugangstoken zurück, das verwendet werden kann, um auf die API-Ressource zuzugreifen, wenn der Benutzer die entsprechenden Berechtigungen hat. Wenn das aktuell zwischengespeicherte Zugangstoken abgelaufen ist, versucht diese Methode automatisch, ein Auffrischungstoken zu verwenden, um ein neues Zugangstoken zu erhalten.

Organisationstokens abrufen

Wenn Organisationen neu für dich sind, lies bitte 🏢 Organisationen (Multi-Tenancy), um loszulegen.

Du musst die Berechtigung UserScope.Organizations hinzufügen, wenn du den Logto-Client konfigurierst:

import { UserScope } from '@logto/express';

const config: LogtoExpressConfig = {

// ...other configs

scopes: [UserScope.Organizations],

};

Sobald der Benutzer angemeldet ist, kannst du das Organisationstoken für den Benutzer abrufen:

app.get(

'/fetch-organization-token',

withLogto({

...config,

getOrganizationToken: true,

}),

(request, response) => {

response.json(request.user.organizationTokens);

}

);