Adicionar autenticação ao seu aplicativo Passport.js

Este guia mostrará como integrar o Logto ao seu aplicativo com Passport.js e estratégia OIDC.

- Neste guia, assumimos que você configurou o Express com sessão em seu projeto. Se você ainda não fez isso, confira o site do Express.js para começar.

Pré-requisitos

- Uma conta no Logto Cloud ou um Logto auto-hospedado.

- Um aplicativo tradicional Logto criado.

- Um projeto express com sessão configurada. Confira o site do Express.js.

Instalação

Importe o Logto SDK através do seu gerenciador de pacotes favorito:

- npm

- pnpm

- yarn

npm i passport passport-openidconnectpnpm add passport passport-openidconnectyarn add passport passport-openidconnectIntegração

Inicializar Passport.js com a estratégia OIDC

import passport from 'passport';

import OpenIDConnectStrategy, { type Profile, type VerifyCallback } from 'passport-openidconnect';

const endpoint = '<your-logto-endpoint>';

const appId = '<your-application-id>';

const appSecret = '<your-application-secret>';

export default function initPassport() {

passport.use(

new OpenIDConnectStrategy(

{

issuer: `${endpoint}/oidc`,

authorizationURL: `${endpoint}/oidc/auth`,

tokenURL: `${endpoint}/oidc/token`,

userInfoURL: `${endpoint}/oidc/me`,

clientID: appId,

clientSecret: appSecret,

callbackURL: '/callback',

scope: ['profile', 'offline_access'],

},

(issuer: string, profile: Profile, callback: VerifyCallback) => {

callback(null, profile);

}

)

);

passport.serializeUser((user, callback) => {

callback(null, user);

});

passport.deserializeUser(function (user, callback) {

callback(null, user as Express.User);

});

}

Este código inicializa o Passport com a OpenIDConnectStrategy. Os métodos serialize e deserialize são configurados para fins de demonstração.

Certifique-se de inicializar e anexar o middleware Passport em seu aplicativo:

import initPassport from './passport';

// ... other code

initPassport();

// ... other code

app.use(passport.authenticate('session'));

// ... other code

Configurar URIs de redirecionamento

Antes de entrarmos nos detalhes, aqui está uma visão geral rápida da experiência do usuário final. O processo de login pode ser simplificado da seguinte forma:

- Seu app invoca o método de login.

- O usuário é redirecionado para a página de login do Logto. Para aplicativos nativos, o navegador do sistema é aberto.

- O usuário faz login e é redirecionado de volta para seu app (configurado como o URI de redirecionamento).

Sobre o login baseado em redirecionamento

- Este processo de autenticação segue o protocolo OpenID Connect (OIDC), e o Logto aplica medidas de segurança rigorosas para proteger o login do usuário.

- Se você tiver vários aplicativos, pode usar o mesmo provedor de identidade (Logto). Uma vez que o usuário faz login em um aplicativo, o Logto completará automaticamente o processo de login quando o usuário acessar outro aplicativo.

Para saber mais sobre a lógica e os benefícios do login baseado em redirecionamento, veja Experiência de login do Logto explicada.

Nos trechos de código a seguir, assumimos que seu aplicativo está sendo executado em http://localhost:3000/.

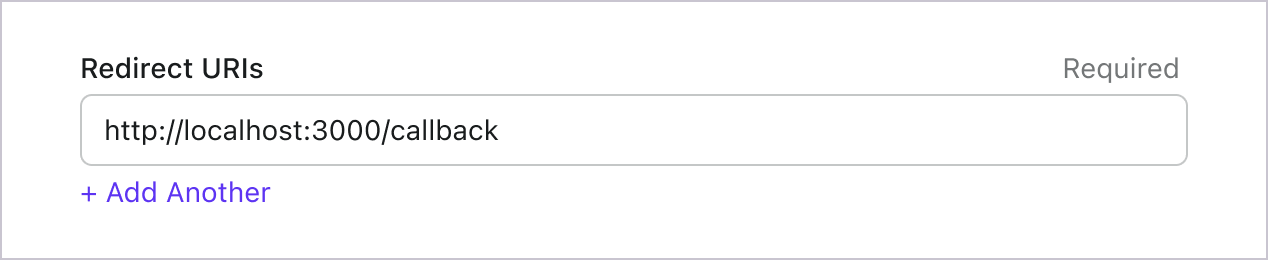

Configurar URIs de redirecionamento

Vá para a página de detalhes do aplicativo no Logto Console. Adicione um URI de redirecionamento http://localhost:3000/callback.

Assim como no login, os usuários devem ser redirecionados para o Logto para sair da sessão compartilhada. Uma vez concluído, seria ótimo redirecionar o usuário de volta para o seu site. Por exemplo, adicione http://localhost:3000/ como a seção de URI de redirecionamento pós logout.

Em seguida, clique em "Salvar" para salvar as alterações.

Implementar login e logout

Agora vamos criar rotas específicas para os processos de autenticação:

app.get('/sign-in', passport.authenticate('openidconnect'));

app.get(

'/callback',

passport.authenticate('openidconnect', {

successReturnToOrRedirect: '/',

})

);

app.get('/sign-out', (request, response, next) => {

request.logout((error) => {

if (error) {

next(error);

return;

}

response.redirect(`${endpoint}/oidc/session/end?client_id=${appId}`);

});

});

Em seguida, adicione à página inicial

app.get('/', (request: Request, response) => {

const { user } = request;

response.setHeader('content-type', 'text/html');

if (user) {

response.end(

`<h1>Hello Logto</h1><p>Signed in as ${JSON.stringify(

user

)}, <a href="/sign-out">Sign Out</a></p>`

);

} else {

response.end(`<h1>Hello Logto</h1><p><a href="/sign-in">Sign In</a></p>`);

}

});

Ponto de verificação: Teste seu aplicativo

Agora, você pode testar seu aplicativo:

- Execute seu aplicativo, você verá o botão de login.

- Clique no botão de login, o SDK iniciará o processo de login e redirecionará você para a página de login do Logto.

- Após fazer login, você será redirecionado de volta para seu aplicativo e verá o botão de logout.

- Clique no botão de logout para limpar o armazenamento de tokens e sair.

Escopos e reivindicações

Logto utiliza as convenções de escopos e reivindicações (scopes and claims) do OIDC para definir os escopos e reivindicações para obtenção de informações do usuário a partir do token de ID (ID token) e do endpoint userinfo do OIDC. Tanto "escopo (Scope)" quanto "reivindicação (Claim)" são termos das especificações do OAuth 2.0 e OpenID Connect (OIDC).

Para reivindicações padrão do OIDC, a inclusão no token de ID é estritamente determinada pelos escopos solicitados. Reivindicações estendidas (como custom_data e organizations) podem ser configuradas adicionalmente para aparecer no token de ID através das configurações de Token de ID personalizado.

Resumindo, quando você solicita um escopo, você receberá as reivindicações correspondentes nas informações do usuário. Por exemplo, se você solicitar o escopo `email`, você receberá os dados `email` e `email_verified` do usuário.

Por padrão, o SDK do Logto sempre solicitará três escopos: `openid`, `profile` e `offline_access`, e não há como remover esses escopos padrão. Mas você pode adicionar mais escopos ao configurar o Logto:

export default function initPassport() {

passport.use(

new OpenIDConnectStrategy(

{

// ... other options

clientID: appId,

clientSecret: appSecret,

callbackURL: '/callback',

scope: ['openid', 'offline_access', 'profile', 'email'],

}

// ... other options

)

);

// ... other options

}

Aqui está a lista de escopos suportados e as reivindicações correspondentes:

Escopos OIDC padrão

openid (padrão)

| Nome da reivindicação | Tipo | Descrição |

|---|---|---|

| sub | string | O identificador único do usuário |

profile (padrão)

| Nome da reivindicação | Tipo | Descrição |

|---|---|---|

| name | string | O nome completo do usuário |

| username | string | O nome de usuário do usuário |

| picture | string | URL da foto de perfil do usuário final. Esta URL DEVE se referir a um arquivo de imagem (por exemplo, um arquivo de imagem PNG, JPEG ou GIF), em vez de uma página da Web contendo uma imagem. Observe que esta URL DEVE referenciar especificamente uma foto de perfil do usuário final adequada para exibição, em vez de uma foto arbitrária tirada pelo usuário final. |

| created_at | number | Momento em que o usuário final foi criado. O tempo é representado como o número de milissegundos desde a época Unix (1970-01-01T00:00:00Z). |

| updated_at | number | Momento em que as informações do usuário final foram atualizadas pela última vez. O tempo é representado como o número de milissegundos desde a época Unix (1970-01-01T00:00:00Z). |

Outras reivindicações padrão incluem family_name, given_name, middle_name, nickname, preferred_username, profile, website, gender, birthdate, zoneinfo e locale também serão incluídas no escopo profile sem a necessidade de solicitar o endpoint userinfo. Uma diferença em relação às reivindicações acima é que essas reivindicações só serão retornadas quando seus valores não forem vazios, enquanto as reivindicações acima retornarão null se os valores estiverem vazios.

Diferente das reivindicações padrão, as reivindicações created_at e updated_at usam milissegundos em vez de segundos.

email

| Nome da reivindicação | Tipo | Descrição |

|---|---|---|

string | O endereço de email do usuário | |

| email_verified | boolean | Se o endereço de email foi verificado |

phone

| Nome da reivindicação | Tipo | Descrição |

|---|---|---|

| phone_number | string | O número de telefone do usuário |

| phone_number_verified | boolean | Se o número de telefone foi verificado |

address

Consulte o OpenID Connect Core 1.0 para detalhes sobre a reivindicação de endereço.

Escopos marcados como (padrão) são sempre solicitados pelo SDK do Logto. As reivindicações sob escopos OIDC padrão são sempre incluídas no token de ID quando o escopo correspondente é solicitado — elas não podem ser desativadas.

Escopos estendidos

Os seguintes escopos são estendidos pelo Logto e retornarão reivindicações através do endpoint userinfo. Essas reivindicações também podem ser configuradas para serem incluídas diretamente no token de ID através de Console > Custom JWT. Veja Token de ID personalizado para mais detalhes.

custom_data

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| custom_data | object | Os dados personalizados do usuário |

identities

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| identities | object | As identidades vinculadas do usuário | |

| sso_identities | array | As identidades SSO vinculadas do usuário |

roles

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| roles | string[] | Os papéis do usuário | ✅ |

urn:logto:scope:organizations

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| organizations | string[] | Os IDs das organizações às quais o usuário pertence | ✅ |

| organization_data | object[] | Os dados das organizações às quais o usuário pertence |

Essas reivindicações de organização também podem ser recuperadas via endpoint userinfo ao usar um token opaco. No entanto, tokens opacos não podem ser usados como tokens de organização para acessar recursos específicos da organização. Veja Token opaco e organizações para mais detalhes.

urn:logto:scope:organization_roles

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| organization_roles | string[] | Os papéis da organização aos quais o usuário pertence no formato <organization_id>:<role_name> | ✅ |