Adicionar autenticação ao seu aplicativo Angular

- A demonstração a seguir é construída em Angular 18.0.0 e angular-auth-oidc-client.

- O projeto de exemplo está disponível no repositório GitHub.

Pré-requisitos

- Uma conta no Logto Cloud ou um Logto auto-hospedado.

- Um aplicativo de página única Logto criado.

Instalação

Instale o Logto JS core SDK e a biblioteca cliente Angular OIDC:

- npm

- pnpm

- yarn

npm i @logto/js angular-auth-oidc-client

pnpm add @logto/js angular-auth-oidc-client

yarn add @logto/js angular-auth-oidc-client

Integração

Configurar aplicativo

No seu projeto Angular, adicione o provedor de autenticação no seu app.config.ts:

import { buildAngularAuthConfig } from '@logto/js';

import { provideAuth } from 'angular-auth-oidc-client';

export const appConfig: ApplicationConfig = {

providers: [

provideHttpClient(withFetch()),

provideAuth({

config: buildAngularAuthConfig({

endpoint: '<your-logto-endpoint>',

appId: '<your-app-id>',

redirectUri: 'http://localhost:3000/callback',

postLogoutRedirectUri: 'http://localhost:3000/',

}),

}),

// ...outros provedores

],

};

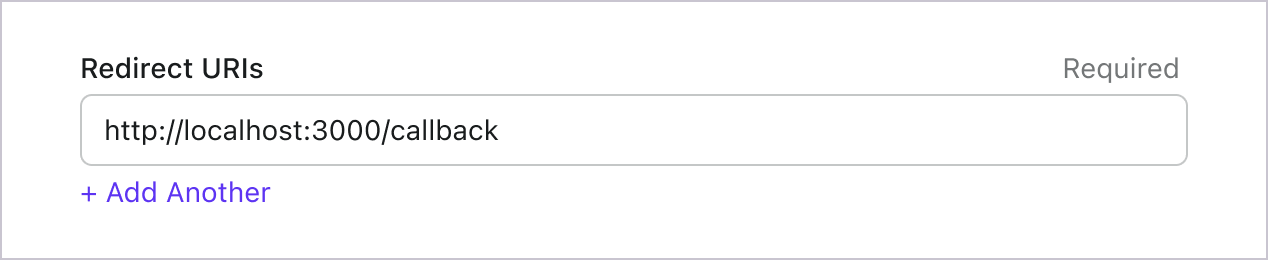

Configurar URIs de redirecionamento

Antes de entrarmos nos detalhes, aqui está uma visão geral rápida da experiência do usuário final. O processo de login pode ser simplificado da seguinte forma:

- Seu app invoca o método de login.

- O usuário é redirecionado para a página de login do Logto. Para aplicativos nativos, o navegador do sistema é aberto.

- O usuário faz login e é redirecionado de volta para seu app (configurado como o URI de redirecionamento).

Sobre o login baseado em redirecionamento

- Este processo de autenticação segue o protocolo OpenID Connect (OIDC), e o Logto aplica medidas de segurança rigorosas para proteger o login do usuário.

- Se você tiver vários aplicativos, pode usar o mesmo provedor de identidade (Logto). Uma vez que o usuário faz login em um aplicativo, o Logto completará automaticamente o processo de login quando o usuário acessar outro aplicativo.

Para saber mais sobre a lógica e os benefícios do login baseado em redirecionamento, veja Experiência de login do Logto explicada.

Nos trechos de código a seguir, assumimos que seu aplicativo está sendo executado em http://localhost:3000/.

Configurar URIs de redirecionamento

Vá para a página de detalhes do aplicativo no Logto Console. Adicione um URI de redirecionamento http://localhost:3000/callback.

Assim como no login, os usuários devem ser redirecionados para o Logto para sair da sessão compartilhada. Uma vez concluído, seria ótimo redirecionar o usuário de volta para o seu site. Por exemplo, adicione http://localhost:3000/ como a seção de URI de redirecionamento pós logout.

Em seguida, clique em "Salvar" para salvar as alterações.

Lidar com redirecionamento

Como usamos http://localhost:3000/callback como o URI de redirecionamento, agora precisamos lidar com isso adequadamente. A biblioteca angular-auth-oidc-client fornece suporte embutido para lidar com o redirecionamento. Você pode simplesmente configurar os configs do provedor de autenticação corretamente e a biblioteca cuidará do resto.

export const appConfig: ApplicationConfig = {

providers: [

provideAuth({

config: buildAngularAuthConfig({

// ...outras configurações

redirectUri: 'http://localhost:3000/callback',

postLogoutRedirectUri: 'http://localhost:3000/',

}),

}),

// ...outros provedores

],

};

Implementar login e logout

No componente onde você deseja implementar login e logout (por exemplo, app.component.ts), injete o OidcSecurityService e use-o para fazer login e logout.

import { OidcSecurityService } from 'angular-auth-oidc-client';

export class AppComponent implements OnInit {

constructor(public oidcSecurityService: OidcSecurityService) {}

signIn() {

this.oidcSecurityService.authorize();

}

signOut() {

this.oidcSecurityService.logoff().subscribe((result) => {

console.log('app sign-out', result);

});

}

}

Em seguida, no template, adicione botões para login e logout:

<button (click)="signIn()">Sign in</button>

<br />

<button (click)="signOut()">Sign out</button>

Chamar .signOut() limpará todos os dados do Logto na memória e no localStorage, se existirem.

Ponto de verificação: Teste seu aplicativo

Agora, você pode testar seu aplicativo:

- Execute seu aplicativo, você verá o botão de login.

- Clique no botão de login, o SDK iniciará o processo de login e redirecionará você para a página de login do Logto.

- Após fazer login, você será redirecionado de volta para seu aplicativo e verá o botão de logout.

- Clique no botão de logout para limpar o armazenamento de tokens e sair.

Obter informações do usuário

Uma vez que o usuário tenha feito login com sucesso, o Logto emitirá um Token de ID (ID token) que contém as reivindicações de informações do usuário. O Token de ID é um JSON Web Token (JWT).

É importante notar que as reivindicações de informações do usuário que podem ser recuperadas dependem dos escopos usados pelo usuário durante o login, e considerando o desempenho e o tamanho dos dados, o Token de ID pode não conter todas as reivindicações do usuário; algumas reivindicações do usuário estão disponíveis apenas no endpoint userinfo (veja a lista relacionada abaixo).

A utilidade buildAngularAuthConfig() habilitará autoUserInfo e renewUserInfoAfterTokenRenew se não houver resource fornecido na configuração. Isso significa que o Logto buscará automaticamente as informações do usuário após o login e renovará as informações do usuário após a renovação do token.

Para saber mais sobre como configurar a biblioteca angular-auth-oidc-client, veja a documentação oficial.

Exibir informações do usuário

O OidcSecurityService fornece uma maneira conveniente de se inscrever no estado de autenticação, bem como nas informações do usuário:

import { OidcSecurityService } from 'angular-auth-oidc-client';

import { decodeIdToken, type IdTokenClaims } from '@logto/js';

export class AppComponent implements OnInit {

isAuthenticated = false;

idTokenClaims?: IdTokenClaims;

accessToken?: string;

constructor(public oidcSecurityService: OidcSecurityService) {}

ngOnInit() {

this.oidcSecurityService.checkAuth().subscribe(({ isAuthenticated, idToken, accessToken }) => {

console.log('app authenticated', isAuthenticated, idToken);

this.isAuthenticated = isAuthenticated;

this.idTokenClaims = decodeIdToken(idToken);

this.accessToken = accessToken;

});

}

// ...outros métodos

}

E use-o no template:

<button *ngIf="!isAuthenticated" (click)="signIn()">Sign in</button>

<ng-container *ngIf="isAuthenticated">

<pre>{{ idTokenClaims | json }}</pre>

<p>Access token: {{ accessToken }}</p>

<!-- ... -->

<button (click)="signOut()">Sign out</button>

</ng-container>

Solicitar reivindicações adicionais

Você pode perceber que algumas informações do usuário estão faltando no objeto retornado de idToken. Isso ocorre porque OAuth 2.0 e OpenID Connect (OIDC) são projetados para seguir o princípio do menor privilégio (PoLP), e o Logto é construído com base nesses padrões.

Por padrão, reivindicações limitadas são retornadas. Se você precisar de mais informações, pode solicitar escopos adicionais para acessar mais reivindicações.

Uma "reivindicação (Claim)" é uma afirmação feita sobre um sujeito; um "escopo (Scope)" é um grupo de reivindicações. No caso atual, uma reivindicação é uma informação sobre o usuário.

Aqui está um exemplo não normativo da relação escopo - reivindicação:

A reivindicação "sub" significa "sujeito (Subject)", que é o identificador único do usuário (ou seja, ID do usuário).

O Logto SDK sempre solicitará três escopos: openid, profile e offline_access.

Para solicitar escopos adicionais, você pode configurar as configurações do provedor de autenticação:

import { UserScope, buildAngularAuthConfig } from '@logto/js';

export const appConfig: ApplicationConfig = {

providers: [

provideHttpClient(withFetch()),

provideAuth({

config: buildAngularAuthConfig({

// ...outras configurações

scopes: [

UserScope.Email,

UserScope.Phone,

UserScope.CustomData,

UserScope.Identities,

UserScope.Organizations,

],

}),

}),

// ...outros provedores

],

};

Então você pode acessar as reivindicações adicionais no valor de retorno de idToken.

Reivindicações que precisam de solicitações de rede

Para evitar o inchaço do Token de ID (ID token), algumas reivindicações requerem solicitações de rede para serem buscadas. Por exemplo, a reivindicação custom_data não está incluída no objeto do usuário, mesmo que seja solicitada nos escopos. Para acessar essas reivindicações, você pode configurar a opção userData:

import { OidcSecurityService } from 'angular-auth-oidc-client';

import { type UserInfoResponse } from '@logto/js';

export class AppComponent implements OnInit {

isAuthenticated = false;

userData?: UserInfoResponse;

accessToken?: string;

constructor(public oidcSecurityService: OidcSecurityService) {}

ngOnInit() {

this.oidcSecurityService

.checkAuth()

.subscribe(({ isAuthenticated, userData, accessToken }) => {

console.log('app authenticated', isAuthenticated, idToken);

this.isAuthenticated = isAuthenticated;

this.userData = userData;

this.accessToken = accessToken;

});

}

// ...outros métodos

}

// Agora você pode acessar a reivindicação `userData.custom_data`

userData, o SDK buscará as informações do usuário solicitando ao endpoint userinfo após o usuário fazer login, e userData estará disponível assim que a solicitação for concluída.

Escopos e reivindicações

Logto utiliza as convenções de escopos e reivindicações (scopes and claims) do OIDC para definir os escopos e reivindicações para obtenção de informações do usuário a partir do token de ID (ID token) e do endpoint userinfo do OIDC. Tanto "escopo (Scope)" quanto "reivindicação (Claim)" são termos das especificações do OAuth 2.0 e OpenID Connect (OIDC).

Para reivindicações padrão do OIDC, a inclusão no token de ID é estritamente determinada pelos escopos solicitados. Reivindicações estendidas (como custom_data e organizations) podem ser configuradas adicionalmente para aparecer no token de ID através das configurações de Token de ID personalizado.

Aqui está a lista de escopos suportados e as reivindicações correspondentes:

Escopos OIDC padrão

openid (padrão)

| Nome da reivindicação | Tipo | Descrição |

|---|---|---|

| sub | string | O identificador único do usuário |

profile (padrão)

| Nome da reivindicação | Tipo | Descrição |

|---|---|---|

| name | string | O nome completo do usuário |

| username | string | O nome de usuário do usuário |

| picture | string | URL da foto de perfil do usuário final. Esta URL DEVE se referir a um arquivo de imagem (por exemplo, um arquivo de imagem PNG, JPEG ou GIF), em vez de uma página da Web contendo uma imagem. Observe que esta URL DEVE referenciar especificamente uma foto de perfil do usuário final adequada para exibição, em vez de uma foto arbitrária tirada pelo usuário final. |

| created_at | number | Momento em que o usuário final foi criado. O tempo é representado como o número de milissegundos desde a época Unix (1970-01-01T00:00:00Z). |

| updated_at | number | Momento em que as informações do usuário final foram atualizadas pela última vez. O tempo é representado como o número de milissegundos desde a época Unix (1970-01-01T00:00:00Z). |

Outras reivindicações padrão incluem family_name, given_name, middle_name, nickname, preferred_username, profile, website, gender, birthdate, zoneinfo e locale também serão incluídas no escopo profile sem a necessidade de solicitar o endpoint userinfo. Uma diferença em relação às reivindicações acima é que essas reivindicações só serão retornadas quando seus valores não forem vazios, enquanto as reivindicações acima retornarão null se os valores estiverem vazios.

Diferente das reivindicações padrão, as reivindicações created_at e updated_at usam milissegundos em vez de segundos.

email

| Nome da reivindicação | Tipo | Descrição |

|---|---|---|

string | O endereço de email do usuário | |

| email_verified | boolean | Se o endereço de email foi verificado |

phone

| Nome da reivindicação | Tipo | Descrição |

|---|---|---|

| phone_number | string | O número de telefone do usuário |

| phone_number_verified | boolean | Se o número de telefone foi verificado |

address

Consulte o OpenID Connect Core 1.0 para detalhes sobre a reivindicação de endereço.

Escopos marcados como (padrão) são sempre solicitados pelo SDK do Logto. As reivindicações sob escopos OIDC padrão são sempre incluídas no token de ID quando o escopo correspondente é solicitado — elas não podem ser desativadas.

Escopos estendidos

Os seguintes escopos são estendidos pelo Logto e retornarão reivindicações através do endpoint userinfo. Essas reivindicações também podem ser configuradas para serem incluídas diretamente no token de ID através de Console > Custom JWT. Veja Token de ID personalizado para mais detalhes.

custom_data

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| custom_data | object | Os dados personalizados do usuário |

identities

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| identities | object | As identidades vinculadas do usuário | |

| sso_identities | array | As identidades SSO vinculadas do usuário |

roles

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| roles | string[] | Os papéis do usuário | ✅ |

urn:logto:scope:organizations

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| organizations | string[] | Os IDs das organizações às quais o usuário pertence | ✅ |

| organization_data | object[] | Os dados das organizações às quais o usuário pertence |

Essas reivindicações de organização também podem ser recuperadas via endpoint userinfo ao usar um token opaco. No entanto, tokens opacos não podem ser usados como tokens de organização para acessar recursos específicos da organização. Veja Token opaco e organizações para mais detalhes.

urn:logto:scope:organization_roles

| Nome da reivindicação | Tipo | Descrição | Incluído no token de ID por padrão |

|---|---|---|---|

| organization_roles | string[] | Os papéis da organização aos quais o usuário pertence no formato <organization_id>:<role_name> | ✅ |

Recursos de API

Configurar angular-auth-oidc-client para recurso de API

Recomendamos ler 🔐 Controle de Acesso Baseado em Papel (RBAC) primeiro para entender os conceitos básicos do RBAC do Logto e como configurar corretamente os recursos de API.

Depois de configurar os recursos de API, você pode adicioná-los ao configurar o Logto em seu aplicativo:

export const appConfig: ApplicationConfig = {

providers: [

provideHttpClient(withFetch()),

provideAuth({

config: buildAngularAuthConfig({

// ...other config

resource: 'https://your-api-resource.com',

}),

}),

// ...other providers

],

};

Cada recurso de API tem suas próprias permissões (escopos).

Por exemplo, o recurso https://shopping.your-app.com/api tem as permissões shopping:read e shopping:write, e o recurso https://store.your-app.com/api tem as permissões store:read e store:write.

Para solicitar essas permissões, você pode adicioná-las ao configurar o Logto em seu aplicativo:

export const appConfig: ApplicationConfig = {

providers: [

provideHttpClient(withFetch()),

provideAuth({

config: buildAngularAuthConfig({

// ...other config

resource: 'https://your-api-resource.com',

scopes: ['openid', 'profile', 'offline_access', 'read', 'write'],

}),

}),

// ...other providers

],

};

Você pode notar que os escopos são definidos separadamente dos recursos de API. Isso ocorre porque Resource Indicators for OAuth 2.0 especifica que os escopos finais para a solicitação serão o produto cartesiano de todos os escopos em todos os serviços de destino.

Não há problema em solicitar escopos que não estão definidos nos recursos de API. Por exemplo, você pode solicitar o escopo email mesmo que os recursos de API não tenham o escopo email disponível. Escopos indisponíveis serão ignorados com segurança.

Após o login bem-sucedido, o Logto emitirá os escopos apropriados para os recursos de API de acordo com os papéis do usuário.

Agora, o token de acesso estará no formato JSON Web Token (JWT) em vez de uma string aleatória (token opaco).

Tanto autoUserInfo quanto renewUserInfoAfterTokenRenew serão desativados quando resource estiver configurado. Isso ocorre porque o token de acesso será solicitado para o recurso de API específico e não para o endpoint de informações do usuário.

Atualmente, apenas os SDKs oficiais do Logto suportam a capacidade de solicitar tanto informações do usuário quanto tokens de acesso a recursos de API. Se você precisar solicitar ambos, por favor, não hesite em nos contatar.