Protege tu API de Koa.js con control de acceso basado en roles (RBAC) y validación de JWT

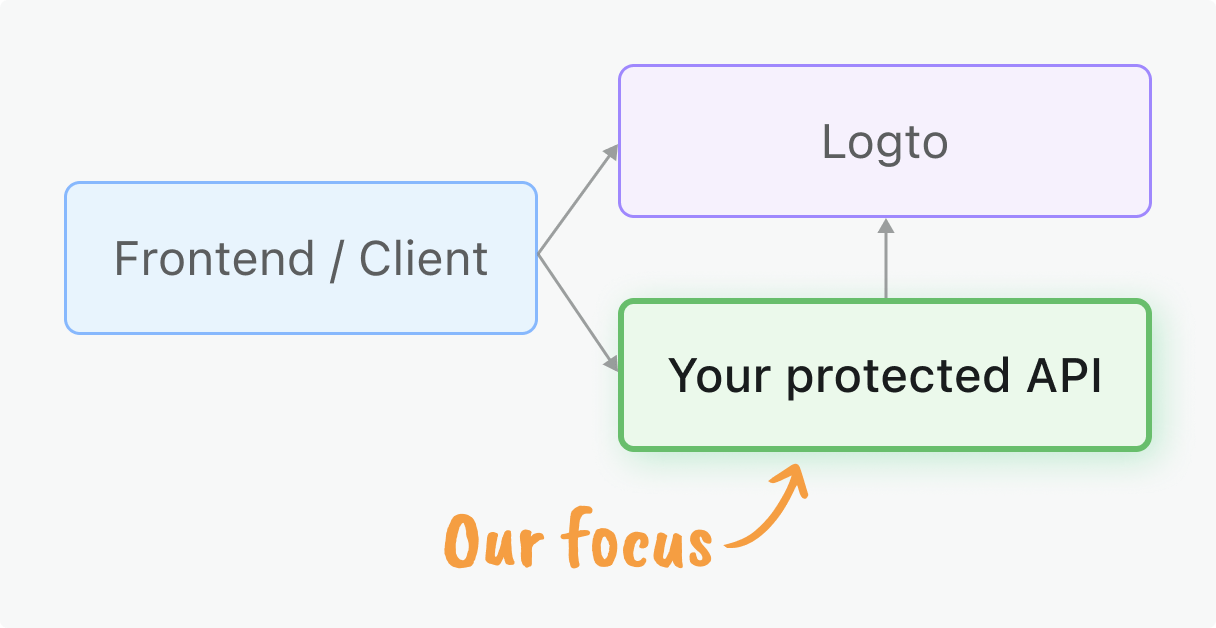

Esta guía te ayudará a implementar autorización para asegurar tus APIs de Koa.js utilizando el control de acceso basado en roles (RBAC) y JSON Web Tokens (JWTs) emitidos por Logto.

Antes de comenzar

Tus aplicaciones cliente necesitan obtener tokens de acceso (Access tokens) de Logto. Si aún no has configurado la integración del cliente, consulta nuestras Guías rápidas para React, Vue, Angular u otros frameworks de cliente, o revisa nuestra Guía de máquina a máquina para el acceso de servidor a servidor.

Esta guía se centra en la validación del lado del servidor de esos tokens en tu aplicación Koa.js.

Lo que aprenderás

- Validación de JWT: Aprende a validar tokens de acceso (Access tokens) y extraer información de autenticación (Authentication)

- Implementación de middleware: Crea middleware reutilizable para la protección de API

- Modelos de permisos: Comprende e implementa diferentes patrones de autorización (Authorization):

- Recursos de API globales para endpoints a nivel de aplicación

- Permisos de organización para el control de funciones específicas de inquilinos

- Recursos de API a nivel de organización para el acceso a datos multi-inquilino

- Integración de RBAC: Aplica permisos y alcances (Scopes) basados en roles (Roles) en tus endpoints de API

Requisitos previos

- Última versión estable de Node.js instalada

- Conocimientos básicos de Koa.js y desarrollo de API web

- Una aplicación Logto configurada (consulta las Guías rápidas si es necesario)

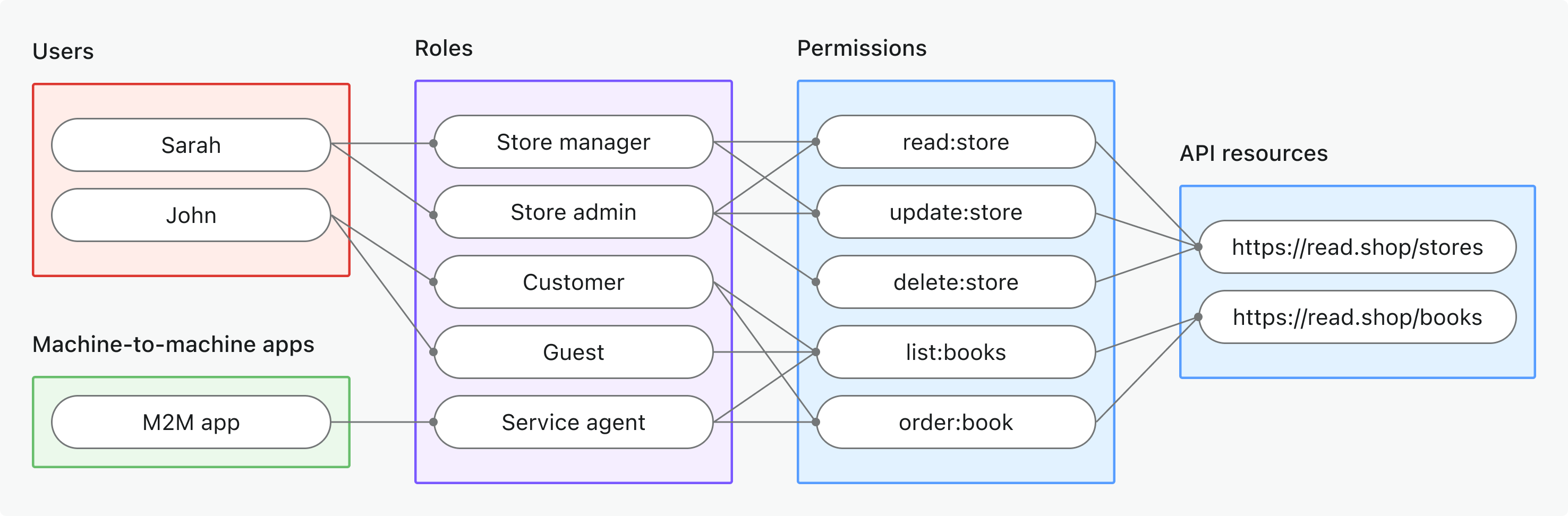

Resumen de modelos de permisos

Antes de implementar la protección, elige el modelo de permisos que se adapte a la arquitectura de tu aplicación. Esto se alinea con los tres principales escenarios de autorización de Logto:

- Recursos de API globales

- Permisos de organización (no API)

- Recursos de API a nivel de organización

- Caso de uso: Proteger recursos de API compartidos en toda tu aplicación (no específicos de una organización)

- Tipo de token: Token de acceso (Access token) con audiencia global

- Ejemplos: APIs públicas, servicios principales del producto, endpoints de administración

- Ideal para: Productos SaaS con APIs utilizadas por todos los clientes, microservicios sin aislamiento de inquilinos

- Más información: Proteger recursos de API globales

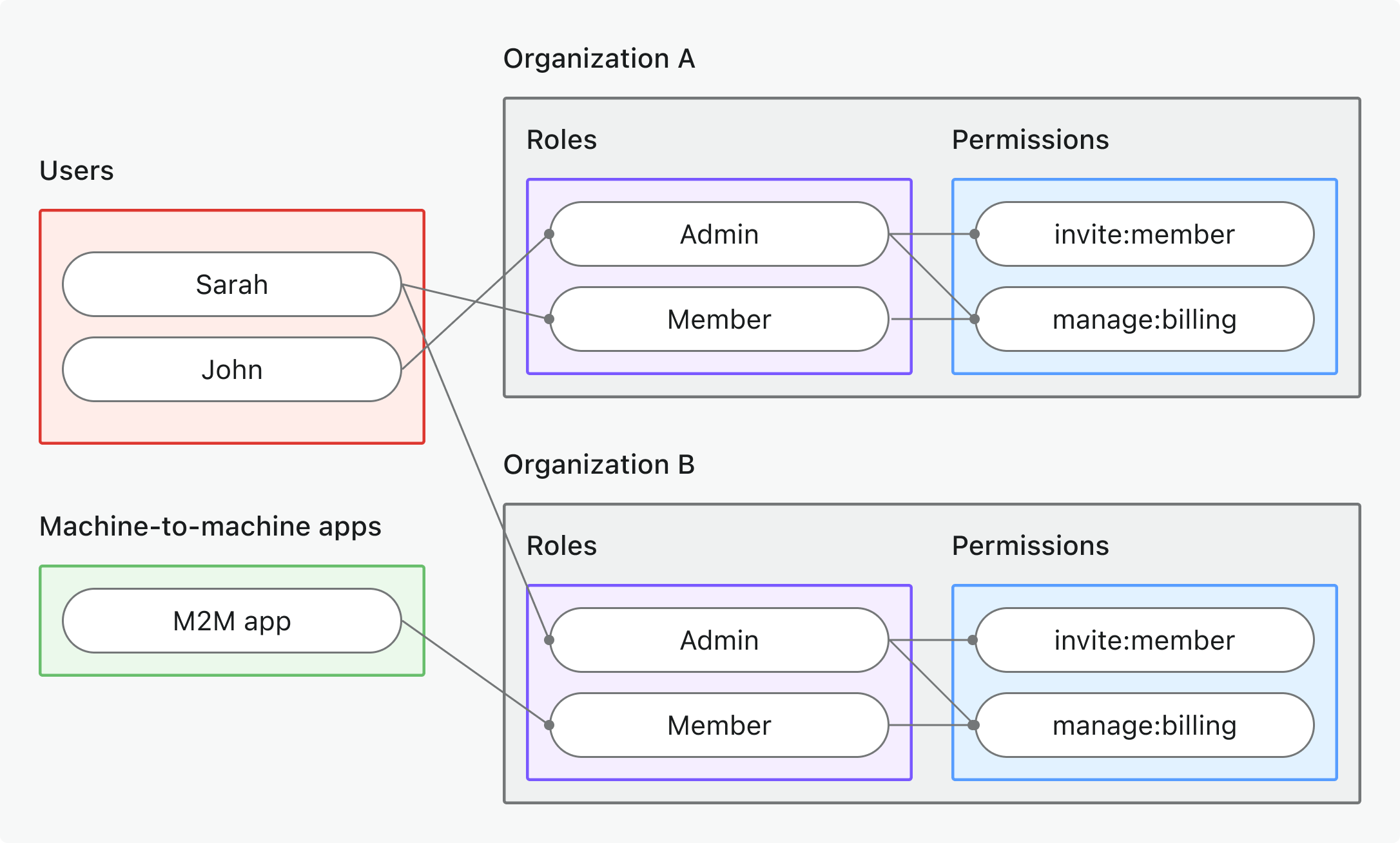

- Caso de uso: Controlar acciones específicas de la organización, características de la interfaz de usuario o lógica de negocio (no APIs)

- Tipo de token: Token de organización (Organization token) con audiencia específica de la organización

- Ejemplos: Control de características, permisos de panel de control, controles de invitación de miembros

- Ideal para: SaaS multi-inquilino con características y flujos de trabajo específicos de la organización

- Más información: Proteger permisos de organización (no API)

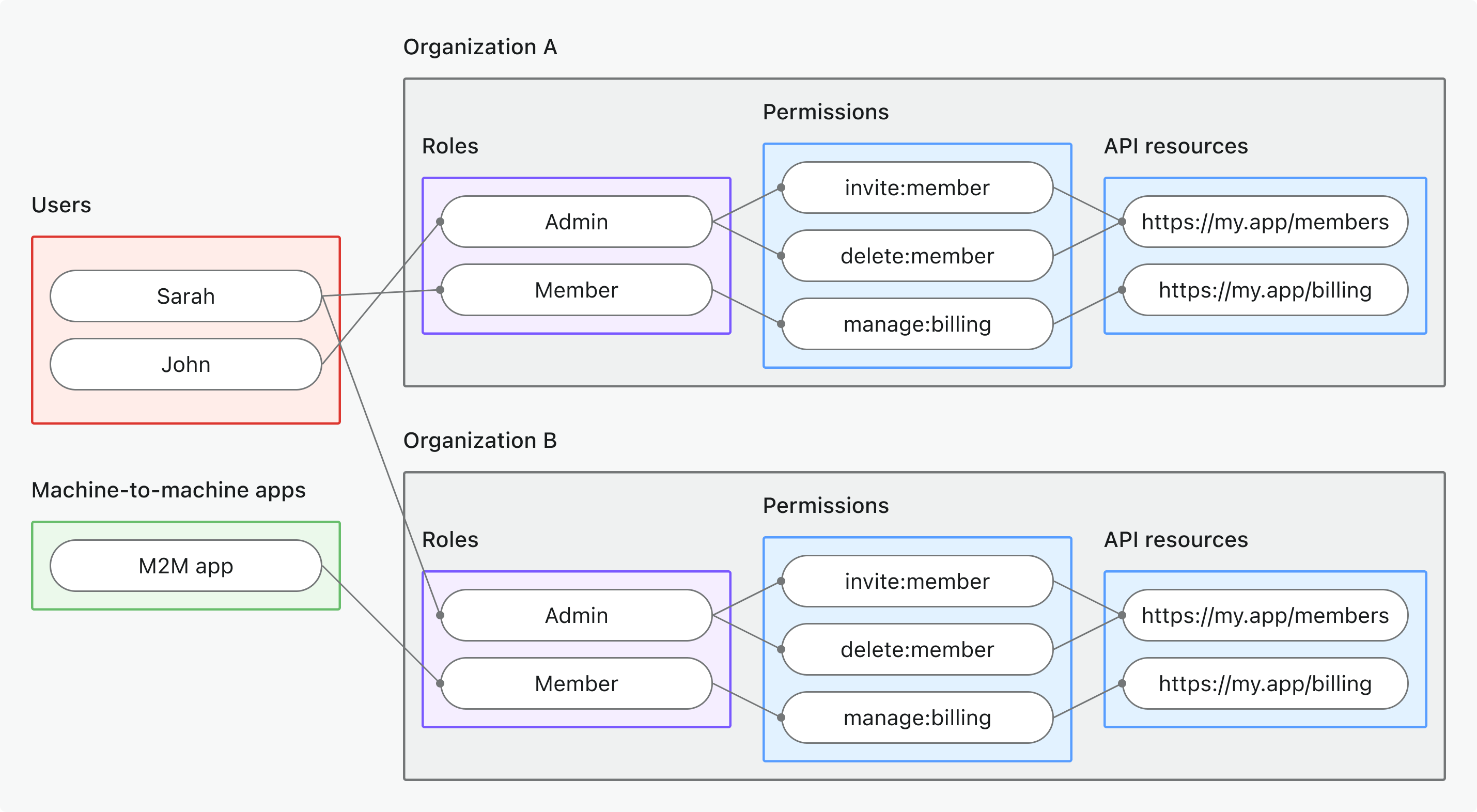

- Caso de uso: Proteger recursos de API accesibles dentro de un contexto de organización específico

- Tipo de token: Token de organización (Organization token) con audiencia de recurso de API + contexto de organización

- Ejemplos: APIs multi-inquilino, endpoints de datos con alcance organizacional, microservicios específicos de inquilino

- Ideal para: SaaS multi-inquilino donde los datos de la API tienen alcance organizacional

- Más información: Proteger recursos de API a nivel de organización

💡 Elige tu modelo antes de continuar: la implementación hará referencia a tu enfoque elegido a lo largo de esta guía.

Pasos rápidos de preparación

Configura recursos y permisos de Logto

- Recursos de API globales

- Permisos de organización (no API)

- Recursos de API a nivel de organización

- Crea un recurso de API: Ve a Consola → Recursos de API y registra tu API (por ejemplo,

https://api.yourapp.com) - Define permisos: Añade alcances como

read:products,write:orders– consulta Definir recursos de API con permisos - Crea roles globales: Ve a Consola → Roles y crea roles que incluyan los permisos de tu API – consulta Configurar roles globales

- Asigna roles: Asigna roles a usuarios o aplicaciones M2M que necesiten acceso a la API

- Define permisos de organización: Crea permisos de organización que no sean de API como

invite:member,manage:billingen la plantilla de organización - Configura roles de organización: Configura la plantilla de organización con roles específicos de la organización y asígnales permisos

- Asigna roles de organización: Asigna usuarios a roles de organización dentro de cada contexto de organización

- Crea un recurso de API: Registra tu recurso de API como antes, pero se usará en el contexto de organización

- Define permisos: Añade alcances como

read:data,write:settingsque estén limitados al contexto de organización - Configura la plantilla de organización: Configura roles de organización que incluyan los permisos de tu recurso de API

- Asigna roles de organización: Asigna usuarios o aplicaciones M2M a roles de organización que incluyan permisos de API

- Configuración multi-tenant: Asegúrate de que tu API pueda manejar datos y validaciones con alcance de organización

Comienza con nuestra Guía de control de acceso basado en roles (RBAC) para instrucciones paso a paso.

Actualiza tu aplicación cliente

Solicita los alcances apropiados en tu cliente:

- Autenticación de usuario: Actualiza tu app → para solicitar los alcances de tu API y/o el contexto de organización

- Máquina a máquina: Configura alcances M2M → para acceso de servidor a servidor

El proceso normalmente implica actualizar la configuración de tu cliente para incluir uno o más de los siguientes:

- Parámetro

scopeen los flujos OAuth - Parámetro

resourcepara acceso a recursos de API organization_idpara el contexto de organización

Asegúrate de que el usuario o la aplicación M2M que estás probando tenga asignados los roles o roles de organización adecuados que incluyan los permisos necesarios para tu API.

Inicializa tu proyecto de API

Para inicializar un nuevo proyecto Node.js con Koa, puedes seguir estos pasos:

npm init -y

npm install koa @koa/router

Si estás utilizando TypeScript, recuerda configurar tu entorno de TypeScript adecuadamente.

Luego, crea una configuración básica de servidor Koa:

import Koa from 'koa';

const app = new Koa();

app.listen(3000, () => {

console.log('Server running on http://localhost:3000');

});

Consulta la documentación de Koa para más detalles sobre cómo configurar rutas, middleware y otras funcionalidades.

Inicializa constantes y utilidades

Define las constantes y utilidades necesarias en tu código para manejar la extracción y validación de tokens. Una solicitud válida debe incluir un encabezado Authorization en la forma Bearer <token de acceso (access token)>.

import { IncomingHttpHeaders } from 'http';

const JWKS_URI = 'https://your-tenant.logto.app/oidc/jwks';

const ISSUER = 'https://your-tenant.logto.app/oidc';

export class AuthInfo {

constructor(

public sub: string,

public clientId?: string,

public organizationId?: string,

public scopes: string[] = [],

public audience: string[] = []

) {}

}

export class AuthorizationError extends Error {

name = 'AuthorizationError';

constructor(

message: string,

public status = 403

) {

super(message);

}

}

export function extractBearerTokenFromHeaders({ authorization }: IncomingHttpHeaders): string {

const bearerPrefix = 'Bearer ';

if (!authorization) {

throw new AuthorizationError('Authorization header is missing', 401);

}

if (!authorization.startsWith(bearerPrefix)) {

throw new AuthorizationError(`Authorization header must start with "${bearerPrefix}"`, 401);

}

return authorization.slice(bearerPrefix.length);

}

Recupera información sobre tu tenant de Logto

Necesitarás los siguientes valores para validar los tokens emitidos por Logto:

- URI de JSON Web Key Set (JWKS): La URL a las claves públicas de Logto, utilizada para verificar las firmas de JWT.

- Emisor (Issuer): El valor esperado del emisor (la URL OIDC de Logto).

Primero, encuentra el endpoint de tu tenant de Logto. Puedes encontrarlo en varios lugares:

- En la Consola de Logto, en Configuración → Dominios.

- En cualquier configuración de aplicación que hayas configurado en Logto, Configuración → Endpoints y Credenciales.

Obtener desde el endpoint de descubrimiento de OpenID Connect

Estos valores pueden obtenerse desde el endpoint de descubrimiento de OpenID Connect de Logto:

https://<your-logto-endpoint>/oidc/.well-known/openid-configuration

Aquí tienes un ejemplo de respuesta (otros campos omitidos por brevedad):

{

"jwks_uri": "https://your-tenant.logto.app/oidc/jwks",

"issuer": "https://your-tenant.logto.app/oidc"

}

Codificar directamente en tu código (no recomendado)

Dado que Logto no permite personalizar la URI de JWKS ni el emisor, puedes codificar estos valores directamente en tu código. Sin embargo, esto no se recomienda para aplicaciones en producción, ya que puede aumentar la carga de mantenimiento si alguna configuración cambia en el futuro.

- URI de JWKS:

https://<your-logto-endpoint>/oidc/jwks - Emisor:

https://<your-logto-endpoint>/oidc

Valida el token y los permisos

Después de extraer el token y obtener la configuración OIDC, valida lo siguiente:

- Firma: El JWT debe ser válido y estar firmado por Logto (a través de JWKS).

- Emisor (Issuer): Debe coincidir con el emisor de tu tenant de Logto.

- Audiencia (Audience): Debe coincidir con el indicador de recurso de la API registrado en Logto, o el contexto de la organización si corresponde.

- Expiración: El token no debe estar expirado.

- Permisos (Alcances / scopes): El token debe incluir los alcances requeridos para tu API / acción. Los alcances son cadenas separadas por espacios en el reclamo

scope. - Contexto de organización: Si proteges recursos de API a nivel de organización, valida el reclamo

organization_id.

Consulta JSON Web Token para aprender más sobre la estructura y los reclamos de JWT.

Qué verificar para cada modelo de permisos

- Recursos de API globales

- Permisos de organización (no API)

- Recursos de API a nivel de organización

- Reclamo de audiencia (

aud): Indicador de recurso de API - Reclamo de organización (

organization_id): No presente - Alcances (permisos) a verificar (

scope): Permisos de recurso de API

- Reclamo de audiencia (

aud):urn:logto:organization:<id>(el contexto de organización está en el reclamoaud) - Reclamo de organización (

organization_id): No presente - Alcances (permisos) a verificar (

scope): Permisos de organización

- Reclamo de audiencia (

aud): Indicador de recurso de API - Reclamo de organización (

organization_id): ID de la organización (debe coincidir con la solicitud) - Alcances (permisos) a verificar (

scope): Permisos de recurso de API

Para los permisos de organización que no son de API, el contexto de la organización está

representado por el reclamo aud (por ejemplo, urn:logto:organization:abc123). El reclamo

organization_id solo está presente para tokens de recursos de API a nivel de organización.

Valida siempre tanto los permisos (alcances) como el contexto (audiencia, organización) para APIs multi-tenant seguras.

Añade la lógica de validación

Usamos jose en este ejemplo para validar el JWT. Instálalo si aún no lo has hecho:

npm install jose

O utiliza tu gestor de paquetes preferido (por ejemplo, pnpm o yarn).

Primero, añade estas utilidades compartidas para manejar la validación de JWT:

import { createRemoteJWKSet, jwtVerify, JWTPayload } from 'jose';

import { AuthInfo, AuthorizationError } from './auth-middleware.js';

const jwks = createRemoteJWKSet(new URL(JWKS_URI));

export async function validateJwt(token: string): Promise<JWTPayload> {

const { payload } = await jwtVerify(token, jwks, {

issuer: ISSUER,

});

verifyPayload(payload);

return payload;

}

export function createAuthInfo(payload: JWTPayload): AuthInfo {

const scopes = (payload.scope as string)?.split(' ') ?? [];

const audience = Array.isArray(payload.aud) ? payload.aud : payload.aud ? [payload.aud] : [];

return new AuthInfo(

payload.sub!,

payload.client_id as string,

payload.organization_id as string,

scopes,

audience

);

}

function verifyPayload(payload: JWTPayload): void {

// Implementa aquí tu lógica de verificación basada en el modelo de permisos

// Esto se mostrará en la sección de modelos de permisos a continuación

}

Luego, implementa el middleware para verificar el token de acceso:

import { Context, Next } from 'koa';

import { validateJwt, createAuthInfo } from './jwt-validator.js';

export async function koaVerifyAccessToken(ctx: Context, next: Next) {

try {

const token = extractBearerTokenFromHeaders(ctx.request.headers);

const payload = await validateJwt(token);

// Almacenar la información de autenticación en el estado para uso genérico

ctx.state.auth = createAuthInfo(payload);

await next();

} catch (err: any) {

ctx.status = err.status ?? 401;

ctx.body = { error: err.message };

}

}

De acuerdo con tu modelo de permisos, implementa la lógica de verificación adecuada en jwt-validator.ts:

- Recursos de API globales

- Permisos de organización (no API)

- Recursos de API a nivel de organización

function verifyPayload(payload: JWTPayload): void {

// Verifica que el reclamo de audiencia coincida con tu indicador de recurso de API

const audiences = Array.isArray(payload.aud) ? payload.aud : payload.aud ? [payload.aud] : [];

if (!audiences.includes('https://your-api-resource-indicator')) {

throw new AuthorizationError('Audiencia no válida');

}

// Verifica los alcances requeridos para recursos de API globales

const requiredScopes = ['api:read', 'api:write']; // Reemplaza con tus alcances requeridos reales

const scopes = (payload.scope as string)?.split(' ') ?? [];

if (!requiredScopes.every((scope) => scopes.includes(scope))) {

throw new AuthorizationError('Alcance insuficiente');

}

}

function verifyPayload(payload: JWTPayload): void {

// Verifica que el reclamo de audiencia coincida con el formato de organización

const audiences = Array.isArray(payload.aud) ? payload.aud : payload.aud ? [payload.aud] : [];

const hasOrgAudience = audiences.some((aud) => aud.startsWith('urn:logto:organization:'));

if (!hasOrgAudience) {

throw new AuthorizationError('Audiencia no válida para permisos de organización');

}

// Verifica que el ID de la organización coincida con el contexto (puede que necesites extraerlo del contexto de la solicitud)

const expectedOrgId = 'your-organization-id'; // Extrae del contexto de la solicitud

const expectedAud = `urn:logto:organization:${expectedOrgId}`;

if (!audiences.includes(expectedAud)) {

throw new AuthorizationError('ID de organización no coincide');

}

// Verifica los alcances requeridos de la organización

const requiredScopes = ['invite:users', 'manage:settings']; // Reemplaza con tus alcances requeridos reales

const scopes = (payload.scope as string)?.split(' ') ?? [];

if (!requiredScopes.every((scope) => scopes.includes(scope))) {

throw new AuthorizationError('Alcance de organización insuficiente');

}

}

function verifyPayload(payload: JWTPayload): void {

// Verifica que el reclamo de audiencia coincida con tu indicador de recurso de API

const audiences = Array.isArray(payload.aud) ? payload.aud : payload.aud ? [payload.aud] : [];

if (!audiences.includes('https://your-api-resource-indicator')) {

throw new AuthorizationError(

'Audiencia no válida para recursos de API a nivel de organización'

);

}

// Verifica que el ID de la organización coincida con el contexto (puede que necesites extraerlo del contexto de la solicitud)

const expectedOrgId = 'your-organization-id'; // Extrae del contexto de la solicitud

const orgId = payload.organization_id as string;

if (expectedOrgId !== orgId) {

throw new AuthorizationError('ID de organización no coincide');

}

// Verifica los alcances requeridos para recursos de API a nivel de organización

const requiredScopes = ['api:read', 'api:write']; // Reemplaza con tus alcances requeridos reales

const scopes = (payload.scope as string)?.split(' ') ?? [];

if (!requiredScopes.every((scope) => scopes.includes(scope))) {

throw new AuthorizationError('Alcances de API a nivel de organización insuficientes');

}

}

Aplica el middleware a tu API

Ahora, aplica el middleware a tus rutas de API protegidas.

import Router from '@koa/router';

import { koaVerifyAccessToken } from './auth-middleware.js';

const router = new Router();

router.get('/api/protected', koaVerifyAccessToken, (ctx) => {

// Accede a la información de autenticación directamente desde ctx.state.auth

ctx.body = { auth: ctx.state.auth };

});

app.use(router.routes());

Prueba tu API protegida

Obtener tokens de acceso (Access tokens)

Desde tu aplicación cliente: Si has configurado una integración de cliente, tu aplicación puede obtener tokens automáticamente. Extrae el token de acceso y úsalo en las solicitudes a la API.

Para pruebas con curl / Postman:

-

Tokens de usuario: Usa las herramientas de desarrollador de tu aplicación cliente para copiar el token de acceso desde localStorage o la pestaña de red.

-

Tokens máquina a máquina: Utiliza el flujo de credenciales de cliente. Aquí tienes un ejemplo no normativo usando curl:

curl -X POST https://your-tenant.logto.app/oidc/token \

-H "Content-Type: application/x-www-form-urlencoded" \

-d "grant_type=client_credentials" \

-d "client_id=your-m2m-client-id" \

-d "client_secret=your-m2m-client-secret" \

-d "resource=https://your-api-resource-indicator" \

-d "scope=api:read api:write"Puede que necesites ajustar los parámetros

resourceyscopesegún tu recurso de API y permisos; también puede ser necesario un parámetroorganization_idsi tu API está asociada a una organización.

¿Necesitas inspeccionar el contenido del token? Usa nuestro decodificador de JWT para decodificar y verificar tus JWTs.

Probar endpoints protegidos

Solicitud con token válido

curl -H "Authorization: Bearer eyJhbGciOiJSUzI1NiIsInR5cCI6IkpXVCJ9..." \

http://localhost:3000/api/protected

Respuesta esperada:

{

"auth": {

"sub": "user123",

"clientId": "app456",

"organizationId": "org789",

"scopes": ["api:read", "api:write"],

"audience": ["https://your-api-resource-indicator"]

}

}

Token ausente

curl http://localhost:3000/api/protected

Respuesta esperada (401):

{

"error": "Authorization header is missing"

}

Token inválido

curl -H "Authorization: Bearer invalid-token" \

http://localhost:3000/api/protected

Respuesta esperada (401):

{

"error": "Invalid token"

}

Pruebas específicas del modelo de permisos

- Recursos de API globales

- Permisos de organización (no API)

- Recursos de API a nivel de organización

Escenarios de prueba para APIs protegidas con alcances globales:

- Alcances válidos: Prueba con tokens que incluyan los alcances de API requeridos (por ejemplo,

api:read,api:write) - Alcances ausentes: Espera 403 Prohibido cuando el token no tenga los alcances requeridos

- Audiencia incorrecta: Espera 403 Prohibido cuando la audiencia no coincida con el recurso de API

# Token sin los alcances requeridos - espera 403

curl -H "Authorization: Bearer token-without-required-scopes" \

http://localhost:3000/api/protected

Escenarios de prueba para control de acceso específico de organización:

- Token de organización válido: Prueba con tokens que incluyan el contexto correcto de organización (ID de organización y alcances)

- Alcances ausentes: Espera 403 Prohibido cuando el usuario no tenga permisos para la acción solicitada

- Organización incorrecta: Espera 403 Prohibido cuando la audiencia no coincida con el contexto de la organización (

urn:logto:organization:<organization_id>)

# Token para organización incorrecta - espera 403

curl -H "Authorization: Bearer token-for-different-organization" \

http://localhost:3000/api/protected

Escenarios de prueba combinando validación de recursos de API con contexto de organización:

- Organización válida + alcances de API: Prueba con tokens que tengan tanto el contexto de organización como los alcances de API requeridos

- Alcances de API ausentes: Espera 403 Prohibido cuando el token de organización no tenga los permisos de API requeridos

- Organización incorrecta: Espera 403 Prohibido al acceder a la API con un token de otra organización

- Audiencia incorrecta: Espera 403 Prohibido cuando la audiencia no coincida con el recurso de API a nivel de organización

# Token de organización sin alcances de API - espera 403

curl -H "Authorization: Bearer organization-token-without-api-scopes" \

http://localhost:3000/api/protected

Lecturas adicionales

RBAC en la práctica: Implementando autorización segura para tu aplicación

Crea una aplicación SaaS multi-inquilino: Una guía completa desde el diseño hasta la implementación