Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

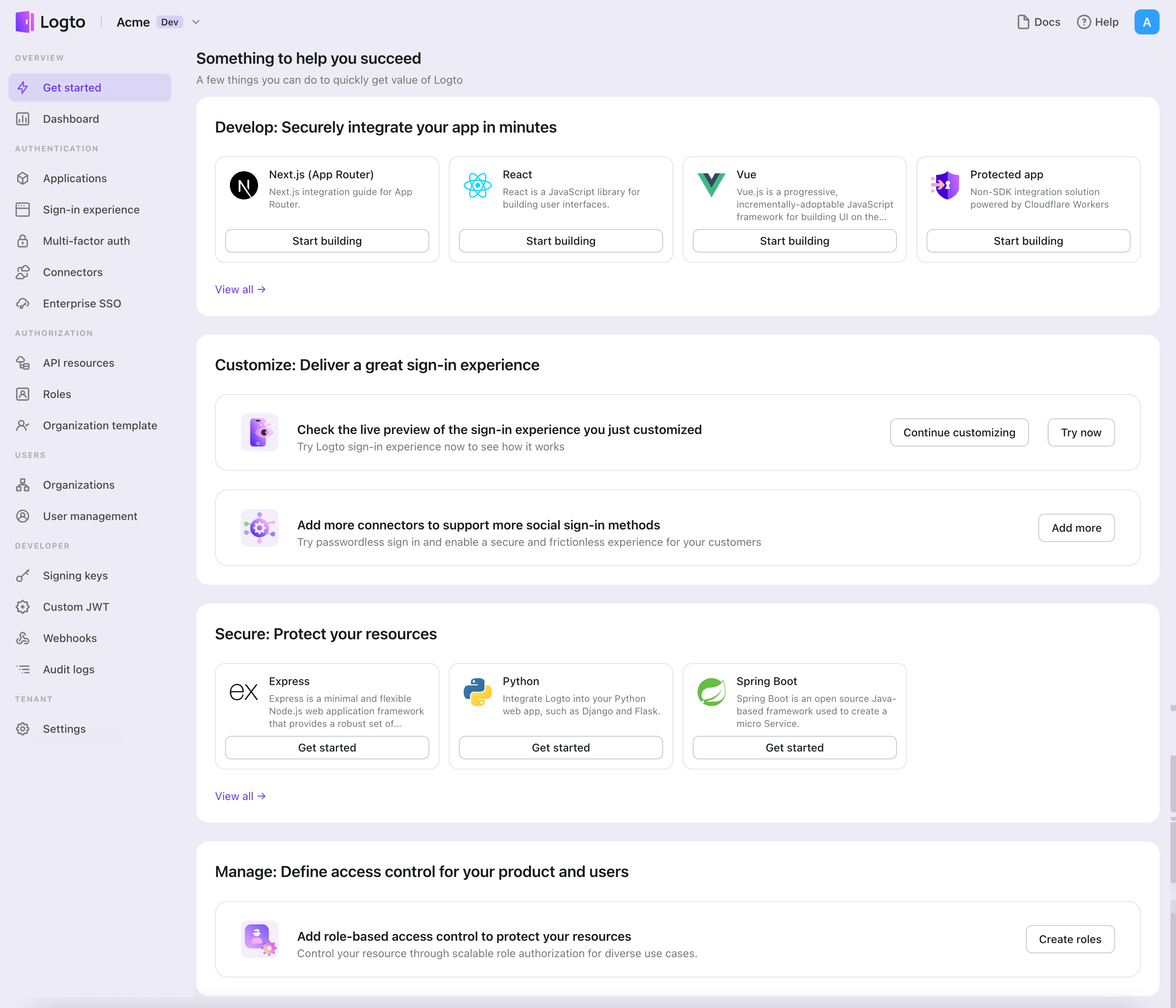

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de AWS SES (autenticación de usuario) con Android (Kotlin / Java) y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de Android (Kotlin / Java).

- Una cuenta de AWS SES utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

Para crear tu aplicación Aplicación nativa, simplemente sigue estos pasos:

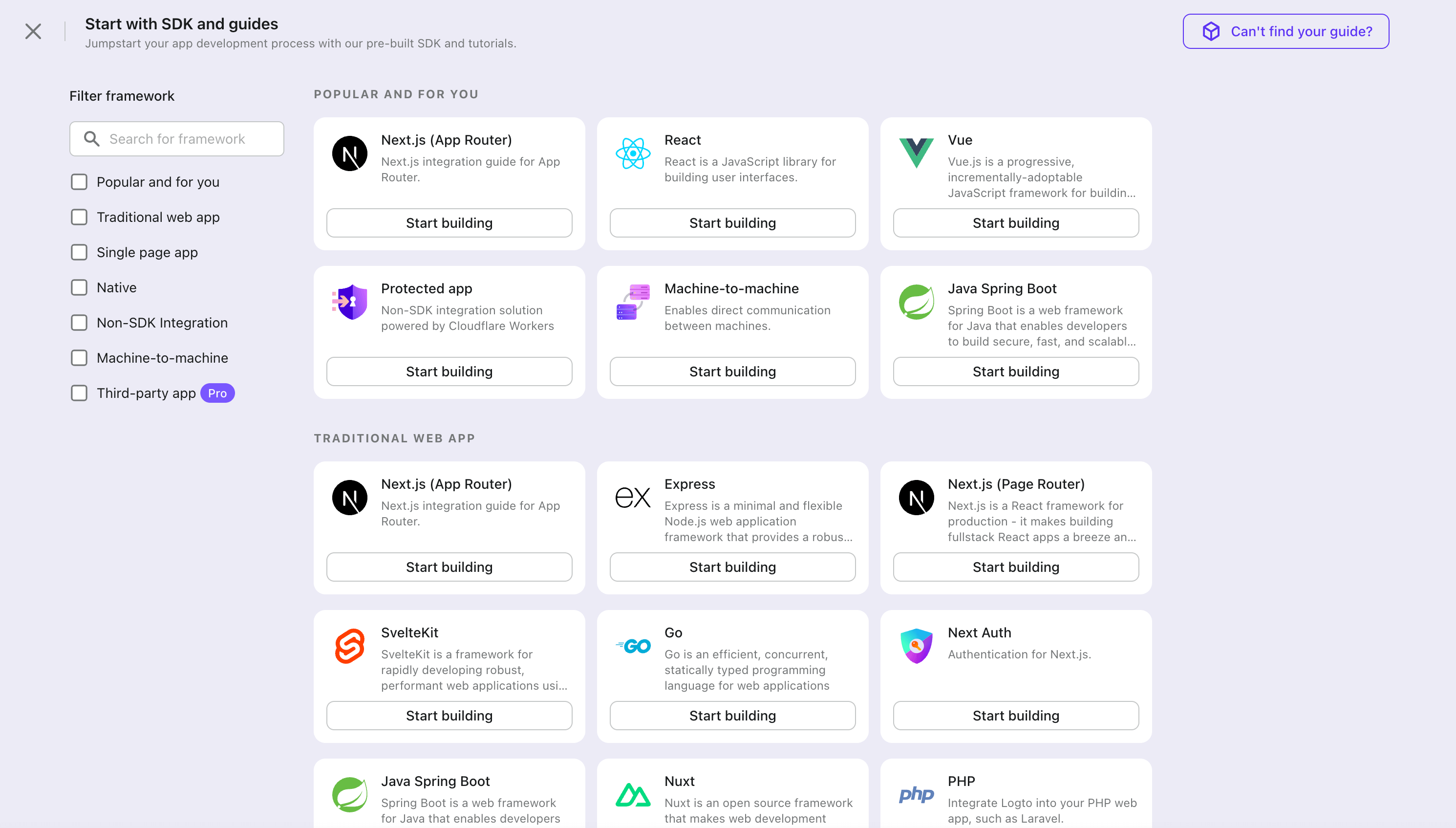

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Aplicación nativa" o filtra todos los marcos "Aplicación nativa" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco "Android" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar Logto SDK

- El ejemplo se basa en View system y View Model, pero los conceptos son los mismos al usar Jetpack Compose.

- El ejemplo está escrito en Kotlin, pero los conceptos son los mismos para Java.

- Los proyectos de ejemplo tanto en Kotlin como en Java están disponibles en nuestro repositorio SDK.

- El video tutorial está disponible en nuestro canal de YouTube.

Instalación

El nivel mínimo de API de Android compatible con Logto Android SDK es el nivel 24.

Antes de instalar Logto Android SDK, asegúrate de que mavenCentral() esté agregado a la configuración de tu repositorio en el archivo de construcción del proyecto Gradle:

dependencyResolutionManagement {

repositories {

mavenCentral()

}

}

Añade Logto Android SDK a tus dependencias:

- Kotlin

- Groovy

dependencies {

implementation("io.logto.sdk:android:1.1.3")

}

dependencies {

implementation 'io.logto.sdk:android:1.1.3'

}

Dado que el SDK necesita acceso a internet, debes añadir el siguiente permiso a tu archivo AndroidManifest.xml:

<?xml version="1.0" encoding="utf-8"?>

<manifest xmlns:android="http://schemas.android.com/apk/res/android"

xmlns:tools="http://schemas.android.com/tools">

<!-- añadir permiso de internet -->

<uses-permission android:name="android.permission.INTERNET" />

<!-- otras configuraciones... -->

</manifest>

Inicializar LogtoClient

Crea un LogtoViewModel.kt e inicializa LogtoClient en este modelo de vista:

//...con otras importaciones

import io.logto.sdk.android.LogtoClient

import io.logto.sdk.android.type.LogtoConfig

class LogtoViewModel(application: Application) : AndroidViewModel(application) {

private val logtoConfig = LogtoConfig(

endpoint = "<your-logto-endpoint>",

appId = "<your-app-id>",

scopes = null,

resources = null,

usingPersistStorage = true,

)

private val logtoClient = LogtoClient(logtoConfig, application)

companion object {

val Factory: ViewModelProvider.Factory = object : ViewModelProvider.Factory {

@Suppress("UNCHECKED_CAST")

override fun <T : ViewModel> create(

modelClass: Class<T>,

extras: CreationExtras

): T {

// Obtén el objeto Application de extras

val application = checkNotNull(extras[APPLICATION_KEY])

return LogtoViewModel(application) as T

}

}

}

}

luego, crea un LogtoViewModel para tu MainActivity.kt:

//...con otras importaciones

class MainActivity : AppCompatActivity() {

private val logtoViewModel: LogtoViewModel by viewModels { LogtoViewModel.Factory }

//...otros códigos

}

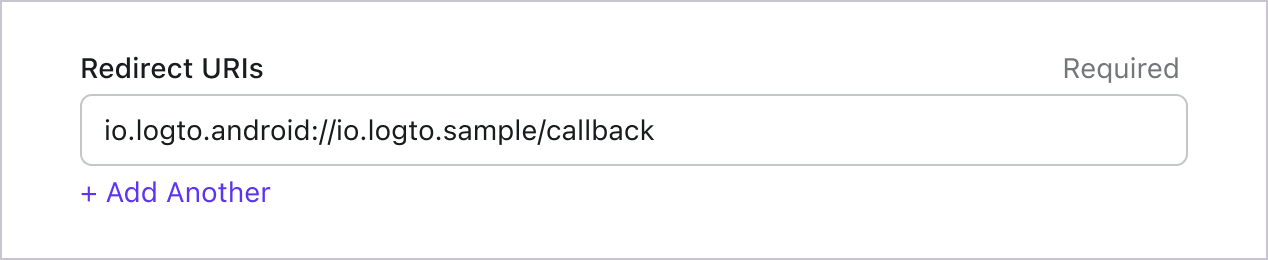

Configurar URI de redirección

Vamos a cambiar a la página de detalles de la aplicación en Logto Console. Añade un URI de redirección io.logto.android://io.logto.sample/callback y haz clic en "Guardar cambios".

Implementar inicio y cierre de sesión

Antes de llamar a logtoClient.signIn, asegúrate de haber configurado correctamente el URI de redirección en la Consola de Administración.

Puedes usar logtoClient.signIn para iniciar sesión del usuario y logtoClient.signOut para cerrar sesión del usuario.

Por ejemplo, en una aplicación Android:

//...con otras importaciones

class LogtoViewModel(application: Application) : AndroidViewModel(application) {

// ...otros códigos

// Añadir un live data para observar el estado de autenticación

private val _authenticated = MutableLiveData(logtoClient.isAuthenticated)

val authenticated: LiveData<Boolean>

get() = _authenticated

fun signIn(context: Activity) {

logtoClient.signIn(context, "io.logto.android://io.logto.sample/callback") { logtoException ->

logtoException?.let { println(it) }

// Actualizar el live data

_authenticated.postValue(logtoClient.isAuthenticated)

}

}

fun signOut() {

logtoClient.signOut { logtoException ->

logtoException?.let { println(it) }

// Actualizar el live data

_authenticated.postValue(logtoClient.isAuthenticated)

}

}

}

Luego llama a los métodos signIn y signOut en tu actividad:

class MainActivity : AppCompatActivity() {

override fun onCreate(savedInstanceState: Bundle?) {

//...otros códigos

// Supón que tienes un botón con id "sign_in_button" en tu diseño

val signInButton = findViewById<Button>(R.id.sign_in_button)

signInButton.setOnClickListener {

logtoViewModel.signIn(this)

}

// Supón que tienes un botón con id "sign_out_button" en tu diseño

val signOutButton = findViewById<Button>(R.id.sign_out_button)

signOutButton.setOnClickListener {

if (logtoViewModel.authenticated) { // Verifica si el usuario está autenticado

logtoViewModel.signOut()

}

}

// Observa el estado de autenticación para actualizar la interfaz de usuario

logtoViewModel.authenticated.observe(this) { authenticated ->

if (authenticated) {

// El usuario está autenticado

signInButton.visibility = View.GONE

signOutButton.visibility = View.VISIBLE

} else {

// El usuario no está autenticado

signInButton.visibility = View.VISIBLE

signOutButton.visibility = View.GONE

}

}

}

}

Punto de control: Prueba tu aplicación

Ahora, puedes probar tu aplicación:

- Ejecuta tu aplicación, verás el botón de inicio de sesión.

- Haz clic en el botón de inicio de sesión, el SDK iniciará el proceso de inicio de sesión y te redirigirá a la página de inicio de sesión de Logto.

- Después de iniciar sesión, serás redirigido de vuelta a tu aplicación y verás el botón de cierre de sesión.

- Haz clic en el botón de cierre de sesión para limpiar el almacenamiento de tokens y cerrar sesión.

Añadir conector AWS SES

El conector Email es un método utilizado para enviar contraseñas de un solo uso (OTPs) para la autenticación. Permite la verificación de Dirección de correo electrónico para admitir la autenticación sin contraseña, incluyendo el registro basado en Email, inicio de sesión, autenticación de dos factores (2FA) y recuperación de cuenta. Puedes conectar fácilmente AWS SES como tu proveedor de Email. Con el conector Email de Logto, puedes configurarlo en solo unos minutos.

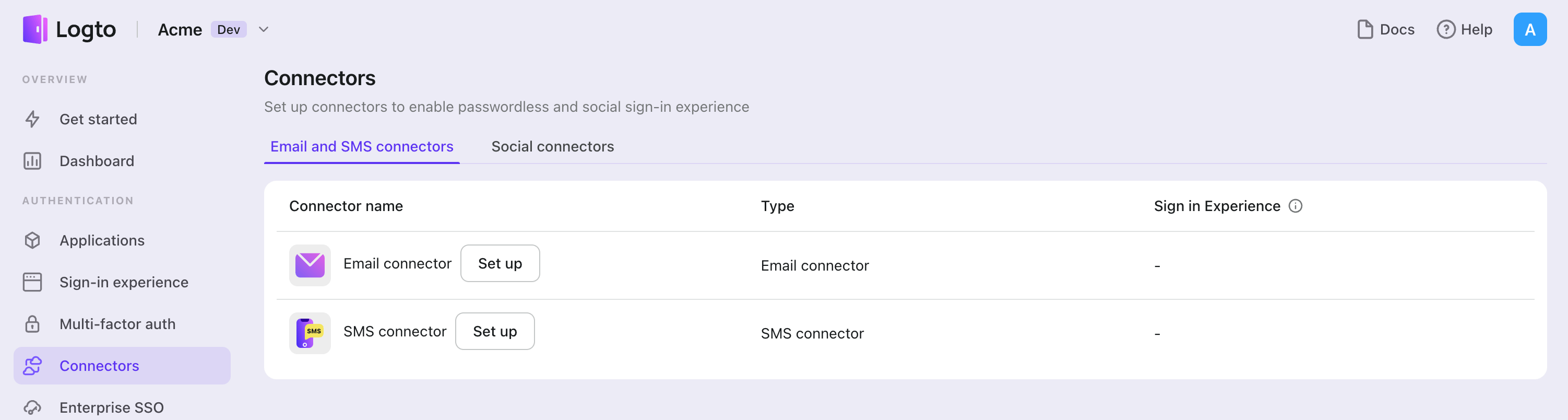

Para añadir un conector Email, simplemente sigue estos pasos:

- Navega a Console > Connector > Email and SMS connectors.

- Para añadir un nuevo conector Email, haz clic en el botón "Set up" y selecciona "AWS SES".

- Revisa la documentación README para tu proveedor seleccionado.

- Completa los campos de configuración en la sección "Parameter Configuration".

- Personaliza la plantilla Email utilizando el editor JSON.

- Prueba tu configuración enviando un código de verificación a tu Dirección de correo electrónico.

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configurar Conector de correo electrónico AWS SES

Configura un servicio de correo en la consola de servicios de AWS

Registra una cuenta de AWS

Ve a AWS y registra una cuenta.

Crea una identidad

- Ve a la consola de

Amazon Simple Email Service - Crea una identidad, elige una de las siguientes opciones

- Crear un dominio

- Crear una dirección de correo electrónico

Configuración del conector

- Haz clic en tu nombre de usuario en la esquina superior derecha de la consola de Amazon para entrar en

Security Credentials. Si no tienes uno, crea unAccessKeyy guárdalo cuidadosamente. - Completa la configuración del conector de

Amazon Simple Email Service:- Usa el

AccessKey IDy elAccessKey Secretobtenidos en el paso 1 para completaraccessKeyIdyaccessKeySecretrespectivamente. region: Completa el camporegioncon la región de la identidad que usas para enviar correos.emailAddress: La dirección de correo electrónico que usas para enviar correos, en el formato deLogto\<[email protected]>o\<[email protected]>

- Usa el

los siguientes parámetros son opcionales; la descripción de los parámetros se puede encontrar en la documentación de la API de AWS SES.

feedbackForwardingEmailAddressfeedbackForwardingEmailAddressIdentityArnconfigurationSetName

Prueba el conector de Amazon SES

Puedes escribir una dirección de correo electrónico y hacer clic en "Enviar" para ver si la configuración funciona antes de "Guardar y Listo".

Eso es todo. No olvides Habilitar el conector en la experiencia de inicio de sesión.

Configura tipos

| Nombre | Tipo |

|---|---|

| accessKeyId | string |

| accessKeySecret | string |

| region | string |

| emailAddress | string (OPCIONAL) |

| emailAddressIdentityArn | string (OPCIONAL) |

| feedbackForwardingEmailAddress | string (OPCIONAL) |

| feedbackForwardingEmailAddressIdentityArn | string (OPCIONAL) |

| configurationSetName | string (OPCIONAL) |

| templates | Template[] |

| Propiedades de la plantilla | Tipo | Valores del enum |

|---|---|---|

| subject | string | N/A |

| content | string | N/A |

| usageType | enum string | 'Register' | 'SignIn' | 'ForgotPassword' | 'Generic' |

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector AWS SES debería estar disponible ahora.

Habilitar el conector AWS SES en la Experiencia de inicio de sesión

Una vez que crees un conector con éxito, puedes habilitar el inicio de sesión y registro sin contraseña basado en número de teléfono.

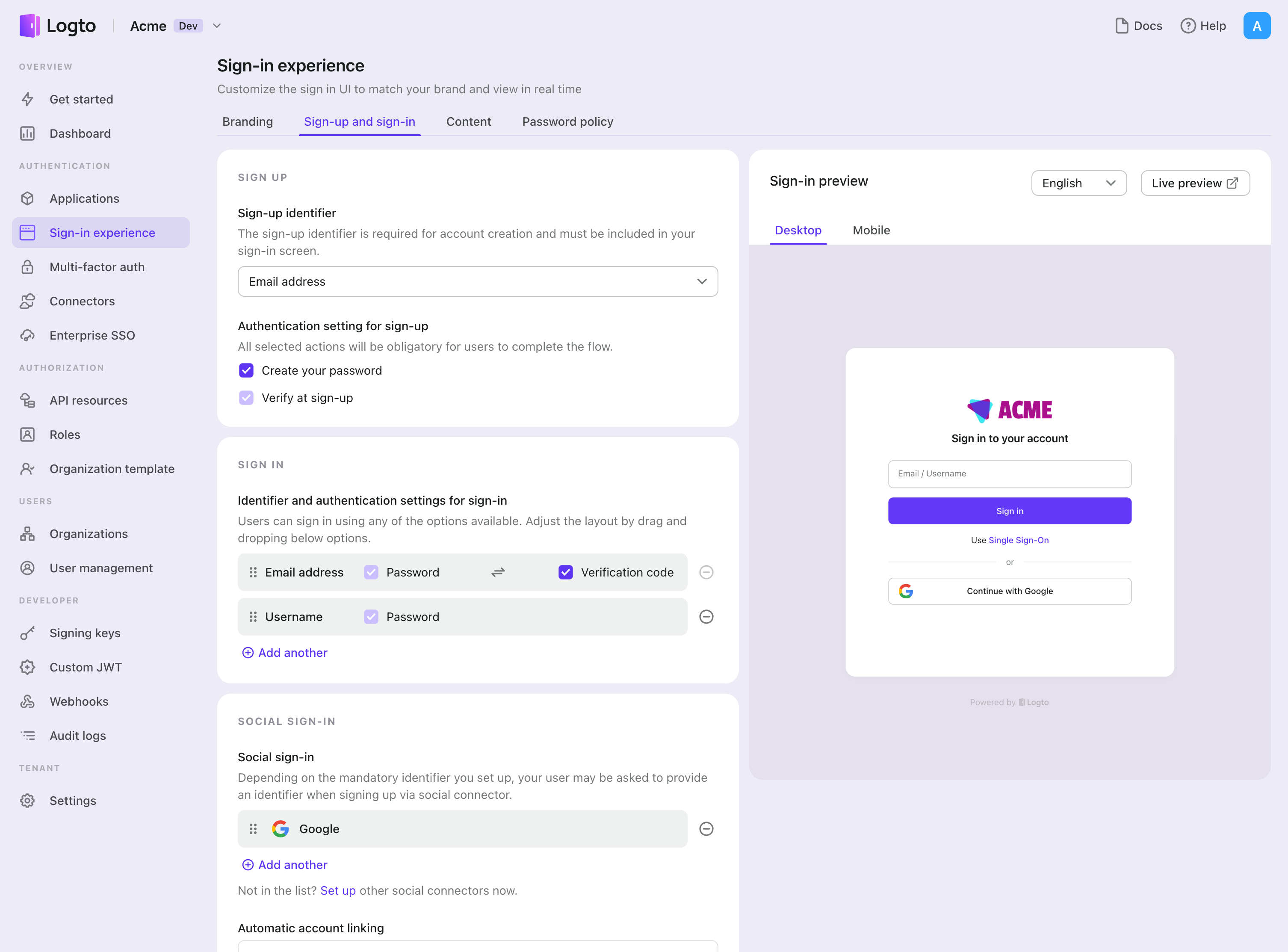

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- Configura los métodos de registro (Opcional):

- Selecciona "Dirección de correo electrónico" o "Correo electrónico o número de teléfono" como el identificador de registro.

- "Verificar al registrarse" se fuerza a estar habilitado. También puedes habilitar "Crear una contraseña" en el registro.

- Configura los métodos de inicio de sesión:

- Selecciona Dirección de correo electrónico como uno de los identificadores de inicio de sesión. Puedes proporcionar múltiples identificadores disponibles (correo electrónico, número de teléfono y nombre de usuario).

- Selecciona "Código de verificación" y / o "Contraseña" como el factor de autenticación.

- Haz clic en "Guardar cambios" y pruébalo en "Vista previa en vivo".

Además del registro e inicio de sesión a través de OTPs de , también puedes tener habilitada la recuperación de contraseña y la verificación de seguridad basada en , así como vincular Dirección de correo electrónico al perfil. Consulta Flujos de usuario final para más detalles.

Pruebas y Validación

Regresa a tu aplicación Android (Kotlin / Java). Ahora deberías poder iniciar sesión con AWS SES. ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.