Logto は、モダンなアプリや SaaS 製品向けに設計された Auth0 の代替です。 Cloud と オープンソース の両方のサービスを提供し、アイデンティティと管理 (IAM) システムを迅速に立ち上げるのに役立ちます。認証 (Authentication)、認可 (Authorization)、マルチテナント管理を すべて一つに まとめて楽しんでください。

Logto Cloud で無料の開発テナントから始めることをお勧めします。これにより、すべての機能を簡単に探索できます。

この記事では、iOS (Swift) と Logto を使用して、SendGrid サインイン体験(ユーザー認証 (Authentication))を迅速に構築する手順を説明します。

前提条件

- 稼働中の Logto インスタンス。紹介ページ をチェックして始めてください。

- iOS (Swift) の基本的な知識。

- 使用可能な SendGrid アカウント。

Logto にアプリケーションを作成する

Logto は OpenID Connect (OIDC) 認証 (Authentication) と OAuth 2.0 認可 (Authorization) に基づいています。これは、複数のアプリケーション間でのフェデレーテッドアイデンティティ管理をサポートし、一般的にシングルサインオン (SSO) と呼ばれます。

あなたの Native app アプリケーションを作成するには、次の手順に従ってください:

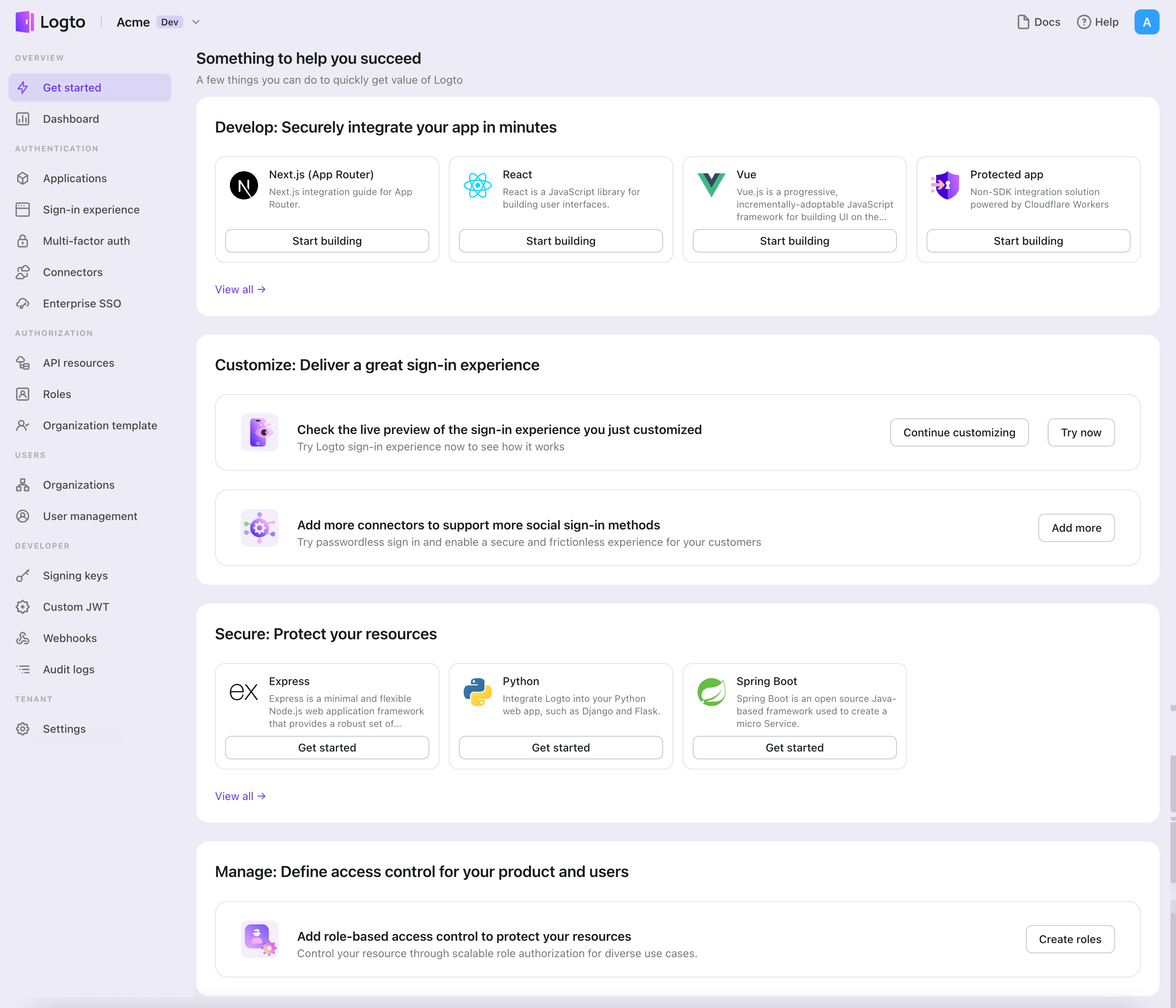

- Logto コンソール を開きます。「Get started」セクションで、「View all」リンクをクリックしてアプリケーションフレームワークのリストを開きます。あるいは、Logto Console > Applications に移動し、「Create application」ボタンをクリックします。

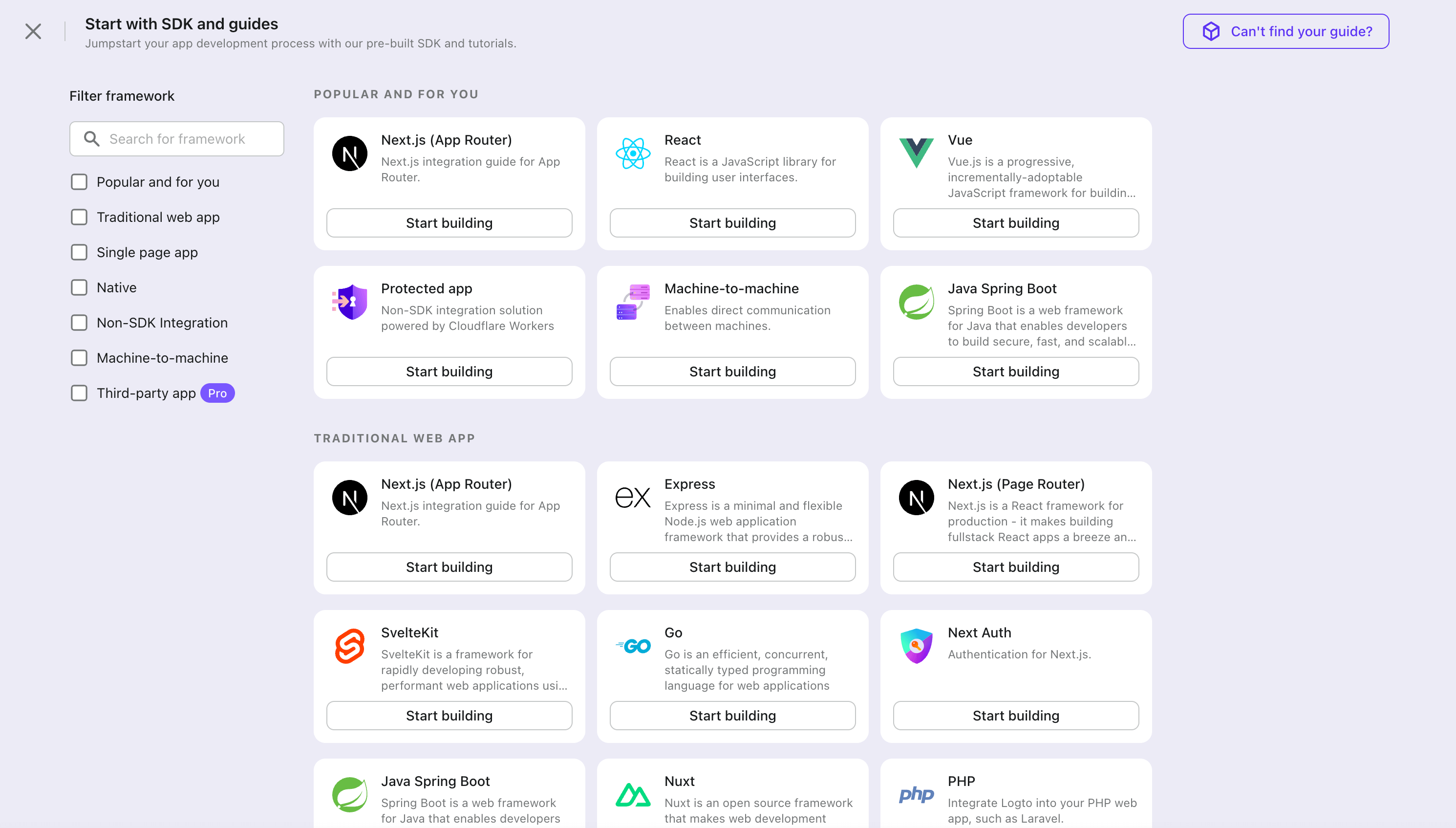

- 開いたモーダルで、左側のクイックフィルターチェックボックスを使用して、利用可能なすべての "Native app" フレームワークをフィルタリングするか、"Native app" セクションをクリックします。"iOS (Swift)" フレームワークカードをクリックして、アプリケーションの作成を開始します。

- アプリケーション名を入力します。例:「Bookstore」と入力し、「Create application」をクリックします。

🎉 タダーン!Logto で最初のアプリケーションを作成しました。詳細な統合ガイドを含むお祝いページが表示されます。ガイドに従って、アプリケーションでの体験を確認してください。

Logto SDK を統合する

Logto SDK を依存関係として追加する

次の URL を使用して、Swift Package Manager に Logto SDK を依存関係として追加します。

https://github.com/logto-io/swift.git

Xcode 11 以降、Swift パッケージを直接インポート できます。追加のツールは必要ありません。

技術的な問題により、現在 Carthage と CocoaPods はサポートしていません。

Carthage

Carthage は ビルドに xcodeproj ファイルを必要とします が、ネイティブソーシャルプラグインのバイナリターゲットを使用しているため、swift package generate-xcodeproj は失敗を報告します。後で回避策を見つけるようにします。

LogtoClient を初期化する

LogtoConfig オブジェクトを使用して LogtoClient インスタンスを作成することで、クライアントを初期化します。

import Logto

import LogtoClient

let config = try? LogtoConfig(

endpoint: "<your-logto-endpoint>", // 例: http://localhost:3001

appId: "<your-app-id>"

)

let client = LogtoClient(useConfig: config)

デフォルトでは、ID トークンやリフレッシュ トークンのような資格情報を Keychain に保存します。したがって、ユーザーは戻ってきたときに再度サインインする必要はありません。

この動作をオフにするには、usingPersistStorage を false に設定します:

let config = try? LogtoConfig(

// ...

usingPersistStorage: false

)

サインイン

詳細に入る前に、エンドユーザーの体験について簡単に説明します。サインインプロセスは次のように簡略化できます:

- あなたのアプリがサインインメソッドを呼び出します。

- ユーザーは Logto のサインインページにリダイレクトされます。ネイティブアプリの場合、システムブラウザが開かれます。

- ユーザーがサインインし、あなたのアプリにリダイレクトされます(リダイレクト URI として設定されています)。

リダイレクトベースのサインインについて

- この認証 (Authentication) プロセスは OpenID Connect (OIDC) プロトコルに従い、Logto はユーザーのサインインを保護するために厳格なセキュリティ対策を講じています。

- 複数のアプリがある場合、同じアイデンティティプロバイダー (Logto) を使用できます。ユーザーがあるアプリにサインインすると、Logto は別のアプリにアクセスした際に自動的にサインインプロセスを完了します。

リダイレクトベースのサインインの理論と利点について詳しく知るには、Logto サインイン体験の説明を参照してください。

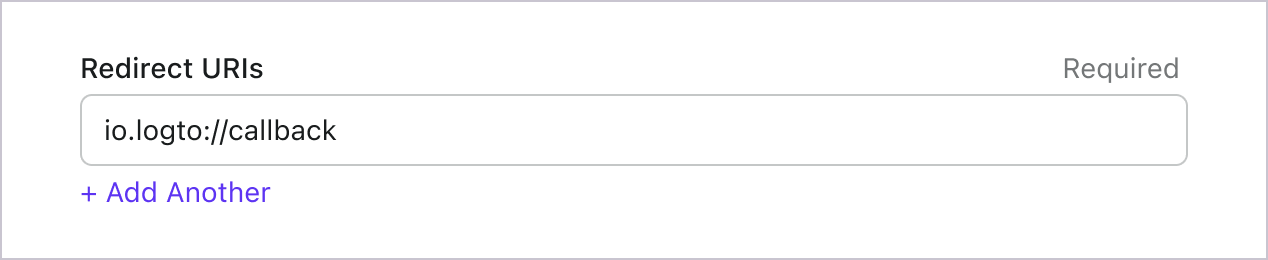

リダイレクト URI の設定

Logto コンソールのアプリケーション詳細ページに切り替えましょう。リダイレクト URI io.logto://callback を追加し、「変更を保存」をクリックします。

iOS SDK のリダイレクト URI は内部使用のみです。コネクターが要求するまで、カスタム URL スキーム を追加する必要は ありません。

サインインとサインアウト

.signInWithBrowser(redirectUri:) を呼び出す前に、Admin Console でリダイレクト URI

が正しく設定されていることを確認してください。 :::

client.signInWithBrowser(redirectUri:) を使用してユーザーをサインインし、client.signOut() を使用してユーザーをサインアウトできます。

例えば、SwiftUI アプリでは:

struct ContentView: View {

@State var isAuthenticated: Bool

init() {

isAuthenticated = client.isAuthenticated

}

var body: some View {

VStack {

if isAuthenticated {

Button("Sign Out") {

Task { [self] in

await client.signOut()

isAuthenticated = false

}

}

} else {

Button("Sign In") {

Task { [self] in

do {

try await client.signInWithBrowser(redirectUri: "${

props.redirectUris[0] ?? 'io.logto://callback'

}")

isAuthenticated = true

} catch let error as LogtoClientErrors.SignIn {

// サインイン中にエラーが発生しました

} catch {

// その他のエラー

}

}

}

}

}

}

}

チェックポイント: アプリケーションをテストする

これで、アプリケーションをテストできます:

- アプリケーションを実行すると、サインインボタンが表示されます。

- サインインボタンをクリックすると、SDK がサインインプロセスを初期化し、Logto のサインインページにリダイレクトされます。

- サインインすると、アプリケーションに戻り、サインアウトボタンが表示されます。

- サインアウトボタンをクリックして、トークンストレージをクリアし、サインアウトします。

SendGrid コネクターを追加する

Email コネクターは、認証 (Authentication) のためにワンタイムパスワード (OTP) を送信するための方法です。これは、Email ベースの登録、サインイン、二要素認証 (2FA)、アカウント回復を含むパスワードレス認証 (Authentication) をサポートするために Email address の確認を可能にします。 Logto の Email コネクターを使用すると、数分でこれを設定できます。

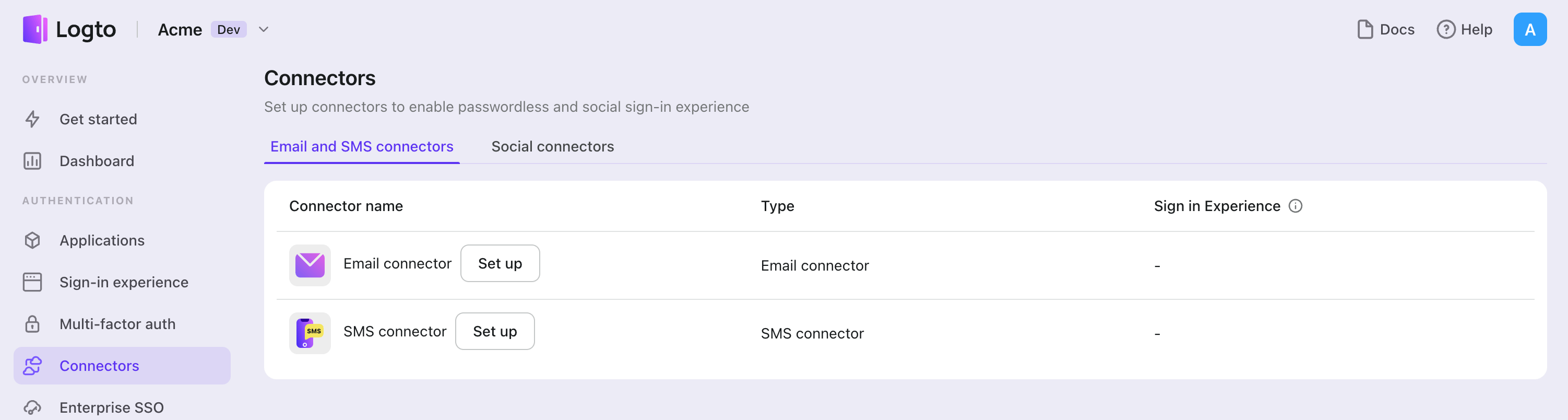

Email コネクターを追加するには、次の手順に従ってください:

- Console > Connector > Email and SMS connectors に移動します。

- 新しい Email コネクターを追加するには、「Set up」ボタンをクリックし、「SendGrid」を選択します。

- 選択したプロバイダーの README ドキュメントを確認します。

- 「Parameter Configuration」セクションで設定フィールドを完了します。

- JSON エディターを使用して Email テンプレートをカスタマイズします。

- Email address に確認コードを送信して設定をテストします。

インプレースコネクターガイドに従っている場合は、次のセクションをスキップできます。

SendGrid email connector を設定する

SendGrid アカウントを登録する

SendGrid のウェブサイトで新しいアカウントを作成します。すでにアカウントをお持ちの場合は、このステップをスキップできます。

送信者を確認する

SendGrid コンソールページにアクセスし、SendGrid アカウントでサインインします。

送信者は、検証コードのメールが送信されるアドレスを示します。SendGrid メールサーバーを介してメールを送信するには、少なくとも 1 つの送信者を確認する必要があります。

SendGrid コンソールページから、「Settings」->「Sender Authentication」へサイドバーから移動します。

ドメイン認証は推奨されますが、必須ではありません。「Authenticate Your Domain」カードの「Get started」をクリックし、今後のガイドに従って送信者を SendGrid にリンクして確認します。

パネル内の「Verify a Single Sender」ボタンをクリックすると、送信者を作成するために必要な重要な情報を入力するフォームに焦点が当たります。ガイドに従ってこれらのフィールドをすべて入力し、「Create」ボタンを押します。

単一の送信者が作成されると、送信者のメールアドレスに検証リンク付きのメールが送信されます。メールボックスにアクセスし、検証メールを見つけ、メール内のリンクをクリックして単一の送信者を確認します。これで、SendGrid コネクターを使用して、確認した送信者を介してメールを送信できます。

API キーを作成する

SendGrid コンソールページから始め、「Settings」->「API Keys」へサイドバーから移動します。

API Keys ページの右上隅にある「Create API Key」をクリックします。API キーの名前を入力し、使用ケースに応じて「API Key Permission」をカスタマイズします。この API キーを使用してメールを送信する前に、グローバルな Full Access または Mail Send へのフルアクセスを持つ Restricted Access が必要です。

API キーは、Create API Key プロセスを完了するとすぐに画面に表示されます。この API キーは安全な場所に保存してください。これが唯一の表示機会です。

コネクターを設定する

「API キーを作成する」セクションで作成した API キーを apiKey フィールドに入力します。

送信者の From Address と Nickname を fromEmail と fromName フィールドに入力します。送信者の詳細は "Sender Management" ページで確認できます。fromName はオプションなので、入力をスキップできます。

異なるケースに対して複数の SendGrid メールコネクターテンプレートを追加できます。以下は単一のテンプレートを追加する例です:

- メールのタイトルとして機能する

subjectフィールドを入力します。 - 任意の文字列型の内容で

contentフィールドを入力します。ランダムな検証コードのために{{code}}プレースホルダーを忘れずに残してください。 usageTypeフィールドをRegister、SignIn、ForgotPassword、Genericのいずれかで入力し、異なる使用ケースに対応します。typeフィールドをtext/plainまたはtext/htmlのいずれかで入力し、異なるタイプのコンテンツに対応します。

完全なユーザーフローを有効にするためには、Register、SignIn、ForgotPassword、Generic の usageType を持つテンプレートが必要です。

以下は SendGrid コネクターテンプレート JSON の例です。

[

{

"subject": "<register-template-subject>",

"content": "<Logto: Your verification code is {{code}}. (register template)>",

"usageType": "Register",

"type": "text/plain",

},

{

"subject": "<sign-in-template-subject>",

"content": "<Logto: Your verification code is {{code}}. (sign-in template)>",

"usageType": "SignIn",

"type": "text/plain",

},

{

"subject": "<forgot-password-template-subject>",

"content": "<Logto: Your verification code is {{code}}. (forgot-password template)>",

"usageType": "ForgotPassword",

"type": "text/plain",

},

{

"subject": "<generic-template-subject>",

"content": "<Logto: Your verification code is {{code}}. (generic template)>",

"usageType": "Generic",

"type": "text/plain",

},

]

SendGrid メールコネクターをテストする

メールアドレスを入力し、「Send」をクリックして、設定が「Save and Done」前に機能するかどうかを確認できます。

以上です。サインイン体験でコネクターを有効にするのを忘れないでください。

設定タイプ

| 名前 | タイプ |

|---|---|

| apiKey | string |

| fromEmail | string |

| fromName | string (OPTIONAL) |

| templates | Template[] |

| テンプレートプロパティ | タイプ | 列挙値 |

|---|---|---|

| subject | string | N/A |

| content | string | N/A |

| usageType | enum string | 'Register' | 'SignIn' | 'ForgotPassword' | 'Generic' |

| type | enum string | 'text/plain' | 'text/html' |

設定を保存する

Logto コネクター設定エリアで必要な値をすべて記入したことを確認してください。「保存して完了」または「変更を保存」をクリックすると、SendGrid コネクターが利用可能になります。

サインイン体験で SendGrid コネクターを有効にする

コネクターを正常に作成したら、電話番号ベースのパスワードレスログインと登録を有効にできます。

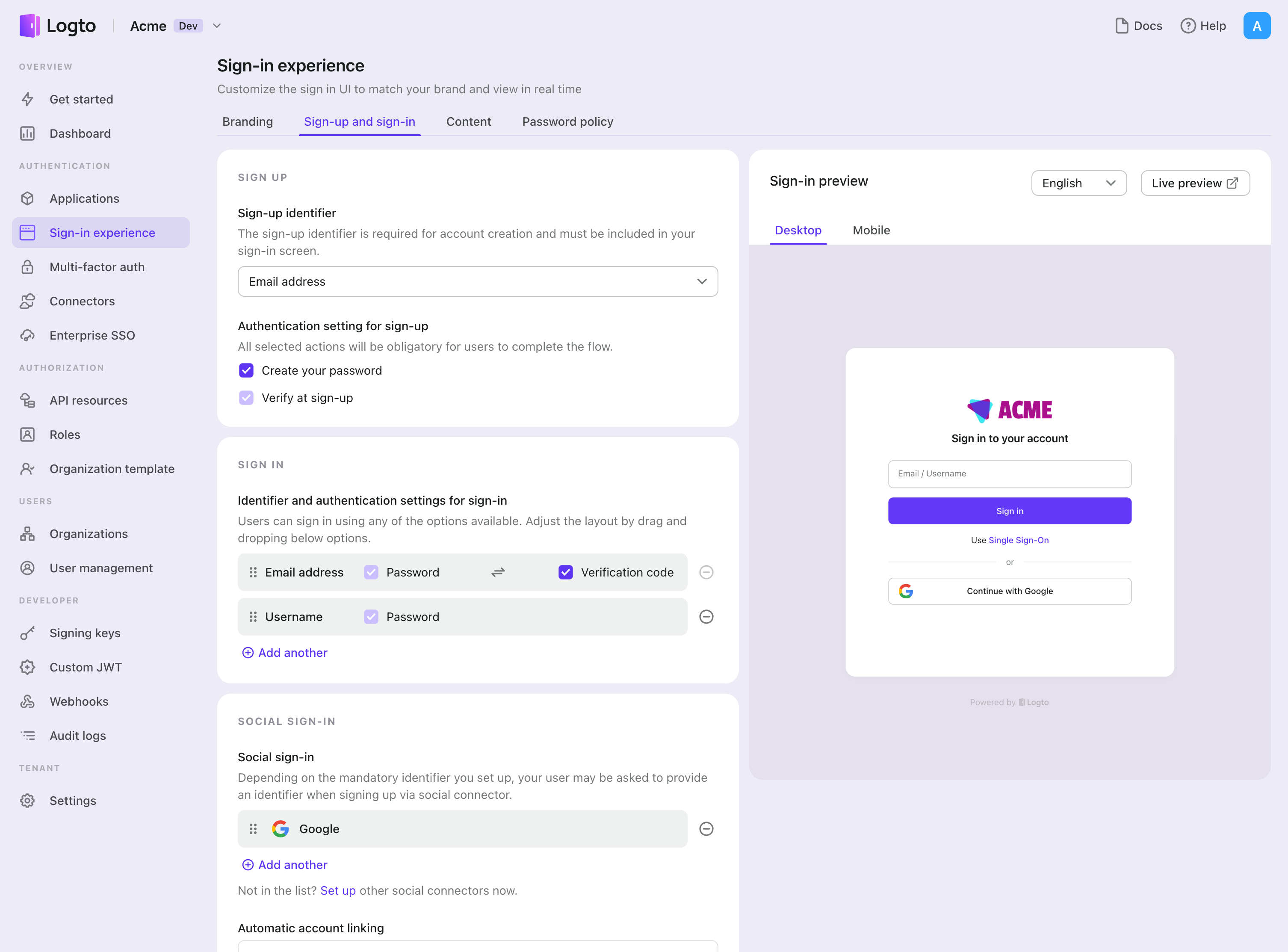

- コンソール > サインイン体験 > サインアップとサインイン に移動します。

- サインアップ方法を設定します(オプション):

- サインアップ識別子として "Email address" または "Email or phone number" を選択します。

- "Verify at sign-up" は強制的に有効化されます。登録時に "Create a password" を有効にすることもできます。

- サインイン方法を設定します:

- サインイン識別子の一つとして Email address を選択します。複数の利用可能な識別子(メール、電話番号、ユーザー名)を提供できます。

- 認証 (Authentication) 要素として "Verification code" および / または "Password" を選択します。

- "Save changes" をクリックし、"Live preview" でテストします。

OTP を使用した登録とログインに加えて、パスワードの回復や ベースのセキュリティ検証を有効にし、Email address をプロファイルにリンクすることもできます。詳細については、エンドユーザーフロー を参照してください。

テストと検証

iOS (Swift) アプリに戻ります。これで SendGrid を使用してサインインできるはずです。お楽しみください!

さらなる読み物

エンドユーザーフロー:Logto は、MFA やエンタープライズシングルサインオン (SSO) を含む即時使用可能な認証 (Authentication) フローを提供し、アカウント設定、セキュリティ検証、マルチテナント体験の柔軟な実装のための強力な API を備えています。

認可 (Authorization):認可 (Authorization) は、ユーザーが認証 (Authentication) された後に行えるアクションやアクセスできるリソースを定義します。ネイティブおよびシングルページアプリケーションの API を保護し、ロールベースのアクセス制御 (RBAC) を実装する方法を探ります。

組織 (Organizations):特にマルチテナント SaaS や B2B アプリで効果的な組織機能は、テナントの作成、メンバー管理、組織レベルの RBAC、およびジャストインタイムプロビジョニングを可能にします。

顧客 IAM シリーズ:顧客(または消費者)アイデンティティとアクセス管理に関する連続ブログ投稿で、101 から高度なトピックまでを網羅しています。