Logto は、モダンなアプリや SaaS 製品向けに設計された Auth0 の代替です。 Cloud と オープンソース の両方のサービスを提供し、アイデンティティと管理 (IAM) システムを迅速に立ち上げるのに役立ちます。認証 (Authentication)、認可 (Authorization)、マルチテナント管理を すべて一つに まとめて楽しんでください。

Logto Cloud で無料の開発テナントから始めることをお勧めします。これにより、すべての機能を簡単に探索できます。

この記事では、.NET Core (Razor Pages) と Logto を使用して、Azure AD サインイン体験(ユーザー認証 (Authentication))を迅速に構築する手順を説明します。

前提条件

- 稼働中の Logto インスタンス。紹介ページ をチェックして始めてください。

- .NET Core (Razor Pages) の基本的な知識。

- 使用可能な Azure AD アカウント。

Logto でアプリケーションを作成する

Logto は OpenID Connect (OIDC) 認証 (Authentication) と OAuth 2.0 認可 (Authorization) に基づいています。これは、複数のアプリケーション間でのフェデレーテッドアイデンティティ管理をサポートし、一般的にシングルサインオン (SSO) と呼ばれます。

あなたの 従来の Web アプリケーションを作成するには、次の手順に従ってください:

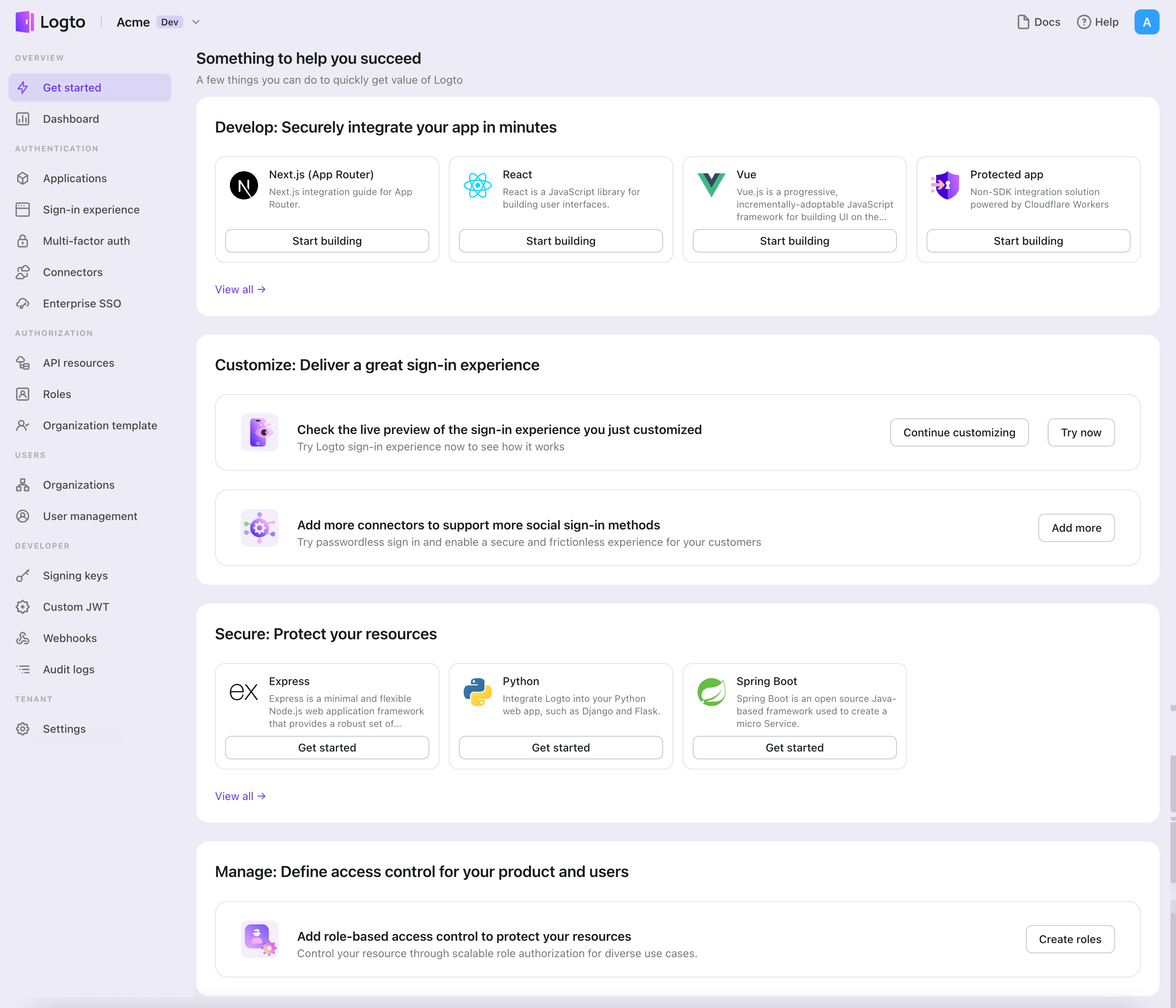

- Logto コンソール を開きます。「Get started」セクションで、「View all」リンクをクリックしてアプリケーションフレームワークのリストを開きます。あるいは、Logto Console > Applications に移動し、「Create application」ボタンをクリックします。

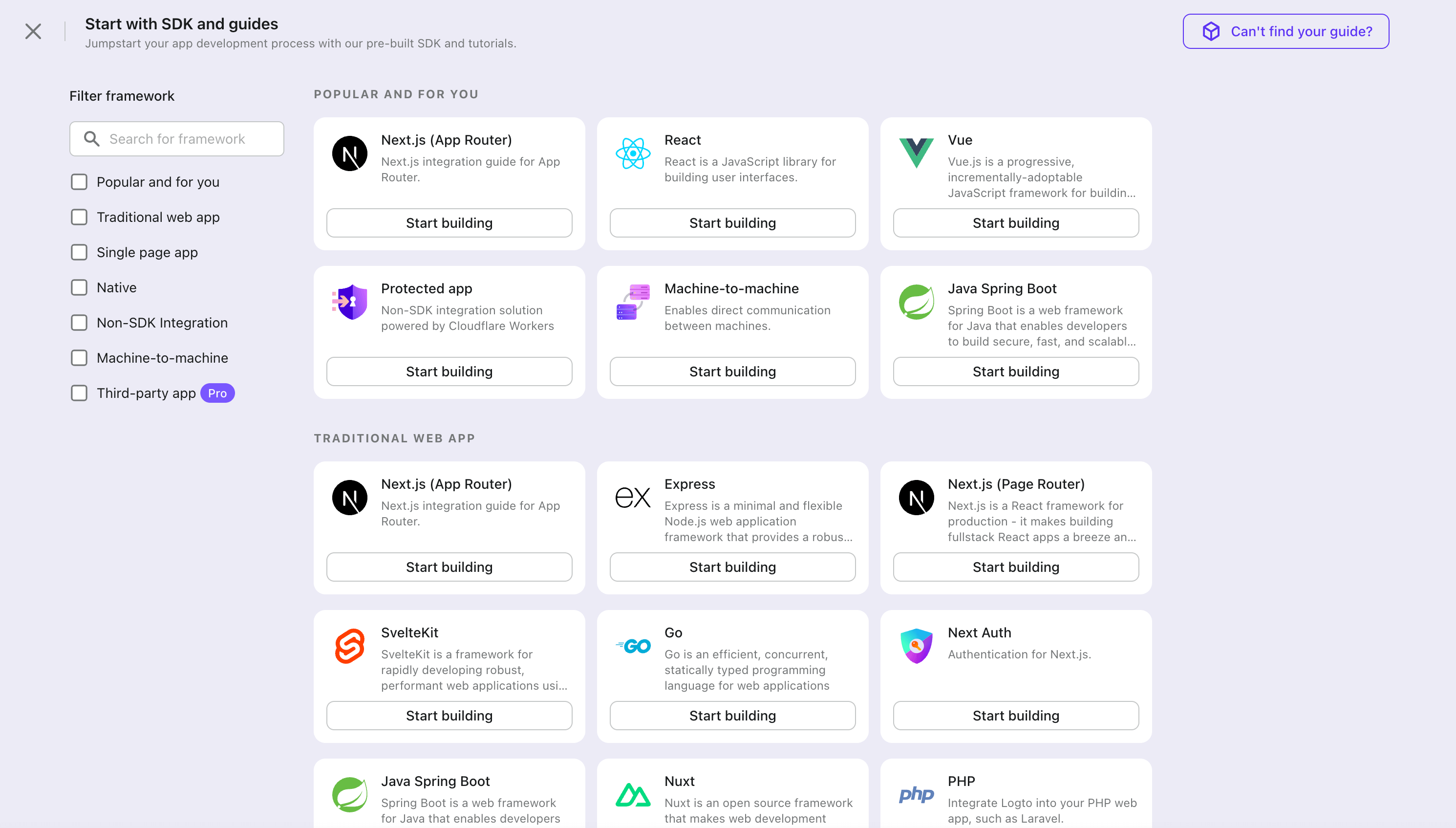

- 開いたモーダルで、左側のクイックフィルターチェックボックスを使用して、利用可能なすべての "従来の Web" フレームワークをフィルタリングするか、"従来の Web" セクションをクリックします。".NET Core (Razor Pages)" フレームワークカードをクリックして、アプリケーションの作成を開始します。

- アプリケーション名を入力します。例:「Bookstore」と入力し、「Create application」をクリックします。

🎉 タダーン!Logto で最初のアプリケーションを作成しました。詳細な統合ガイドを含むお祝いページが表示されます。ガイドに従って、アプリケーションでの体験を確認してください。

.NET Core (Razor Pages) SDK を統合する

- 次のデモンストレーションは .NET Core 8.0 を基に構築されています。SDK は .NET 6.0 以上に対応しています。

- .NET Core のサンプルプロジェクトは GitHub リポジトリ で利用可能です。

インストール

プロジェクトに NuGet パッケージを追加します:

dotnet add package Logto.AspNetCore.Authentication

Logto 認証 (Authentication) を追加する

Startup.cs(または Program.cs)を開き、次のコードを追加して Logto 認証 (Authentication) サービスを登録します:

using Logto.AspNetCore.Authentication;

var builder = WebApplication.CreateBuilder(args);

builder.Services.AddLogtoAuthentication(options =>

{

options.Endpoint = builder.Configuration["Logto:Endpoint"]!;

options.AppId = builder.Configuration["Logto:AppId"]!;

options.AppSecret = builder.Configuration["Logto:AppSecret"];

});

AddLogtoAuthentication メソッドは次のことを行います:

- デフォルトの認証 (Authentication) スキームを

LogtoDefaults.CookieSchemeに設定します。 - デフォルトのチャレンジスキームを

LogtoDefaults.AuthenticationSchemeに設定します。 - デフォルトのサインアウトスキームを

LogtoDefaults.AuthenticationSchemeに設定します。 - 認証 (Authentication) スキームにクッキーと OpenID Connect 認証 (Authentication) ハンドラーを追加します。

サインインおよびサインアウトフロー

進む前に、.NET Core 認証 (Authentication) ミドルウェアにおける混乱しやすい用語を 2 つ明確にする必要があります:

- CallbackPath: ユーザーがサインインした後に Logto がユーザーをリダイレクトする URI(Logto における「リダイレクト URI」)

- RedirectUri: Logto 認証 (Authentication) ミドルウェアで必要なアクションが実行された後にリダイレクトされる URI。

サインインプロセスは次のように示されます:

同様に、.NET Core にはサインアウトフローのための SignedOutCallbackPath と RedirectUri もあります。

明確にするために、これらを次のように呼びます:

| 使用する用語 | .NET Core 用語 |

|---|---|

| Logto リダイレクト URI | CallbackPath |

| Logto サインアウト後リダイレクト URI | SignedOutCallbackPath |

| アプリケーションリダイレクト URI | RedirectUri |

リダイレクトベースのサインインについて

- この認証 (Authentication) プロセスは OpenID Connect (OIDC) プロトコルに従い、Logto はユーザーのサインインを保護するために厳格なセキュリティ対策を講じています。

- 複数のアプリがある場合、同じアイデンティティプロバイダー (Logto) を使用できます。ユーザーがあるアプリにサインインすると、Logto は別のアプリにアクセスした際に自動的にサインインプロセスを完了します。

リダイレクトベースのサインインの理論と利点について詳しく知るには、Logto サインイン体験の説明を参照してください。

リダイレクト URI を設定する

以下のコードスニペットでは、あなたのアプリが http://localhost:3000/ で実行されていると仮定しています。

まず、Logto リダイレクト URI を設定しましょう。次の URI を Logto アプリケーション詳細ページの「リダイレクト URI」リストに追加します:

http://localhost:3000/Callback

Logto サインアウト後リダイレクト URI を設定するには、次の URI を Logto アプリケーション詳細ページの「サインアウト後リダイレクト URI」リストに追加します:

http://localhost:3000/SignedOutCallback

デフォルトパスを変更する

Logto リダイレクト URI にはデフォルトパス /Callback があり、Logto サインアウト後リダイレクト URI にはデフォルトパス /SignedOutCallback があります。

特別な要件がない場合は、そのままにしておくことができます。変更したい場合は、LogtoOptions の CallbackPath と SignedOutCallbackPath プロパティを設定できます:

builder.Services.AddLogtoAuthentication(options =>

{

// 他の設定...

options.CallbackPath = "/Foo";

options.SignedOutCallbackPath = "/Bar";

});

Logto アプリケーション詳細ページの値もそれに応じて更新することを忘れないでください。

サインイン / サインアウトボタンを実装する

まず、PageModel にハンドラーメソッドを追加します。例えば:

public class IndexModel : PageModel

{

public async Task OnPostSignInAsync()

{

await HttpContext.ChallengeAsync(new AuthenticationProperties

{

RedirectUri = "/"

});

}

public async Task OnPostSignOutAsync()

{

await HttpContext.SignOutAsync(new AuthenticationProperties

{

RedirectUri = "/"

});

}

}

次に、Razor ページにボタンを追加します:

<p>Is authenticated: @User.Identity?.IsAuthenticated</p>

<form method="post">

@if (User.Identity?.IsAuthenticated == true) {

<button type="submit" asp-page-handler="SignOut">Sign out</button>

} else {

<button type="submit" asp-page-handler="SignIn">Sign in</button>

}

</form>

ユーザーが認証 (Authentication) されていない場合は「Sign in」ボタンが表示され、認証 (Authentication) されている場合は「Sign out」ボタンが表示されます。

チェックポイント: アプリケーションをテストする

これで、アプリケーションをテストできます:

- アプリケーションを実行すると、サインインボタンが表示されます。

- サインインボタンをクリックすると、SDK がサインインプロセスを初期化し、Logto のサインインページにリダイレクトされます。

- サインインすると、アプリケーションに戻り、サインアウトボタンが表示されます。

- サインアウトボタンをクリックして、トークンストレージをクリアし、サインアウトします。

Azure AD コネクターを追加する

迅速なサインインを有効にし、ユーザーコンバージョンを向上させるために、アイデンティティプロバイダー (IdP) として .NET Core (Razor Pages) を接続します。Logto ソーシャルコネクターは、いくつかのパラメーター入力を許可することで、この接続を数分で確立するのに役立ちます。

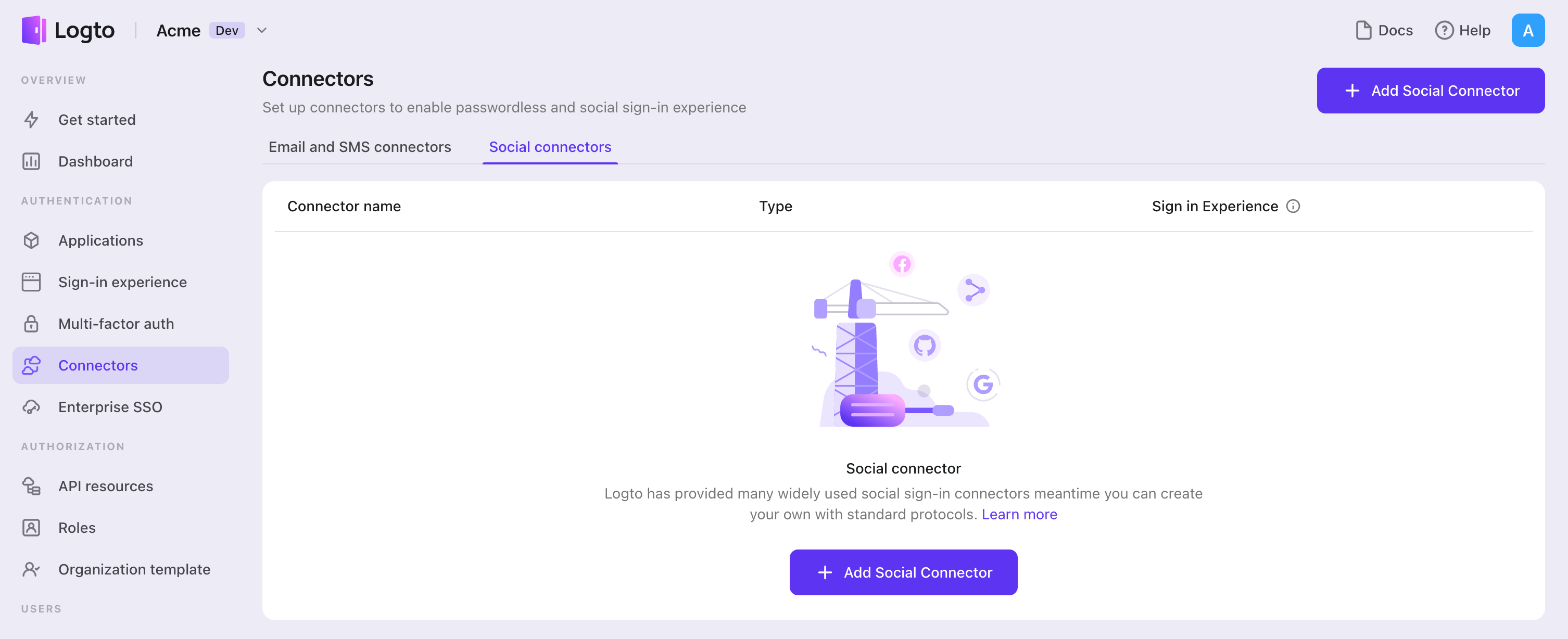

ソーシャルコネクターを追加するには、次の手順に従ってください:

- Console > Connectors > Social Connectors に移動します。

- 「Add social connector」をクリックし、「Azure AD」を選択します。

- README ガイドに従い、必要なフィールドを完了し、設定をカスタマイズします。

インプレースコネクターガイドに従っている場合は、次のセクションをスキップできます。

Azure AD を設定する

Azure Portal で Microsoft Azure AD を設定する

- Azure Portal にアクセスし、Azure アカウントでサインインします。Microsoft Azure AD にアクセスするには、アクティブなサブスクリプションが必要です。

- 提供されているサービスから Azure Active Directory をクリックし、左側のメニューから App Registrations をクリックします。

- 上部の New Registration をクリックし、説明を入力し、アクセス タイプ を選択して、リダイレクト URI を追加します。これは、ログイン後にユーザーをアプリケーションにリダイレクトするためのものです。この場合、

${your_logto_endpoint}/callback/${connector_id}になります。例:https://foo.logto.app/callback/${connector_id}。connector_idは Logto 管理コンソールのコネクター詳細ページの上部バーにも表示されます。設定セクションでCallback URIをコピーできます。 - プラットフォームとして Web を選択します。

Logto に設定を入力する

| Name | Type |

|---|---|

| clientId | string |

| clientSecret | string |

| tenantId | string |

| cloudInstance | string |

クライアント ID

Azure Portal の新しく作成したアプリケーションの 概要 セクションで Application (client) ID を見つけることができます。

クライアント シークレット

- 新しく作成したアプリケーションで、Certificates & Secrets をクリックしてクライアント シークレットを取得し、上部の New client secret をクリックします。

- 説明と有効期限を入力します。

- クライアント シークレットは一度だけ表示されます。Logto コネクター設定に value を入力し、安全な場所に保存してください。

クラウド インスタンス

通常、https://login.microsoftonline.com/ です。詳細については、Azure AD 認証エンドポイント を参照してください。

テナント ID

Logto はこのフィールドを使用して認可 (Authorization) エンドポイントを構築します。この値は、Azure Portal でアプリケーションを作成する際に選択した アクセス タイプ に依存します。

- アクセス タイプとして この組織ディレクトリ内のアカウントのみ を選択した場合、{TenantID} を入力する必要があります。テナント ID は Azure Active Directory の 概要 セクションで見つけることができます。

- アクセス タイプとして 任意の組織ディレクトリ内のアカウント を選択した場合、organizations を入力する必要があります。

- アクセス タイプとして 任意の組織ディレクトリまたは個人の Microsoft アカウント内のアカウント を選択した場合、common を入力する必要があります。

- アクセス タイプとして 個人の Microsoft アカウントのみ を選択した場合、consumers を入力する必要があります。

設定を保存する

Logto コネクター設定エリアで必要な値をすべて記入したことを確認してください。「保存して完了」または「変更を保存」をクリックすると、Azure AD コネクターが利用可能になります。

サインイン体験で Azure AD コネクターを有効にする

ソーシャルコネクターを正常に作成したら、サインイン体験で「Azure AD で続行」ボタンとして有効にすることができます。

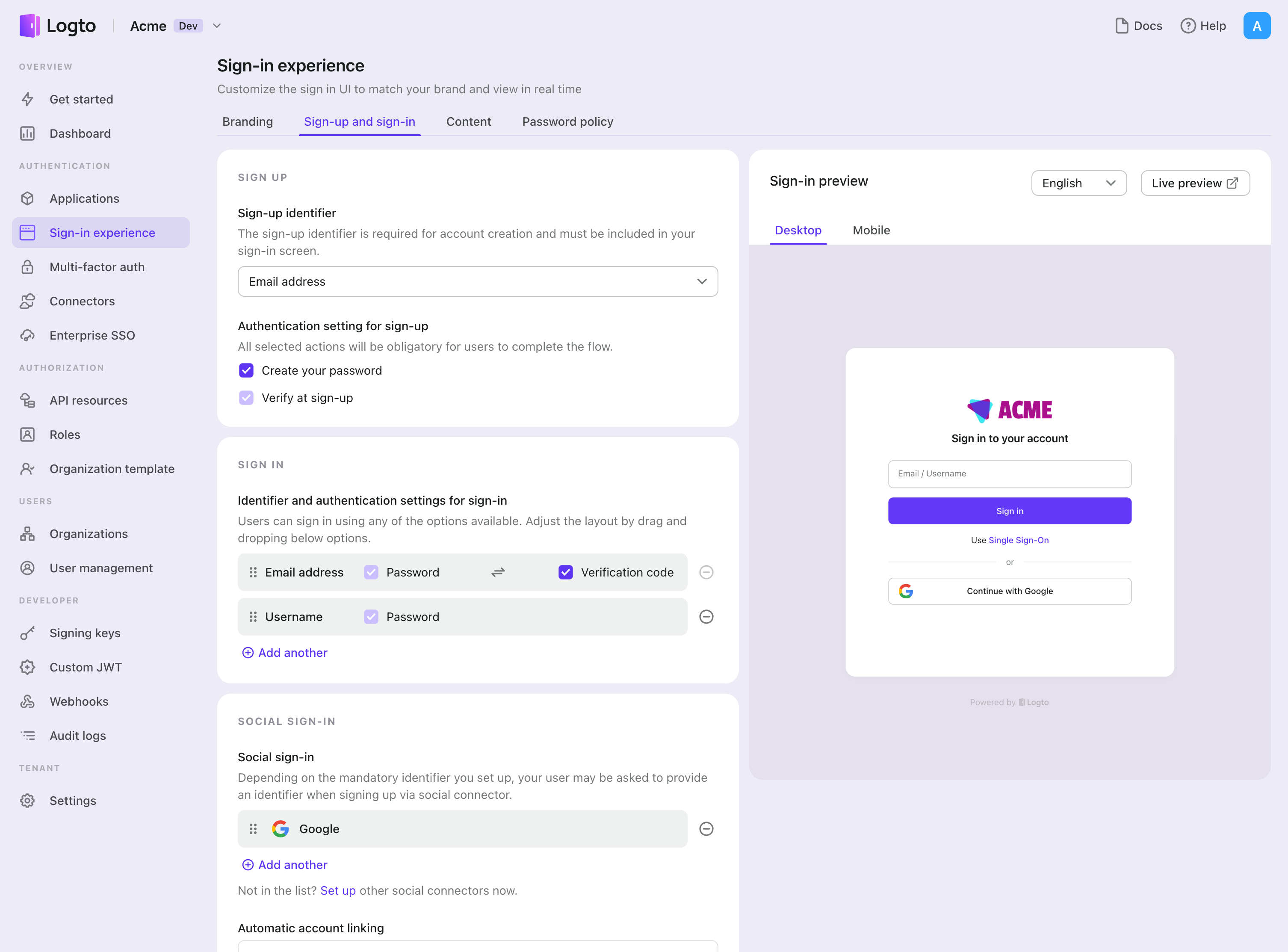

- Console > サインイン体験 > サインアップとサインイン に移動します。

- (オプション)ソーシャルログインのみが必要な場合は、サインアップ識別子に「該当なし」を選択します。

- 設定済みの Azure AD コネクターを「ソーシャルサインイン」セクションに追加します。

テストと検証

.NET Core (Razor Pages) アプリに戻ります。これで Azure AD を使用してサインインできるはずです。お楽しみください!

さらなる読み物

エンドユーザーフロー:Logto は、MFA やエンタープライズシングルサインオン (SSO) を含む即時使用可能な認証 (Authentication) フローを提供し、アカウント設定、セキュリティ検証、マルチテナント体験の柔軟な実装のための強力な API を備えています。

認可 (Authorization):認可 (Authorization) は、ユーザーが認証 (Authentication) された後に行えるアクションやアクセスできるリソースを定義します。ネイティブおよびシングルページアプリケーションの API を保護し、ロールベースのアクセス制御 (RBAC) を実装する方法を探ります。

組織 (Organizations):特にマルチテナント SaaS や B2B アプリで効果的な組織機能は、テナントの作成、メンバー管理、組織レベルの RBAC、およびジャストインタイムプロビジョニングを可能にします。

顧客 IAM シリーズ:顧客(または消費者)アイデンティティとアクセス管理に関する連続ブログ投稿で、101 から高度なトピックまでを網羅しています。