Logto est une alternative à Auth0 conçue pour les applications modernes et les produits SaaS. Il offre des services à la fois Cloud et Open-source pour vous aider à lancer rapidement votre système de gestion des identités et des accès (IAM). Profitez de l'authentification, de l'autorisation et de la gestion multi-locataires tout-en-un.

Nous recommandons de commencer avec un locataire de développement gratuit sur Logto Cloud. Cela vous permet d'explorer facilement toutes les fonctionnalités.

Dans cet article, nous allons parcourir les étapes pour construire rapidement l'expérience de connexion Azure AD (authentification utilisateur) avec Flutter et Logto.

Prérequis

- Une instance Logto en cours d'exécution. Consultez la page d'introduction pour commencer.

- Connaissance de base de Flutter.

- Un compte Azure AD utilisable.

Créer une application dans Logto

Logto est basé sur l'authentification OpenID Connect (OIDC) et l'autorisation OAuth 2.0. Il prend en charge la gestion des identités fédérées à travers plusieurs applications, communément appelée authentification unique (SSO).

Pour créer votre application Native app, suivez simplement ces étapes :

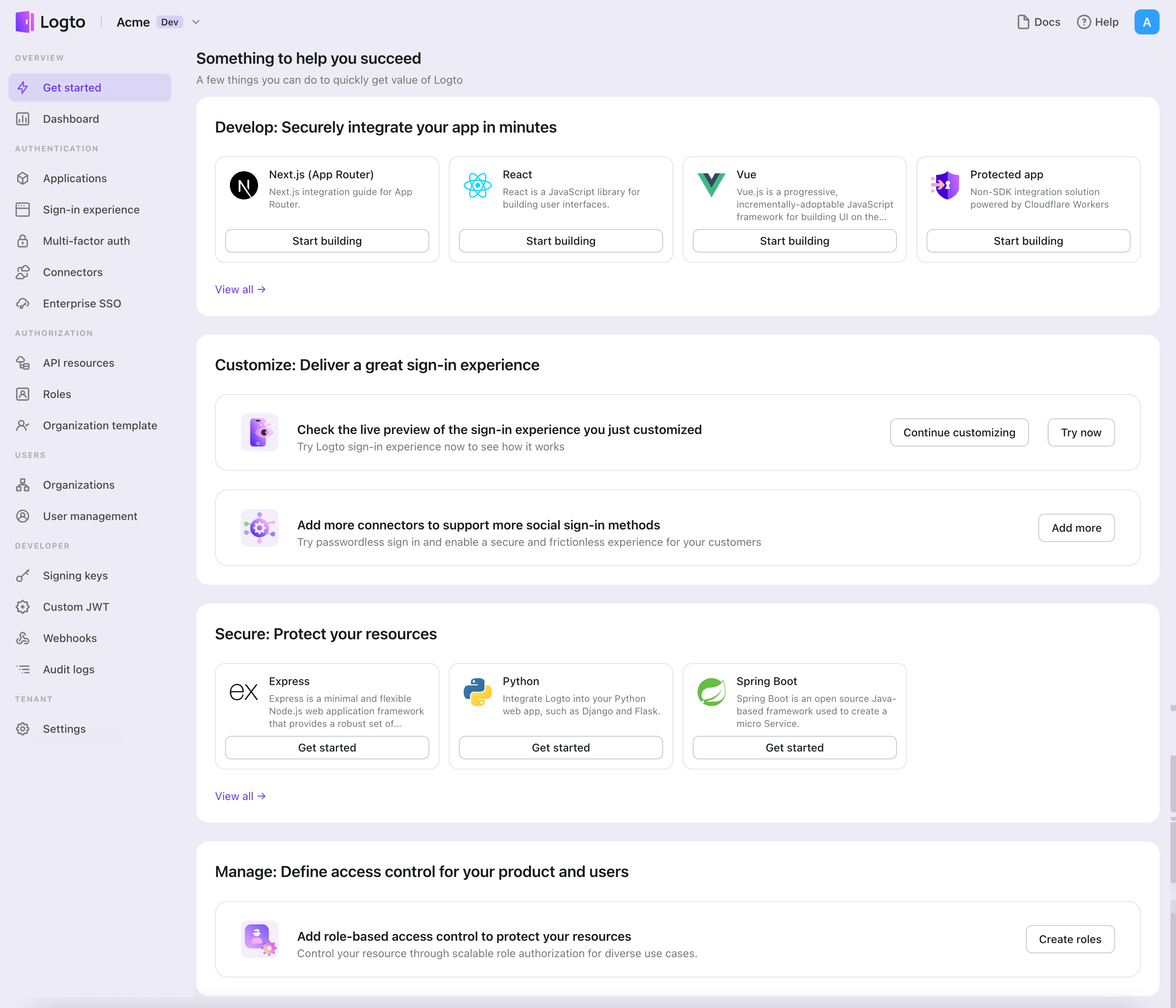

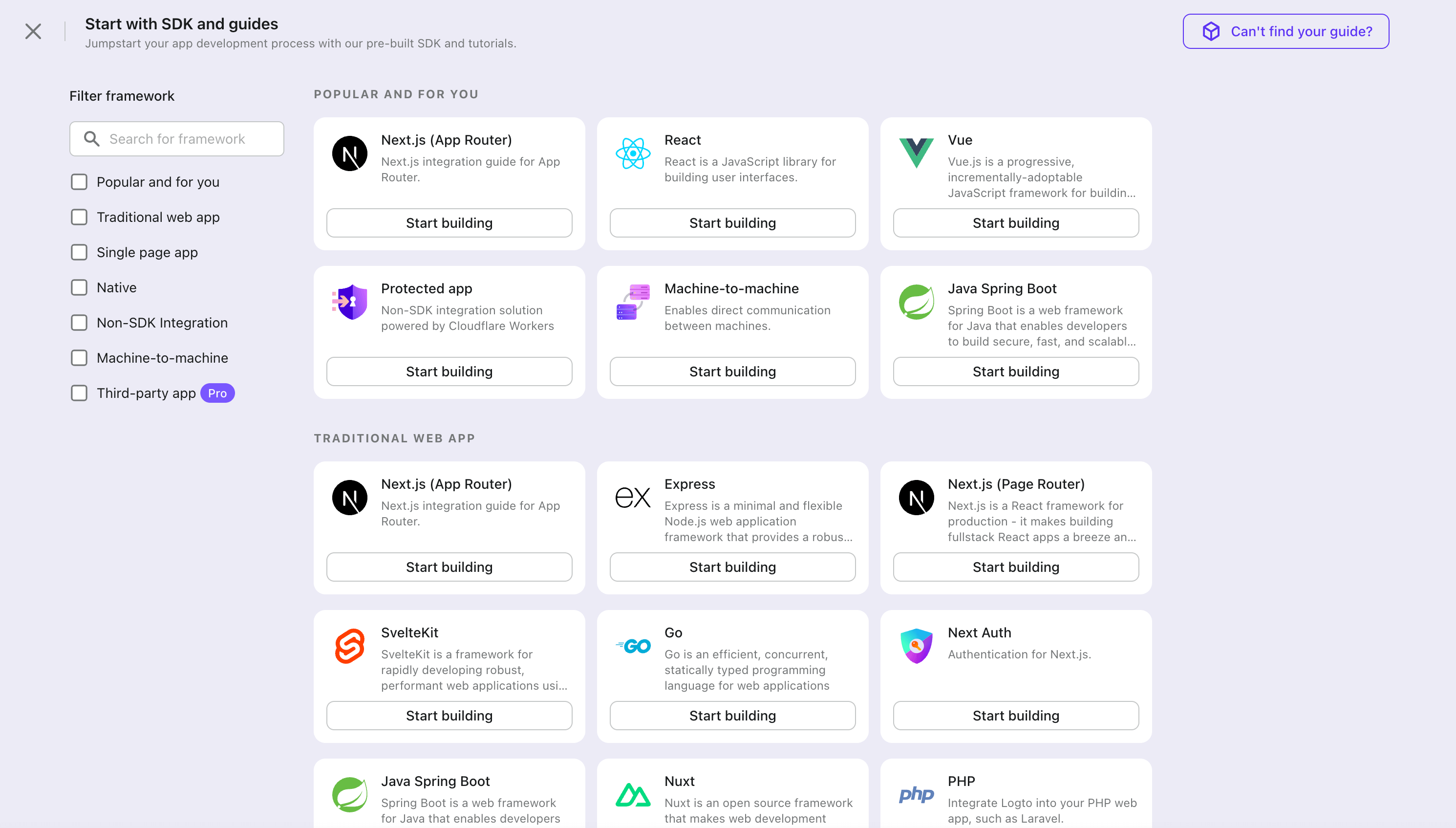

- Ouvrez la Logto Console. Dans la section "Get started", cliquez sur le lien "View all" pour ouvrir la liste des frameworks d'application. Alternativement, vous pouvez naviguer vers Logto Console > Applications, et cliquer sur le bouton "Create application".

- Dans la fenêtre modale qui s'ouvre, cliquez sur la section "Native app" ou filtrez tous les frameworks "Native app" disponibles en utilisant les cases à cocher de filtre rapide à gauche. Cliquez sur la carte du framework "Flutter" pour commencer à créer votre application.

- Entrez le nom de l'application, par exemple, "Bookstore", et cliquez sur "Create application".

🎉 Ta-da ! Vous venez de créer votre première application dans Logto. Vous verrez une page de félicitations qui inclut un guide d'intégration détaillé. Suivez le guide pour voir quelle sera l'expérience dans votre application.

Intégrer le SDK Flutter

- Le package SDK est disponible sur pub.dev et le répertoire GitHub de Logto.

- Le projet d'exemple est construit en utilisant Flutter material. Vous pouvez le trouver sur pub.dev.

- Ce SDK est compatible avec les applications Flutter sur les plateformes iOS, Android et Web. La compatibilité avec d'autres plateformes n'a pas été testée.

Installation

- pub.dev

- GitHub

Vous pouvez installer le logto_dart_sdk package directement en utilisant le gestionnaire de paquets pub. Exécutez la commande suivante à la racine de votre projet :

flutter pub add logto_dart_sdk

Ou ajoutez ce qui suit à votre fichier pubspec.yaml :

dependencies:

logto_dart_sdk: ^3.0.0

Puis exécutez :

flutter pub get

Si vous préférez forker votre propre version du SDK, vous pouvez cloner le dépôt directement depuis GitHub.

git clone https://github.com/logto-io/dart

Dépendance et configurations

Compatibilité des versions SDK

| Version Logto SDK | Version Dart SDK | Compatible avec Dart 3.0 |

|---|---|---|

| < 2.0.0 | >= 2.17.6 < 3.0.0 | false |

| >= 2.0.0 < 3.0.0 | >= 3.0.0 | true |

| >= 3.0.0 | >= 3.6.0 | true |

Configuration de flutter_secure_storage

Sous le capot, ce SDK utilise flutter_secure_storage pour implémenter le stockage sécurisé persistant de jetons multiplateforme.

- Keychain est utilisé pour iOS

- Le chiffrement AES est utilisé pour Android.

Configurer la version Android

Définissez android:minSdkVersion à >= 18 dans le fichier android/app/build.gradle de votre projet.

android {

...

defaultConfig {

...

minSdkVersion 18

...

}

}

Désactiver la sauvegarde automatique sur Android

Par défaut, Android sauvegarde les données sur Google Drive. Cela peut provoquer l'exception java.security.InvalidKeyException:Failed à déballer la clé. Pour éviter cela,

-

Pour désactiver la sauvegarde automatique, allez dans le fichier manifeste de votre application et définissez les attributs

android:allowBackupetandroid:fullBackupContentàfalse.AndroidManifest.xml<manifest ... >

...

<application

android:allowBackup="false"

android:fullBackupContent="false"

...

>

...

</application>

</manifest> -

Exclure

sharedprefsdeFlutterSecureStorage.Si vous devez conserver

android:fullBackupContentpour votre application plutôt que de le désactiver, vous pouvez exclure le répertoiresharedprefsde la sauvegarde. Voir plus de détails dans la documentation Android.Dans votre fichier AndroidManifest.xml, ajoutez l'attribut android:fullBackupContent à l'élément

<application>, comme montré dans l'exemple suivant. Cet attribut pointe vers un fichier XML qui contient les règles de sauvegarde.AndroidManifest.xml<application ...

android:fullBackupContent="@xml/backup_rules">

</application>Créez un fichier XML appelé

@xml/backup_rulesdans le répertoireres/xml/. Dans ce fichier, ajoutez des règles avec les éléments<include>et<exclude>. L'exemple suivant sauvegarde toutes les préférences partagées sauf device.xml :@xml/backup_rules<?xml version="1.0" encoding="utf-8"?>

<full-backup-content>

<exclude domain="sharedpref" path="FlutterSecureStorage"/>

</full-backup-content>

Veuillez consulter flutter_secure_storage pour plus de détails.

Configuration de flutter_web_auth_2

En coulisses, ce SDK utilise flutter_web_auth_2 pour authentifier les utilisateurs avec Logto. Ce package fournit un moyen simple d'authentifier les utilisateurs avec Logto en utilisant le webview système ou le navigateur.

Ce plugin utilise ASWebAuthenticationSession sur iOS 12+ et macOS 10.15+, SFAuthenticationSession sur iOS 11, Chrome Custom Tabs sur Android et ouvre une nouvelle fenêtre sur le Web.

-

iOS : Aucune configuration supplémentaire requise

-

Android : Enregistrer l'URL de rappel sur Android

Afin de capturer l'URL de rappel depuis la page de connexion de Logto, vous devrez enregistrer votre redirectUri de connexion dans votre fichier

AndroidManifest.xml.AndroidManifest.xml<manifest>

<application>

<activity

android:name="com.linusu.flutter_web_auth_2.CallbackActivity"

android:exported="true">

<intent-filter android:label="flutter_web_auth_2">

<action android:name="android.intent.action.VIEW" />

<category android:name="android.intent.category.DEFAULT" />

<category android:name="android.intent.category.BROWSABLE" />

<data android:scheme="YOUR_CALLBACK_URL_SCHEME_HERE" />

</intent-filter>

</activity>

</application>

</manifest> -

Navigateur Web : Créer un point de terminaison pour gérer l'URL de rappel

Si vous utilisez la plateforme web, vous devez créer un point de terminaison pour gérer l'URL de rappel et la renvoyer à l'application en utilisant l'API

postMessage.callback.html<!doctype html>

<title>Authentification terminée</title>

<p>

L'authentification est terminée. Si cela ne se produit pas automatiquement, veuillez fermer la

fenêtre.

</p>

<script>

function postAuthenticationMessage() {

const message = {

'flutter-web-auth-2': window.location.href,

};

if (window.opener) {

window.opener.postMessage(message, window.location.origin);

window.close();

} else if (window.parent && window.parent !== window) {

window.parent.postMessage(message, window.location.origin);

} else {

localStorage.setItem('flutter-web-auth-2', window.location.href);

window.close();

}

}

postAuthenticationMessage();

</script>

Veuillez consulter le guide de configuration dans le package flutter_web_auth_2 pour plus de détails.

Intégration

Initialiser LogtoClient

Importez le package logto_dart_sdk et initialisez l'instance LogtoClient à la racine de votre application.

import 'package:logto_dart_sdk/logto_dart_sdk.dart';

import 'package:http/http.dart' as http;

void main() async {

WidgetsFlutterBinding.ensureInitialized();

runApp(const MyApp());

}

class MyApp extends StatelessWidget {

const MyApp({Key? key}) : super(key: key);

Widget build(BuildContext context) {

return const MaterialApp(

title: 'Flutter Demo',

home: MyHomePage(title: 'Logto Demo Home Page'),

);

}

}

class MyHomePage extends StatefulWidget {

const MyHomePage({Key? key, required this.title}) : super(key: key);

final String title;

State<MyHomePage> createState() => _MyHomePageState();

}

class _MyHomePageState extends State<MyHomePage> {

late LogtoClient logtoClient;

void render() {

// changement d'état

}

// LogtoConfig

final logtoConfig = const LogtoConfig(

endpoint: "<your-logto-endpoint>",

appId: "<your-app-id>"

);

void _init() {

logtoClient = LogtoClient(

config: logtoConfig,

httpClient: http.Client(), // Client http optionnel

);

render();

}

void initState() {

super.initState();

_init();

}

// ...

}

Implémenter la connexion

Avant de plonger dans les détails, voici un aperçu rapide de l'Expérience utilisateur. Le processus de connexion peut être simplifié comme suit :

- Votre application lance la méthode de connexion.

- L'utilisateur est redirigé vers la page de connexion Logto. Pour les applications natives, le navigateur système est ouvert.

- L'utilisateur se connecte et est redirigé vers votre application (configurée comme l'URI de redirection).

Concernant la connexion basée sur la redirection

- Ce processus d'authentification (Authentication) suit le protocole OpenID Connect (OIDC), et Logto applique des mesures de sécurité strictes pour protéger la connexion utilisateur.

- Si vous avez plusieurs applications, vous pouvez utiliser le même fournisseur d’identité (Logto). Une fois que l'utilisateur se connecte à une application, Logto complétera automatiquement le processus de connexion lorsque l'utilisateur accède à une autre application.

Pour en savoir plus sur la logique et les avantages de la connexion basée sur la redirection, consultez Expérience de connexion Logto expliquée.

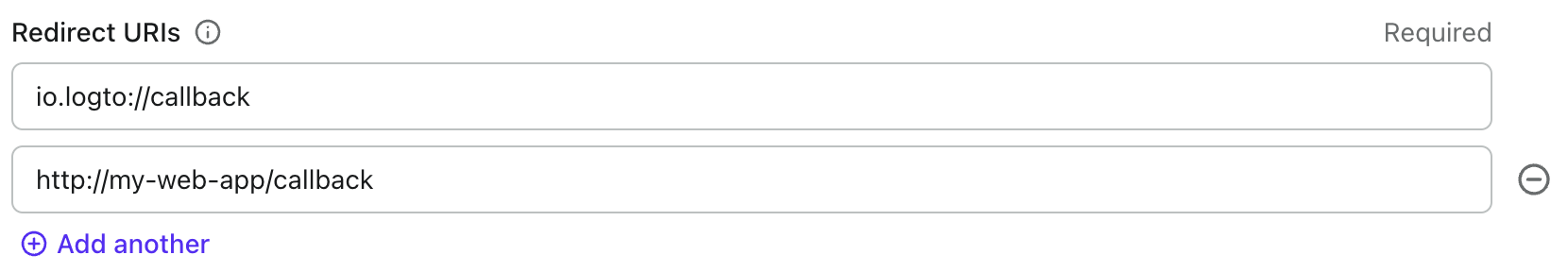

Avant de commencer, vous devez ajouter un URI de redirection dans la console d'administration pour votre application.

Passons à la page des détails de l'application de Logto Console. Ajoutez une URI de redirection io.logto://callback et cliquez sur "Enregistrer les modifications".

- Pour iOS, le schéma d'URI de redirection n'a pas vraiment d'importance puisque la classe

ASWebAuthenticationSessionécoutera l'URI de redirection, qu'il soit enregistré ou non. - Pour Android, le schéma d'URI de redirection doit être enregistré dans le fichier

AndroidManifest.xml.

Une fois l'URI de redirection configuré, nous ajoutons un bouton de connexion à votre page, qui appellera l'API logtoClient.signIn pour invoquer le flux de connexion Logto :

class _MyHomePageState extends State<MyHomePage> {

// ...

final redirectUri = 'io.logto://callback';

Widget build(BuildContext context) {

// ...

Widget signInButton = TextButton(

onPressed: () async {

await logtoClient.signIn(redirectUri);

render();

},

child: const Text('Sign In'),

);

return Scaffold(

appBar: AppBar(

title: Text(widget.title),

),

body: Center(

child: Column(

mainAxisAlignment: MainAxisAlignment.center,

children: <Widget>[

SelectableText('My Demo App'),

signInButton,

],

),

),

);

}

}

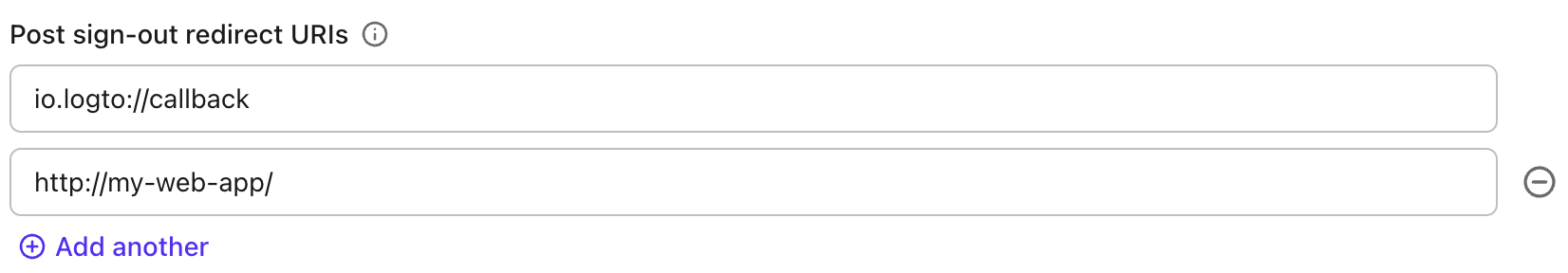

Implémenter la déconnexion

Passons à la page des détails de l'application de Logto Console. Ajoutez un URI de redirection

après déconnexion io.logto://callback et cliquez sur "Enregistrer les

modifications".

L'URI de redirection après déconnexion est un concept d' OAuth 2.0 qui implique l'emplacement où rediriger après la déconnexion.

Ajoutons maintenant un bouton de déconnexion sur la page principale pour que les utilisateurs puissent se déconnecter de votre application.

class _MyHomePageState extends State<MyHomePage> {

// ...

final postSignOutRedirectUri = 'io.logto//home';

Widget build(BuildContext context) {

// ...

Widget signOutButton = TextButton(

onPressed: () async {

await logtoClient.signOut(postSignOutRedirectUri);

render();

},

child: const Text('Sign Out'),

);

return Scaffold(

appBar: AppBar(

title: Text(widget.title),

),

body: Center(

child: Column(

mainAxisAlignment: MainAxisAlignment.center,

children: <Widget>[

SelectableText('My Demo App'),

signInButton,

signOutButton,

],

),

),

);

}

}

Gérer le statut d'authentification

Logto SDK fournit une méthode asynchrone pour vérifier le statut d'authentification. La méthode est logtoClient.isAuthenticated. La méthode retourne une valeur booléenne, true si l'utilisateur est authentifié, sinon false.

Dans l'exemple, nous rendons conditionnellement les boutons de connexion et de déconnexion en fonction du statut d'authentification. Mettons maintenant à jour la méthode render dans notre Widget pour gérer le changement d'état :

class _MyHomePageState extends State<MyHomePage> {

// ...

bool? isAuthenticated = false;

void render() {

setState(() async {

isAuthenticated = await logtoClient.isAuthenticated;

});

}

Widget build(BuildContext context) {

// ...

return Scaffold(

appBar: AppBar(

title: Text(widget.title),

),

body: Center(

child: Column(

mainAxisAlignment: MainAxisAlignment.center,

children: <Widget>[

SelectableText('My Demo App'),

isAuthenticated == true ? signOutButton : signInButton,

],

),

),

);

}

}

Point de contrôle : Testez votre application

Maintenant, vous pouvez tester votre application :

- Exécutez votre application, vous verrez le bouton de connexion.

- Cliquez sur le bouton de connexion, le SDK initiera le processus de connexion et vous redirigera vers la page de connexion Logto.

- Après vous être connecté, vous serez redirigé vers votre application et verrez le bouton de déconnexion.

- Cliquez sur le bouton de déconnexion pour effacer le stockage des jetons et vous déconnecter.

Ajouter le connecteur Azure AD

Pour activer une connexion rapide et améliorer la conversion des utilisateurs, connectez-vous avec Flutter en tant que fournisseur d’identité (IdP). Le connecteur social Logto vous aide à établir cette connexion en quelques minutes en permettant plusieurs entrées de paramètres.

Pour ajouter un connecteur social, suivez simplement ces étapes :

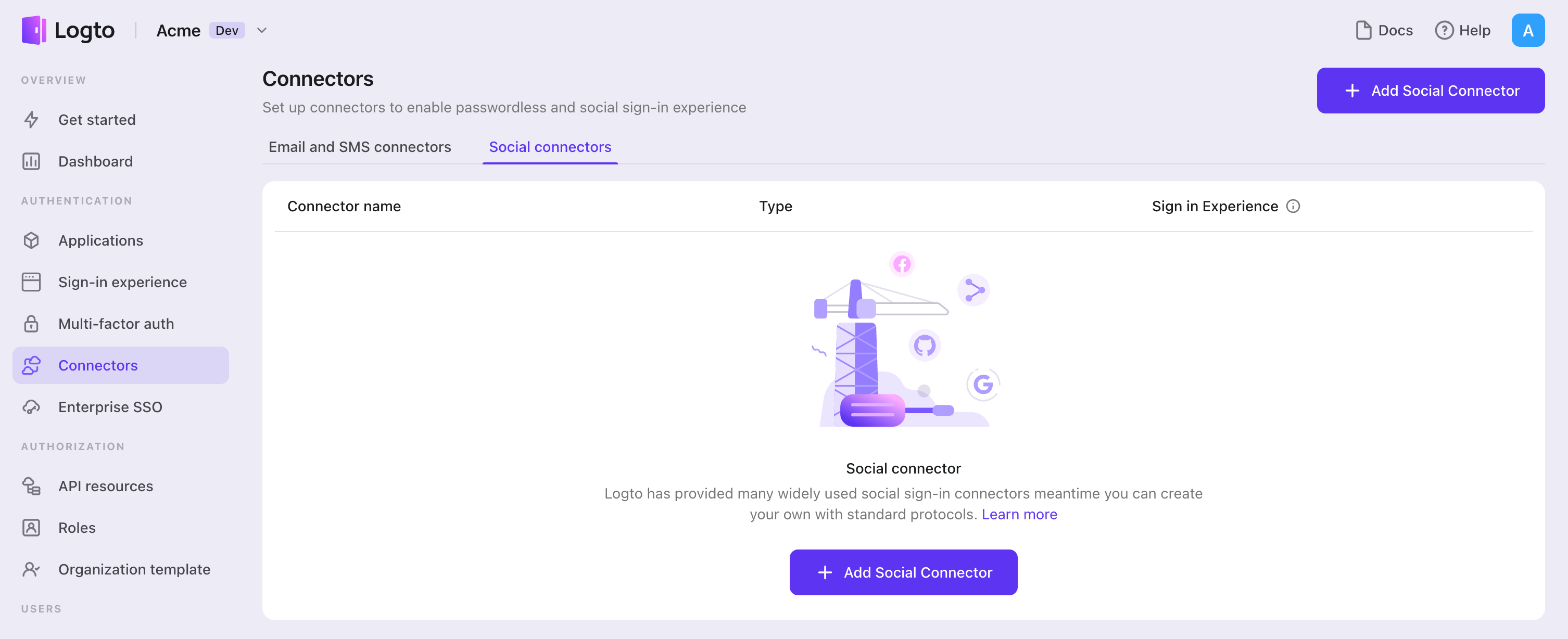

- Accédez à Console > Connectors > Social Connectors.

- Cliquez sur "Add social connector" et sélectionnez "Azure AD".

- Suivez le guide README et complétez les champs requis et personnalisez les paramètres.

Si vous suivez le guide du connecteur sur place, vous pouvez passer à la section suivante.

Configurer Azure AD

Configurer Microsoft Azure AD dans le portail Azure

- Visitez le portail Azure et connectez-vous avec votre compte Azure. Vous devez avoir un abonnement actif pour accéder à Microsoft Azure AD.

- Cliquez sur Azure Active Directory parmi les services proposés, puis cliquez sur App Registrations dans le menu de gauche.

- Cliquez sur New Registration en haut, entrez une description, sélectionnez votre type d'accès et ajoutez votre URI de redirection, qui redirigera l'utilisateur vers l'application après la connexion. Dans notre cas, ce sera

${your_logto_endpoint}/callback/${connector_id}. Par exemple,https://foo.logto.app/callback/${connector_id}. Leconnector_idpeut également être trouvé sur la barre supérieure de la page des détails du connecteur dans la Logto Admin Console. Vous pouvez copier l'URI de rappeldans la section de configuration. - Sélectionnez Web comme plateforme.

Remplir la configuration dans Logto

| Nom | Type |

|---|---|

| clientId | string |

| clientSecret | string |

| tenantId | string |

| cloudInstance | string |

ID client

Vous pouvez trouver l'ID d'application (client) dans la section Aperçu de votre nouvelle application créée dans le portail Azure.

Secret client

- Dans votre nouvelle application créée, cliquez sur Certificates & Secrets pour obtenir un secret client, puis cliquez sur New client secret en haut.

- Entrez une description et une expiration.

- Cela affichera votre secret client une seule fois. Remplissez la valeur dans la configuration du connecteur Logto et enregistrez-la dans un endroit sécurisé.

Instance Cloud

Habituellement, c'est https://login.microsoftonline.com/. Consultez les points de terminaison d'authentification Azure AD pour plus d'informations.

ID de locataire

Logto utilisera ce champ pour construire les points de terminaison d'autorisation. Cette valeur dépend du type d'accès que vous avez sélectionné lors de la création de l'application dans le portail Azure.

- Si vous sélectionnez Comptes dans ce répertoire organisationnel uniquement pour le type d'accès, vous devez entrer votre {TenantID}. Vous pouvez trouver l'ID de locataire dans la section Aperçu de votre Azure Active Directory.

- Si vous sélectionnez Comptes dans n'importe quel répertoire organisationnel pour le type d'accès, vous devez entrer organizations.

- Si vous sélectionnez Comptes dans n'importe quel répertoire organisationnel ou comptes Microsoft personnels pour le type d'accès, vous devez entrer common.

- Si vous sélectionnez Comptes Microsoft personnels uniquement pour le type d'accès, vous devez entrer consumers.

Enregistrer votre configuration

Vérifiez que vous avez rempli les valeurs nécessaires dans la zone de configuration du connecteur Logto. Cliquez sur "Enregistrer et terminer" (ou "Enregistrer les modifications") et le connecteur Azure AD devrait être disponible maintenant.

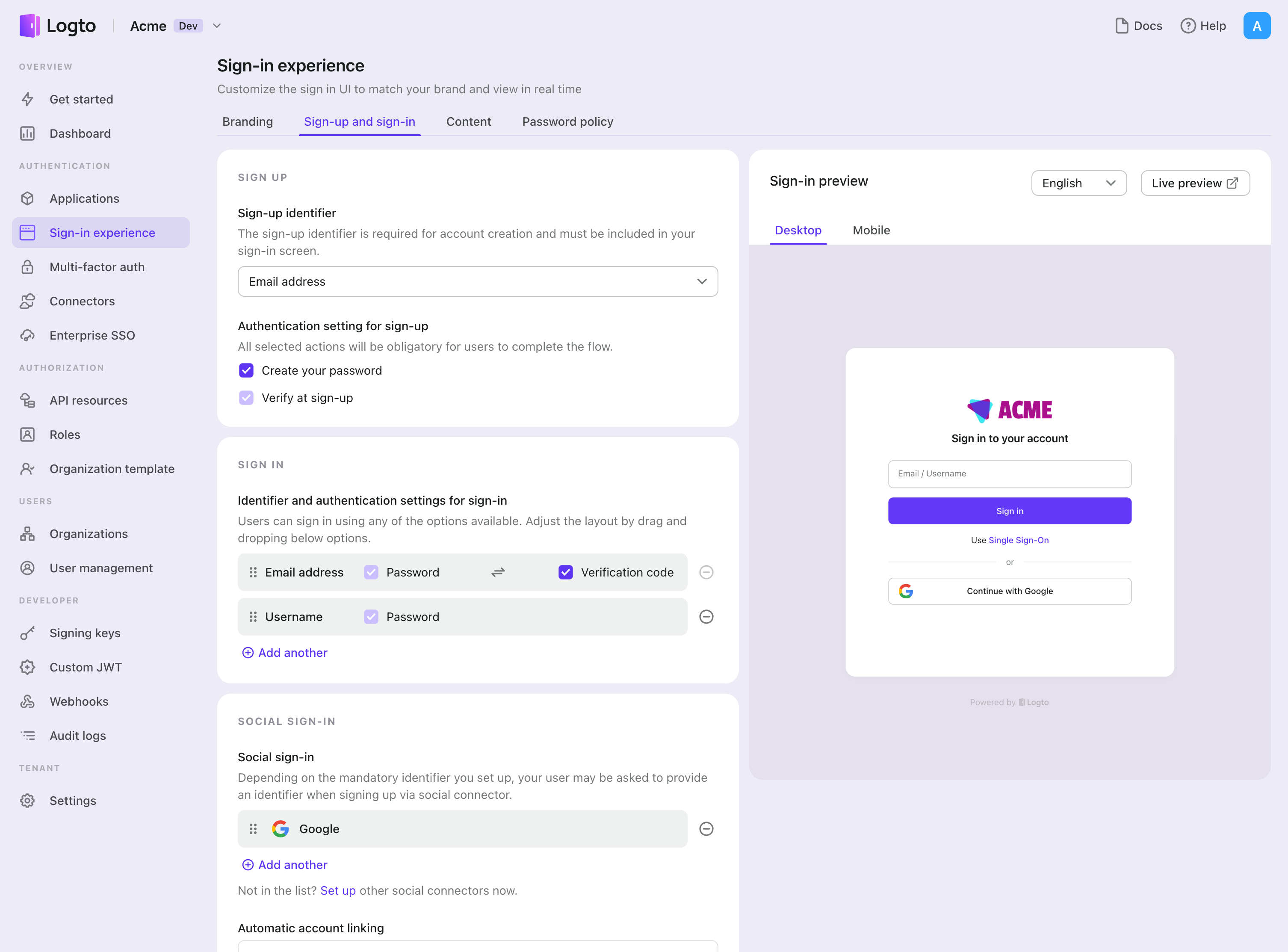

Activer le connecteur Azure AD dans l'Expérience de connexion

Une fois que vous avez créé un connecteur social avec succès, vous pouvez l'activer en tant que bouton "Continuer avec Azure AD" dans l'Expérience de connexion.

- Accédez à Console > Expérience de connexion > Inscription et connexion.

- (Facultatif) Choisissez "Non applicable" pour l'identifiant d'inscription si vous avez besoin uniquement de la connexion sociale.

- Ajoutez le connecteur Azure AD configuré à la section "Connexion sociale".

Tests et validation

Retournez à votre application Flutter. Vous devriez maintenant pouvoir vous connecter avec Azure AD. Profitez-en !

Lectures complémentaires

Flux des utilisateurs finaux : Logto fournit des flux d'authentification prêts à l'emploi, y compris l'authentification multi-facteurs (MFA) et le SSO d’entreprise, ainsi que des API puissantes pour une mise en œuvre flexible des paramètres de compte, de la vérification de sécurité et de l'expérience multi-locataire.

Autorisation : L'autorisation définit les actions qu'un utilisateur peut effectuer ou les ressources auxquelles il peut accéder après avoir été authentifié. Découvrez comment protéger votre API pour les applications natives et monopages et mettre en œuvre le contrôle d’accès basé sur les rôles (RBAC).

Organisations : Particulièrement efficace dans les applications SaaS multi-locataires et B2B, la fonctionnalité d'organisation permet la création de locataires, la gestion des membres, le RBAC au niveau de l'organisation et l'approvisionnement juste-à-temps.

Série IAM client : Nos articles de blog en série sur la gestion des identités et des accès des clients (ou consommateurs), des sujets de base aux sujets avancés et au-delà.