Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de SAML (autenticación de usuario) con Go y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de Go.

- Una cuenta de SAML utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

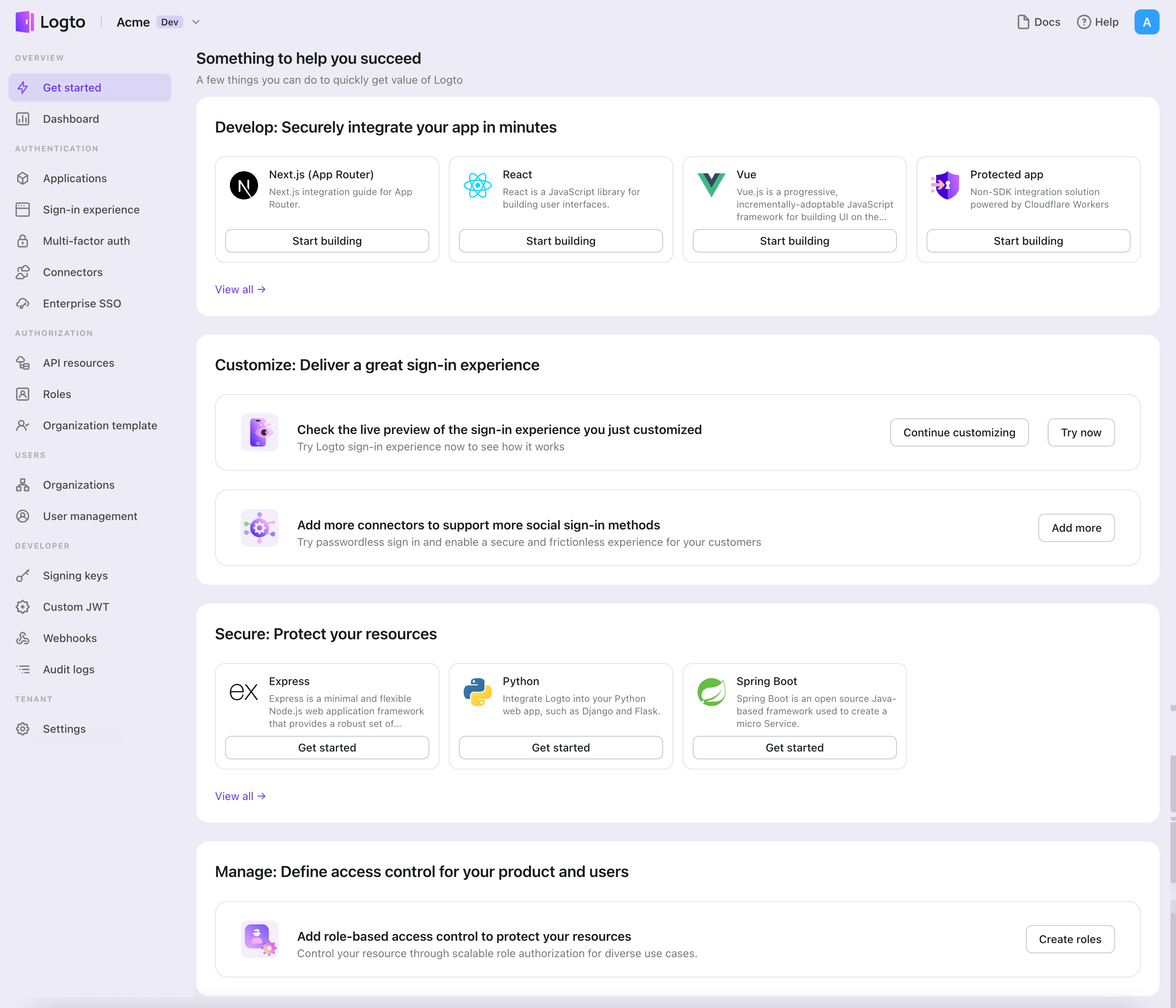

Para crear tu aplicación Traditional web, simplemente sigue estos pasos:

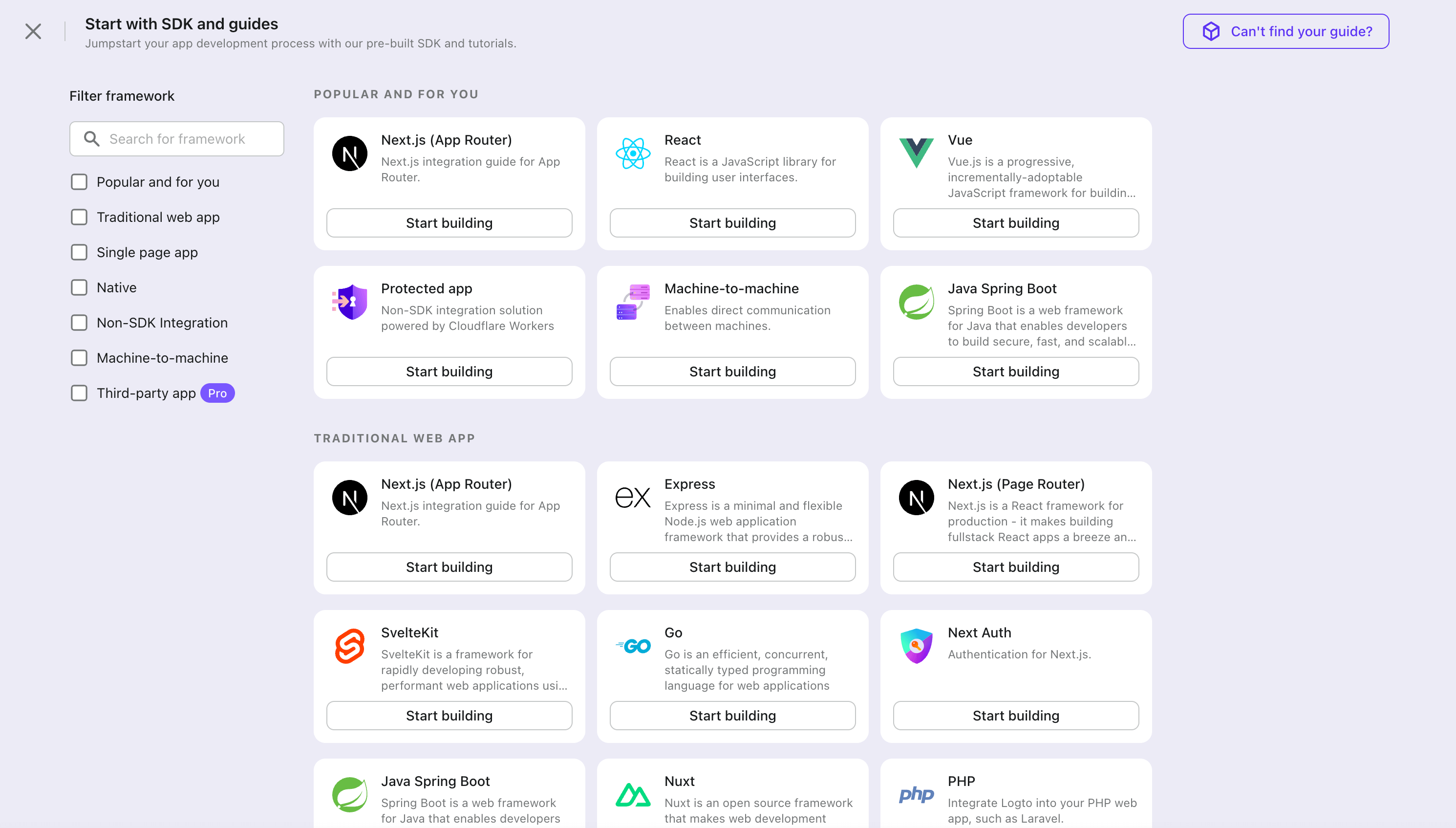

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Traditional web" o filtra todos los marcos "Traditional web" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco "Go" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar el SDK de Go

- La siguiente demostración está construida sobre el Gin Web Framework. También puedes integrar Logto en otros frameworks siguiendo los mismos pasos.

- El proyecto de ejemplo en Go está disponible en nuestro repositorio de Go SDK.

Instalación

Ejecuta en el directorio raíz del proyecto:

go get github.com/logto-io/go

Añade el paquete github.com/logto-io/go/client a tu código de aplicación:

// main.go

package main

import (

"github.com/gin-gonic/gin"

// Añadir dependencia

"github.com/logto-io/go/client"

)

func main() {

router := gin.Default()

router.GET("/", func(c *gin.Context) {

c.String(200, "¡Hola Logto!")

})

router.Run(":3000")

}

Crear un almacenamiento de sesión

En las aplicaciones web tradicionales, la información de autenticación del usuario se almacenará en la sesión del usuario.

El SDK de Logto proporciona una interfaz Storage, puedes implementar un adaptador Storage basado en tu framework web para que el SDK de Logto pueda almacenar la información de autenticación del usuario en la sesión.

NO recomendamos usar sesiones basadas en cookies, ya que la información de autenticación del usuario almacenada por Logto puede exceder el límite de tamaño de las cookies. En este ejemplo, usamos sesiones basadas en memoria. Puedes usar Redis, MongoDB y otras tecnologías en producción para almacenar sesiones según sea necesario.

El tipo Storage en el SDK de Logto es el siguiente:

package client

type Storage interface {

GetItem(key string) string

SetItem(key, value string)

}

Usamos el middleware github.com/gin-contrib/sessions como ejemplo para demostrar este proceso.

Aplica el middleware a la aplicación, para que podamos obtener la sesión del usuario mediante el contexto de la solicitud del usuario en el manejador de rutas:

package main

import (

"github.com/gin-contrib/sessions"

"github.com/gin-contrib/sessions/memstore"

"github.com/gin-gonic/gin"

"github.com/logto-io/go/client"

)

func main() {

router := gin.Default()

// Usamos sesiones basadas en memoria en este ejemplo

store := memstore.NewStore([]byte("tu secreto de sesión"))

router.Use(sessions.Sessions("logto-session", store))

router.GET("/", func(ctx *gin.Context) {

// Obtener la sesión del usuario

session := sessions.Default(ctx)

// ...

ctx.String(200, "¡Hola Logto!")

})

router.Run(":3000")

}

Crea un archivo session_storage.go, define un SessionStorage e implementa las interfaces Storage del SDK de Logto:

package main

import (

"github.com/gin-contrib/sessions"

)

type SessionStorage struct {

session sessions.Session

}

func (storage *SessionStorage) GetItem(key string) string {

value := storage.session.Get(key)

if value == nil {

return ""

}

return value.(string)

}

func (storage *SessionStorage) SetItem(key, value string) {

storage.session.Set(key, value)

storage.session.Save()

}

Ahora, en el manejador de rutas, puedes crear un almacenamiento de sesión para Logto:

session := sessions.Default(ctx)

sessionStorage := &SessionStorage{session: session}

Iniciar LogtoClient

Primero, crea una configuración de Logto:

func main() {

// ...

logtoConfig := &client.LogtoConfig{

Endpoint: "<your-logto-endpoint>", // Ej. http://localhost:3001

AppId: "<your-application-id>",

AppSecret: "<your-application-secret>",

}

// ...

}

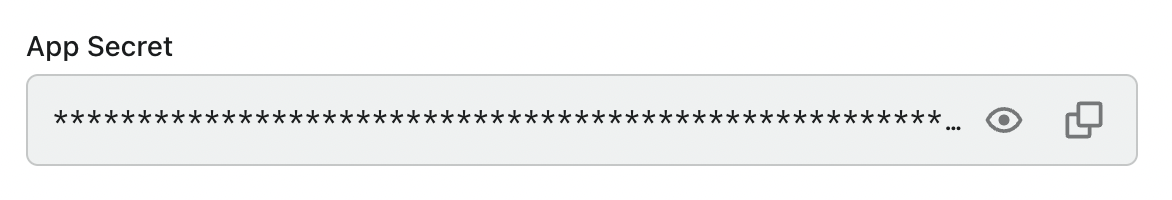

Puedes encontrar y copiar el "App Secret" desde la página de detalles de la aplicación en la Consola de Administración:

Luego, puedes crear un LogtoClient para cada solicitud de usuario con la configuración de Logto anterior:

func main() {

// ...

router.GET("/", func(ctx *gin.Context) {

// Crear LogtoClient

session := sessions.Default(ctx)

logtoClient := client.NewLogtoClient(

logtoConfig,

&SessionStorage{session: session},

)

// Usar Logto para controlar el contenido de la página de inicio

authState := "No estás conectado a este sitio web. :("

if logtoClient.IsAuthenticated() {

authState = "¡Estás conectado a este sitio web! :)"

}

homePage := `<h1>Hola Logto</h1>` +

"<div>" + authState + "</div>"

ctx.Data(http.StatusOK, "text/html; charset=utf-8", []byte(homePage))

})

// ...

}

Implementar la ruta de inicio de sesión

Después de que el URI de redirección esté configurado, añadimos una ruta sign-in para manejar la solicitud de inicio de sesión y también añadimos un enlace de inicio de sesión en la página de inicio:

func main() {

// ...

// Añadir un enlace para realizar una solicitud de inicio de sesión en la página de inicio

router.GET("/", func(ctx *gin.Context) {

// ...

homePage := `<h1>Hello Logto</h1>` +

"<div>" + authState + "</div>" +

// Añadir enlace

`<div><a href="/sign-in">Sign In</a></div>`

ctx.Data(http.StatusOK, "text/html; charset=utf-8", []byte(homePage))

})

// Añadir una ruta para manejar las solicitudes de inicio de sesión

router.GET("/sign-in", func(ctx *gin.Context) {

session := sessions.Default(ctx)

logtoClient := client.NewLogtoClient(

logtoConfig,

&SessionStorage{session: session},

)

// La solicitud de inicio de sesión es manejada por Logto.

// El usuario será redirigido al URI de redirección al iniciar sesión.

signInUri, err := logtoClient.SignIn("http://localhost:3000/callback")

if err != nil {

ctx.String(http.StatusInternalServerError, err.Error())

return

}

// Redirigir al usuario a la página de inicio de sesión de Logto.

ctx.Redirect(http.StatusTemporaryRedirect, signInUri)

})

// ...

}

Ahora, cuando tu usuario visite http://localhost:3000/sign-in, será redirigido a la página de inicio de sesión de Logto.

Implementar la ruta de callback

Cuando el usuario inicia sesión con éxito en la página de inicio de sesión de Logto, Logto redirigirá al usuario al URI de redirección.

Dado que el URI de redirección es http://localhost:3000/callback, añadimos la ruta /callback para manejar el callback después de iniciar sesión.

func main() {

// ...

// Añadir una ruta para manejar las solicitudes de callback de inicio de sesión

router.GET("/callback", func(ctx *gin.Context) {

session := sessions.Default(ctx)

logtoClient := client.NewLogtoClient(

logtoConfig,

&SessionStorage{session: session},

)

// La solicitud de callback de inicio de sesión es manejada por Logto

err := logtoClient.HandleSignInCallback(ctx.Request)

if err != nil {

ctx.String(http.StatusInternalServerError, err.Error())

return

}

// Saltar a la página especificada por el desarrollador.

// Este ejemplo lleva al usuario de vuelta a la página de inicio.

ctx.Redirect(http.StatusTemporaryRedirect, "/")

})

// ...

}

Implementar la ruta de cierre de sesión

Similar al flujo de inicio de sesión, cuando el usuario cierra sesión, Logto redirigirá al usuario al URI de redirección posterior al cierre de sesión.

Ahora, agreguemos la ruta sign-out para manejar la solicitud de cierre de sesión y también agreguemos un enlace de cierre de sesión en la página de inicio:

func main() {

// ...

// Agregar un enlace para realizar una solicitud de cierre de sesión en la página de inicio

router.GET("/", func(ctx *gin.Context) {

// ...

homePage := `<h1>Hello Logto</h1>` +

"<div>" + authState + "</div>" +

`<div><a href="/sign-in">Sign In</a></div>` +

// Agregar enlace

`<div><a href="/sign-out">Sign Out</a></div>`

ctx.Data(http.StatusOK, "text/html; charset=utf-8", []byte(homePage))

})

// Agregar una ruta para manejar solicitudes de cierre de sesión

router.GET("/sign-out", func(ctx *gin.Context) {

session := sessions.Default(ctx)

logtoClient := client.NewLogtoClient(

logtoConfig,

&SessionStorage{session: session},

)

// La solicitud de cierre de sesión es manejada por Logto.

// El usuario será redirigido al URI de redirección posterior al cierre de sesión al cerrar sesión.

signOutUri, signOutErr := logtoClient.SignOut("http://localhost:3000")

if signOutErr != nil {

ctx.String(http.StatusOK, signOutErr.Error())

return

}

ctx.Redirect(http.StatusTemporaryRedirect, signOutUri)

})

// ...

}

Después de que el usuario realice una solicitud de cierre de sesión, Logto borrará toda la información de autenticación del usuario en la sesión.

Punto de control: Prueba tu aplicación

Ahora, puedes probar tu aplicación:

- Ejecuta tu aplicación, verás el botón de inicio de sesión.

- Haz clic en el botón de inicio de sesión, el SDK iniciará el proceso de inicio de sesión y te redirigirá a la página de inicio de sesión de Logto.

- Después de iniciar sesión, serás redirigido de vuelta a tu aplicación y verás el botón de cierre de sesión.

- Haz clic en el botón de cierre de sesión para limpiar el almacenamiento de tokens y cerrar sesión.

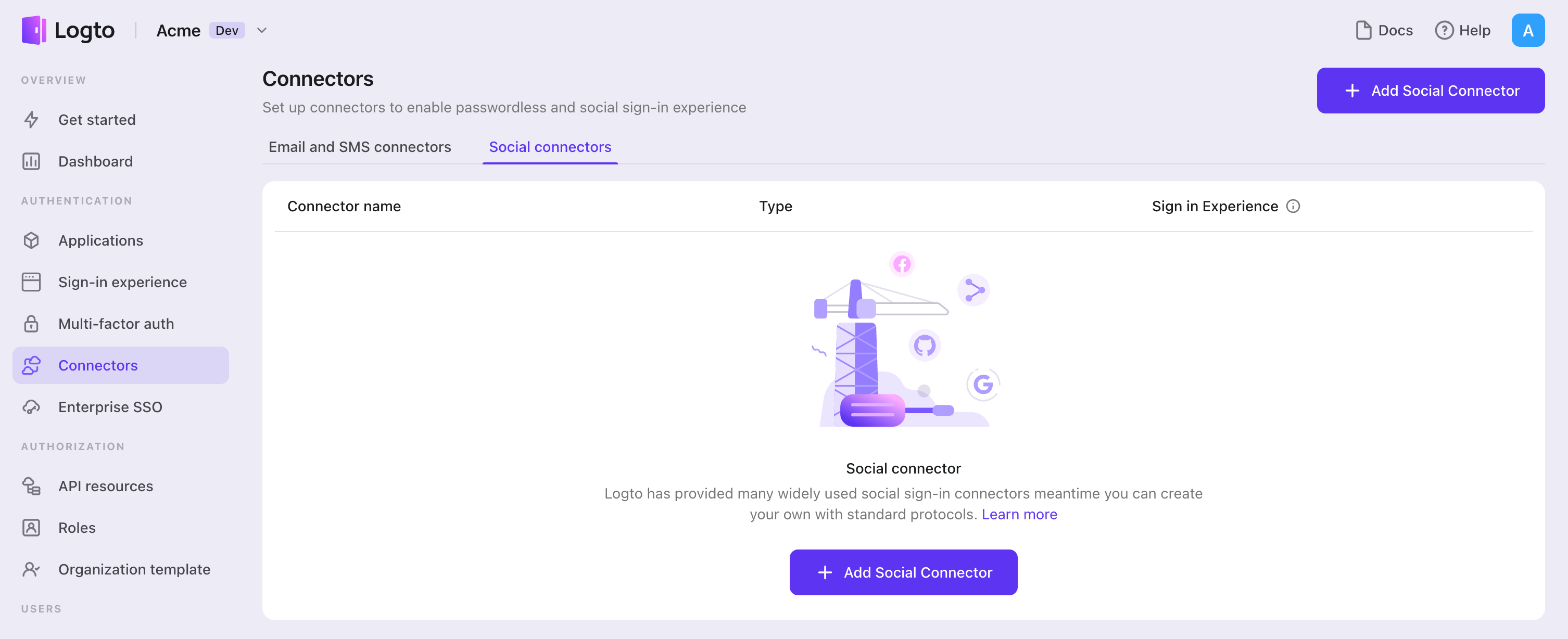

Añadir el conector SAML

Para habilitar un inicio de sesión rápido y mejorar la conversión de usuarios, conéctate con Go como un proveedor de identidad (IdP). El conector social de Logto te ayuda a establecer esta conexión en minutos permitiendo la entrada de varios parámetros.

Para añadir un conector social, simplemente sigue estos pasos:

- Navega a Console > Connectors > Social Connectors.

- Haz clic en "Add social connector" y selecciona "SAML".

- Sigue la guía README y completa los campos requeridos y personaliza la configuración.

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configura Aplicación SAML estándar

Crear cuenta de IdP social y registrar aplicación SAML (IdP)

Vamos a revisar las configuraciones del conector SAML.

Antes de comenzar, puedes ir a un proveedor de identidad social que soporte el protocolo SAML y crear tu propia cuenta. Okta, OneLogin, Salesforce y algunas otras plataformas soportan autenticación basada en el protocolo SAML.

Si tu IdP requiere el cifrado de la aserción SAML y la recepción de solicitudes de autenticación firmadas, debes generar tu clave privada y el certificado correspondiente usando el algoritmo RSA. Guarda la clave privada para el uso de tu SP y sube el certificado al IdP.

También necesitas configurar la URL de ACS (Assertion Consumer Service) como ${your_logto_origin}/api/authn/saml/${connector_id} para manejar la aserción SAML del IdP. Puedes encontrar tu connectorId en la página de detalles del conector SAML en la Consola de Administración de Logto.

Según el diseño actual de Logto, solo soportamos Redirect-binding para enviar solicitudes de autenticación y POST-binding para recibir aserciones SAML. Aunque esto no suena muy bien, creemos que el diseño actual puede manejar la mayoría de tus casos de uso. Si tienes algún problema, ¡no dudes en contactarnos!

Configurar el conector SAML (SP)

En esta sección, presentaremos cada atributo en detalle.

entityID Requerido

entityID (es decir, issuer) es el identificador de la entidad. Se utiliza para identificar tu entidad (entidad SAML SP) y hacer coincidir la equivalencia en cada solicitud/respuesta SAML.

signInEndpoint Requerido

El endpoint del IdP al que envías solicitudes de autenticación SAML. Por lo general, puedes encontrar este valor en la página de detalles del IdP (es decir, SSO URL o Login URL del IdP).

x509Certificate Requerido

El certificado x509 generado a partir de la clave privada del IdP, se espera que el IdP tenga este valor disponible.

El contenido del certificado viene con el encabezado -----BEGIN CERTIFICATE----- y el final -----END CERTIFICATE-----.

idpMetadataXml Requerido

El campo se utiliza para colocar contenidos de tu archivo XML de metadatos del IdP.

El analizador XML que estamos usando no soporta espacios de nombres personalizados. Si los metadatos del IdP vienen con espacio de nombres, debes eliminarlos manualmente. Para el espacio de nombres del archivo XML, consulta referencia.

assertionConsumerServiceUrl Requerido

La URL del servicio consumidor de aserciones (ACS) es el endpoint del SP para recibir solicitudes POST de aserciones SAML del IdP. Como mencionamos en la parte anterior, generalmente se configura en la configuración del IdP, pero algunos IdP obtienen este valor de las solicitudes de autenticación SAML, por lo que también agregamos este valor como un campo REQUERIDO. Su valor debería verse como ${your_logto_origin}/api/authn/saml/${connector_id}.

signAuthnRequest

El valor booleano que controla si la solicitud de autenticación SAML debe estar firmada, cuyo valor predeterminado es false.

encryptAssertion

encryptAssertion es un valor booleano que indica si el IdP cifrará la aserción SAML, con un valor predeterminado de false.

Los atributos signAuthnRequest y encryptAssertion deben alinearse con los parámetros correspondientes de la configuración del IdP, de lo contrario se lanzará un error para mostrar que la configuración no coincide.

Todas las respuestas SAML deben estar firmadas.

requestSignatureAlgorithm

Esto debe alinearse con los algoritmos de firma del IdP para que Logto pueda verificar la firma de la aserción SAML. Su valor debe ser http://www.w3.org/2000/09/xmldsig#rsa-sha1, http://www.w3.org/2001/04/xmldsig-more#rsa-sha256 o http://www.w3.org/2001/04/xmldsig-more#rsa-sha512 y el valor predeterminado es http://www.w3.org/2001/04/xmldsig-more#rsa-sha256.

messageSigningOrder

messageSigningOrder indica el orden de firma y cifrado del IdP, su valor debe ser sign-then-encrypt o encrypt-then-sign y el valor predeterminado es sign-then-encrypt.

privateKey y privateKeyPass

privateKey es un valor OPCIONAL y es requerido cuando signAuthnRequest es true.

privateKeyPass es la contraseña que has establecido al crear privateKey, requerida cuando sea necesario.

Si signAuthnRequest es true, el certificado correspondiente generado a partir de privateKey es requerido por el IdP para verificar la firma.

encPrivateKey y encPrivateKeyPass

encPrivateKey es un valor OPCIONAL y es requerido cuando encryptAssertion es true.

encPrivateKeyPass es la contraseña que has establecido al crear encPrivateKey, requerida cuando sea necesario.

Si encryptAssertion es true, el certificado correspondiente generado a partir de encPrivateKey es requerido por el IdP para cifrar la aserción SAML.

Para la generación de claves y certificados, openssl es una herramienta maravillosa. Aquí hay una línea de comando de ejemplo que podría ser útil:

openssl genrsa -passout pass:${privateKeyPassword} -out ${encryptPrivateKeyFilename}.pem 4096

openssl req -new -x509 -key ${encryptPrivateKeyFilename}.pem -out ${encryptionCertificateFilename}.cer -days 3650

Los archivos privateKey y encPrivateKey deben estar codificados en el esquema pkcs1 como cadena pem, lo que significa que los archivos de clave privada deben comenzar con -----BEGIN RSA PRIVATE KEY----- y terminar con -----END RSA PRIVATE KEY-----.

nameIDFormat

nameIDFormat es un atributo OPCIONAL que declara el formato de identificación de nombre que respondería. El valor puede ser urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified, urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, urn:oasis:names:tc:SAML:1.1:nameid-format:X509SubjectName, urn:oasis:names:tc:SAML:2.0:nameid-format:persistent y urn:oasis:names:tc:SAML:2.0:nameid-format:transient, y el valor predeterminado es urn:oasis:names:tc:SAML:2.0:nameid-format:unspecified.

timeout

timeout es la tolerancia de tiempo para la validación de tiempo, ya que el tiempo entre tu entidad SP y la entidad IdP podría ser diferente y la conexión de red también puede traer algún retraso. La unidad es en milisegundos, y el valor predeterminado es 5000 (es decir, 5s).

profileMap

Logto también proporciona un campo profileMap que los usuarios pueden personalizar el mapeo desde los perfiles de los proveedores sociales que generalmente no son estándar. Cada clave de profileMap es el nombre del campo de perfil de usuario estándar de Logto y el valor correspondiente debe ser el nombre del campo de perfil social. En la etapa actual, Logto solo se preocupa por 'id', 'name', 'avatar', 'email' y 'phone' del perfil social, solo 'id' es REQUERIDO y los demás son campos opcionales.

Tipos de configuración

| Nombre | Tipo | Requerido | Valor predeterminado |

|---|---|---|---|

| signInEndpoint | string | true | |

| x509certificate | string | true | |

| idpMetadataXml | string | true | |

| entityID | string | true | |

| assertionConsumerServiceUrl | string | true | |

| messageSigningOrder | encrypt-then-sign | sign-then-encrypt | false | sign-then-encrypt |

| requestSignatureAlgorithm | http://www.w3.org/2000/09/xmldsig#rsa-sha1 | http://www.w3.org/2001/04/xmldsig-more#rsa-sha256 | http://www.w3.org/2001/04/xmldsig-more#rsa-sha512 | false | http://www.w3.org/2001/04/xmldsig-more#rsa-sha256 |

| signAuthnRequest | boolean | false | false |

| encryptAssertion | boolean | false | false |

| privateKey | string | false | |

| privateKeyPass | string | false | |

| nameIDFormat | urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified | urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress | urn:oasis:names:tc:SAML:1.1:nameid-format:X509SubjectName | urn:oasis:names:tc:SAML:2.0:nameid-format:persistent | urn:oasis:names:tc:SAML:2.0:nameid-format:transient | false | urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified |

| timeout | number | false | 5000 |

| profileMap | ProfileMap | false |

| Campos de ProfileMap | Tipo | Requerido | Valor predeterminado |

|---|---|---|---|

| id | string | false | id |

| name | string | false | name |

| avatar | string | false | avatar |

| string | false | ||

| phone | string | false | phone |

Referencia

- Perfiles para el Lenguaje de Marcado de Aserciones de Seguridad (SAML) V2.0 de OASIS

- samlify - Biblioteca SAML 2.0 de Node.js altamente configurable para Single Sign On

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector SAML debería estar disponible ahora.

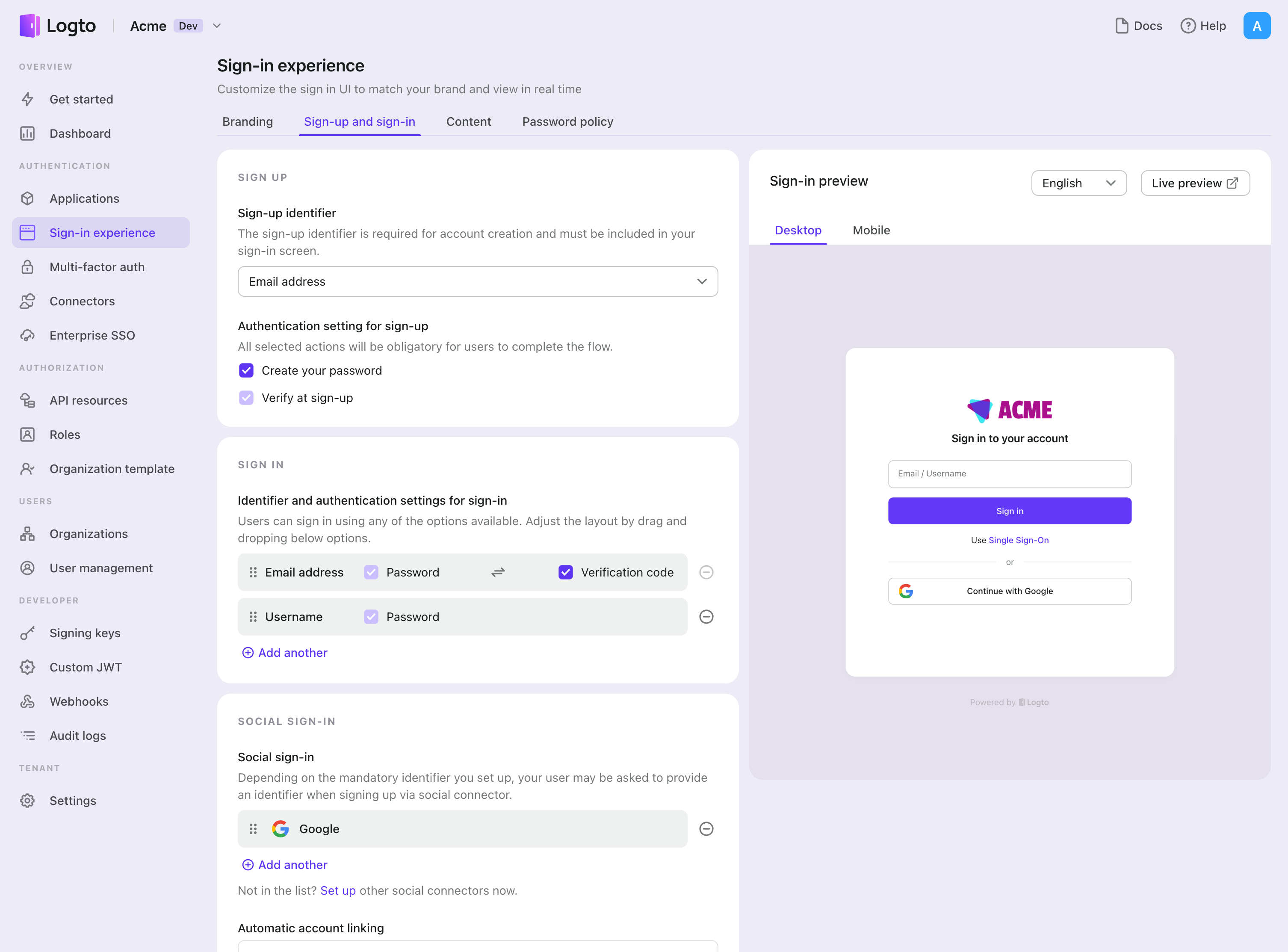

Habilitar el conector SAML en la Experiencia de inicio de sesión

Una vez que crees un conector social con éxito, puedes habilitarlo como un botón "Continuar con SAML" en la Experiencia de inicio de sesión.

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- (Opcional) Elige "No aplicable" para el identificador de registro si solo necesitas inicio de sesión social.

- Añade el conector SAML configurado a la sección "Inicio de sesión social".

Pruebas y Validación

Regresa a tu aplicación Go. Ahora deberías poder iniciar sesión con SAML. ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.