Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de OAuth2 (autenticación de usuario) con Flutter y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de Flutter.

- Una cuenta de OAuth2 utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

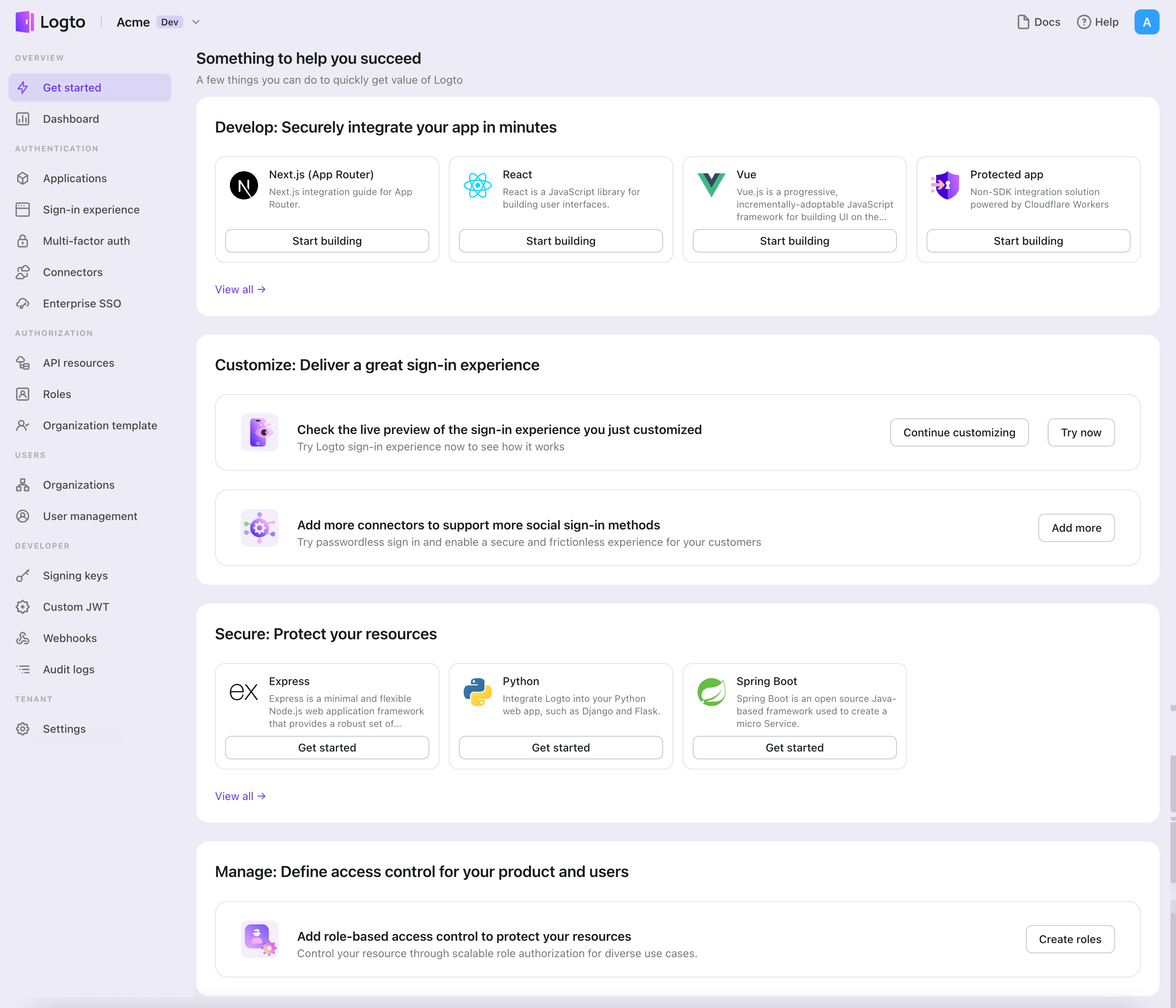

Para crear tu aplicación Native app, simplemente sigue estos pasos:

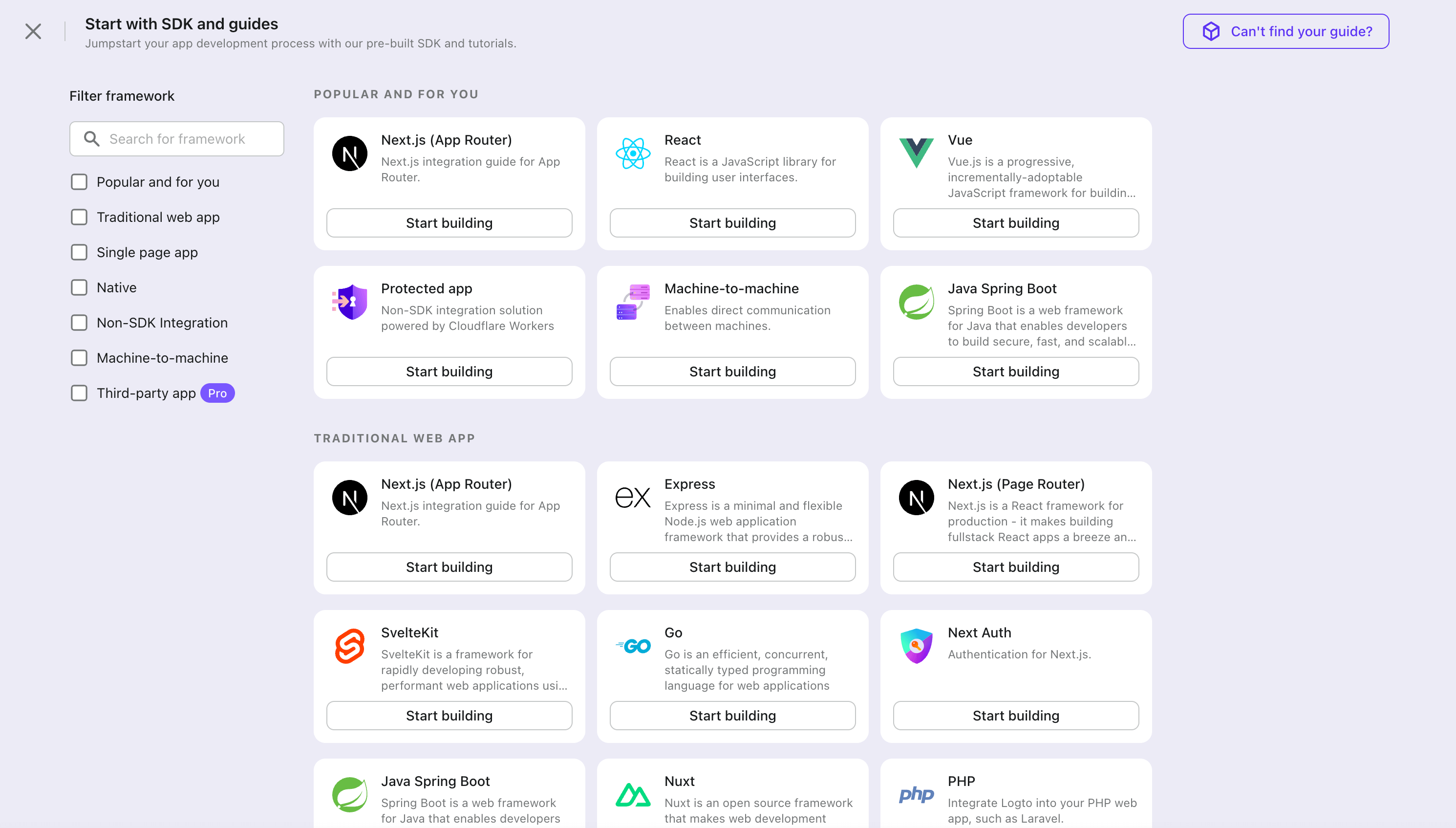

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Native app" o filtra todos los marcos "Native app" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco "Flutter" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar el SDK de Flutter

- El paquete SDK está disponible en pub.dev y en el repositorio de GitHub de Logto.

- El proyecto de ejemplo está construido usando Flutter material. Puedes encontrarlo en pub.dev.

- Este SDK es compatible con aplicaciones Flutter en las plataformas iOS, Android y Web. La compatibilidad con otras plataformas no ha sido probada.

Instalación

- pub.dev

- GitHub

Puedes instalar el logto_dart_sdk package directamente usando el gestor de paquetes pub.

Ejecuta el siguiente comando en la raíz de tu proyecto:

flutter pub add logto_dart_sdk

O añade lo siguiente a tu archivo pubspec.yaml:

dependencies:

logto_dart_sdk: ^3.0.0

Luego ejecuta:

flutter pub get

Si prefieres bifurcar tu propia versión del SDK, puedes clonar el repositorio directamente desde GitHub.

git clone https://github.com/logto-io/dart

Dependencia y configuraciones

Compatibilidad de versiones de SDK

| Versión de Logto SDK | Versión de Dart SDK | Compatible con Dart 3.0 |

|---|---|---|

| < 2.0.0 | >= 2.17.6 < 3.0.0 | false |

| >= 2.0.0 < 3.0.0 | >= 3.0.0 | true |

| >= 3.0.0 | >= 3.6.0 | true |

Configuración de flutter_secure_storage

En su funcionamiento interno, este SDK utiliza flutter_secure_storage para implementar el almacenamiento seguro persistente de tokens multiplataforma.

- Se utiliza Keychain para iOS

- Se utiliza cifrado AES para Android.

Configurar versión de Android

Establece el android:minSdkVersion a >= 18 en el archivo android/app/build.gradle de tu proyecto.

android {

...

defaultConfig {

...

minSdkVersion 18

...

}

}

Desactivar la copia de seguridad automática en Android

Por defecto, Android realiza copias de seguridad de los datos en Google Drive. Esto puede causar la excepción java.security.InvalidKeyException:Failed al desencriptar la clave. Para evitar esto,

-

Para desactivar la copia de seguridad automática, ve a tu archivo de manifiesto de la aplicación y establece los atributos

android:allowBackupyandroid:fullBackupContentenfalse.AndroidManifest.xml<manifest ... >

...

<application

android:allowBackup="false"

android:fullBackupContent="false"

...

>

...

</application>

</manifest> -

Excluye

sharedprefsdeFlutterSecureStorage.Si necesitas mantener el

android:fullBackupContentpara tu aplicación en lugar de desactivarlo, puedes excluir el directoriosharedprefsde la copia de seguridad. Consulta más detalles en la documentación de Android.En tu archivo AndroidManifest.xml, añade el atributo android:fullBackupContent al elemento

<application>, como se muestra en el siguiente ejemplo. Este atributo apunta a un archivo XML que contiene reglas de copia de seguridad.AndroidManifest.xml<application ...

android:fullBackupContent="@xml/backup_rules">

</application>Crea un archivo XML llamado

@xml/backup_rulesen el directoriores/xml/. En este archivo, añade reglas con los elementos<include>y<exclude>. El siguiente ejemplo realiza una copia de seguridad de todas las preferencias compartidas excepto device.xml:@xml/backup_rules<?xml version="1.0" encoding="utf-8"?>

<full-backup-content>

<exclude domain="sharedpref" path="FlutterSecureStorage"/>

</full-backup-content>

Por favor, consulta flutter_secure_storage para más detalles.

Configuración de flutter_web_auth_2

Detrás de escena, este SDK utiliza flutter_web_auth_2 para autenticar a los usuarios con Logto. Este paquete proporciona una forma sencilla de autenticar a los usuarios con Logto utilizando el webview del sistema o el navegador.

Este complemento utiliza ASWebAuthenticationSession en iOS 12+ y macOS 10.15+, SFAuthenticationSession en iOS 11, Chrome Custom Tabs en Android y abre una nueva ventana en la Web.

-

iOS: No se requiere configuración adicional

-

Android: Registra la URL de callback en Android

Para capturar la URL de callback desde la página de inicio de sesión de Logto, necesitarás registrar tu redirectUri de inicio de sesión en tu archivo

AndroidManifest.xml.AndroidManifest.xml<manifest>

<application>

<activity

android:name="com.linusu.flutter_web_auth_2.CallbackActivity"

android:exported="true">

<intent-filter android:label="flutter_web_auth_2">

<action android:name="android.intent.action.VIEW" />

<category android:name="android.intent.category.DEFAULT" />

<category android:name="android.intent.category.BROWSABLE" />

<data android:scheme="YOUR_CALLBACK_URL_SCHEME_HERE" />

</intent-filter>

</activity>

</application>

</manifest> -

Navegador web: Crea un endpoint para manejar la URL de callback

Si estás utilizando la plataforma web, necesitas crear un endpoint para manejar la URL de callback y enviarla de vuelta a la aplicación utilizando la API

postMessage.callback.html<!doctype html>

<title>Autenticación completa</title>

<p>

La autenticación está completa. Si esto no ocurre automáticamente, por favor cierra la ventana.

</p>

<script>

function postAuthenticationMessage() {

const message = {

'flutter-web-auth-2': window.location.href,

};

if (window.opener) {

window.opener.postMessage(message, window.location.origin);

window.close();

} else if (window.parent && window.parent !== window) {

window.parent.postMessage(message, window.location.origin);

} else {

localStorage.setItem('flutter-web-auth-2', window.location.href);

window.close();

}

}

postAuthenticationMessage();

</script>

Por favor, consulta la guía de configuración en el paquete flutter_web_auth_2 para más detalles.

Integración

Inicializar LogtoClient

Importa el paquete logto_dart_sdk e inicializa la instancia de LogtoClient en la raíz de tu aplicación.

import 'package:logto_dart_sdk/logto_dart_sdk.dart';

import 'package:http/http.dart' as http;

void main() async {

WidgetsFlutterBinding.ensureInitialized();

runApp(const MyApp());

}

class MyApp extends StatelessWidget {

const MyApp({Key? key}) : super(key: key);

Widget build(BuildContext context) {

return const MaterialApp(

title: 'Flutter Demo',

home: MyHomePage(title: 'Logto Demo Home Page'),

);

}

}

class MyHomePage extends StatefulWidget {

const MyHomePage({Key? key, required this.title}) : super(key: key);

final String title;

State<MyHomePage> createState() => _MyHomePageState();

}

class _MyHomePageState extends State<MyHomePage> {

late LogtoClient logtoClient;

void render() {

// cambio de estado

}

// LogtoConfig

final logtoConfig = const LogtoConfig(

endpoint: "<your-logto-endpoint>",

appId: "<your-app-id>"

);

void _init() {

logtoClient = LogtoClient(

config: logtoConfig,

httpClient: http.Client(), // Cliente http opcional

);

render();

}

void initState() {

super.initState();

_init();

}

// ...

}

Implementar inicio de sesión

Antes de profundizar en los detalles, aquí tienes una visión general rápida de la experiencia del usuario final. El proceso de inicio de sesión se puede simplificar de la siguiente manera:

- Tu aplicación invoca el método de inicio de sesión.

- El usuario es redirigido a la página de inicio de sesión de Logto. Para aplicaciones nativas, se abre el navegador del sistema.

- El usuario inicia sesión y es redirigido de vuelta a tu aplicación (configurada como el URI de redirección).

Sobre el inicio de sesión basado en redirección

- Este proceso de autenticación sigue el protocolo OpenID Connect (OIDC), y Logto aplica medidas de seguridad estrictas para proteger el inicio de sesión del usuario.

- Si tienes múltiples aplicaciones, puedes usar el mismo proveedor de identidad (Logto). Una vez que el usuario inicia sesión en una aplicación, Logto completará automáticamente el proceso de inicio de sesión cuando el usuario acceda a otra aplicación.

Para aprender más sobre la lógica y los beneficios del inicio de sesión basado en redirección, consulta Experiencia de inicio de sesión de Logto explicada.

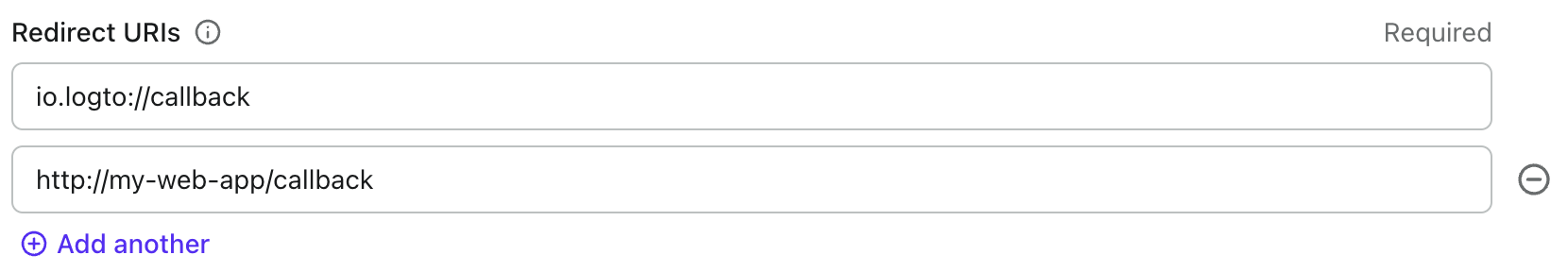

Antes de comenzar, necesitas agregar un URI de redirección en la Consola de Administración para tu aplicación.

Vamos a cambiar a la página de detalles de la aplicación en Logto Console. Añade un URI de redirección io.logto://callback y haz clic en "Guardar cambios".

- Para iOS, el esquema del URI de redirección no importa realmente ya que la clase

ASWebAuthenticationSessionescuchará el URI de redirección independientemente de si está registrado. - Para Android, el esquema del URI de redirección debe estar registrado en el archivo

AndroidManifest.xml.

Después de configurar el URI de redirección, agregamos un botón de inicio de sesión a tu página, que llamará a la API logtoClient.signIn para invocar el flujo de inicio de sesión de Logto:

class _MyHomePageState extends State<MyHomePage> {

// ...

final redirectUri = 'io.logto://callback';

Widget build(BuildContext context) {

// ...

Widget signInButton = TextButton(

onPressed: () async {

await logtoClient.signIn(redirectUri);

render();

},

child: const Text('Sign In'),

);

return Scaffold(

appBar: AppBar(

title: Text(widget.title),

),

body: Center(

child: Column(

mainAxisAlignment: MainAxisAlignment.center,

children: <Widget>[

SelectableText('My Demo App'),

signInButton,

],

),

),

);

}

}

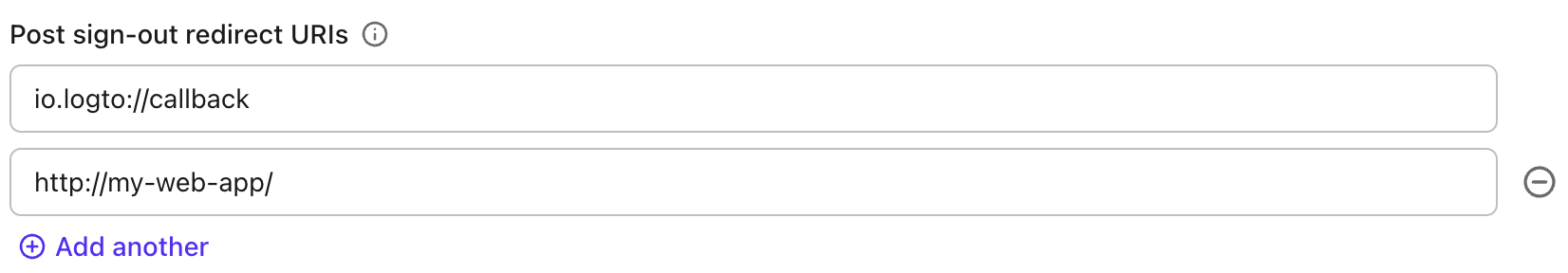

Implementar cierre de sesión

Cambiemos a la página de detalles de la aplicación en Logto Console. Añade un URI de redirección

posterior al cierre de sesión io.logto://callback y haz clic en "Guardar

cambios".

URI de redirección posterior al cierre de sesión es un concepto de OAuth 2.0 que implica la ubicación a la que se debe redirigir después de cerrar sesión.

Ahora vamos a agregar un botón de cierre de sesión en la página principal para que los usuarios puedan cerrar sesión en tu aplicación.

class _MyHomePageState extends State<MyHomePage> {

// ...

final postSignOutRedirectUri = 'io.logto//home';

Widget build(BuildContext context) {

// ...

Widget signOutButton = TextButton(

onPressed: () async {

await logtoClient.signOut(postSignOutRedirectUri);

render();

},

child: const Text('Sign Out'),

);

return Scaffold(

appBar: AppBar(

title: Text(widget.title),

),

body: Center(

child: Column(

mainAxisAlignment: MainAxisAlignment.center,

children: <Widget>[

SelectableText('My Demo App'),

signInButton,

signOutButton,

],

),

),

);

}

}

Manejar el estado de autenticación

Logto SDK proporciona un método asincrónico para verificar el estado de autenticación. El método es logtoClient.isAuthenticated. El método devuelve un valor booleano, true si el usuario está autenticado, de lo contrario false.

En el ejemplo, renderizamos condicionalmente los botones de inicio y cierre de sesión según el estado de autenticación. Ahora actualicemos el método render en nuestro Widget para manejar el cambio de estado:

class _MyHomePageState extends State<MyHomePage> {

// ...

bool? isAuthenticated = false;

void render() {

setState(() async {

isAuthenticated = await logtoClient.isAuthenticated;

});

}

Widget build(BuildContext context) {

// ...

return Scaffold(

appBar: AppBar(

title: Text(widget.title),

),

body: Center(

child: Column(

mainAxisAlignment: MainAxisAlignment.center,

children: <Widget>[

SelectableText('My Demo App'),

isAuthenticated == true ? signOutButton : signInButton,

],

),

),

);

}

}

Punto de control: Prueba tu aplicación

Ahora, puedes probar tu aplicación:

- Ejecuta tu aplicación, verás el botón de inicio de sesión.

- Haz clic en el botón de inicio de sesión, el SDK iniciará el proceso de inicio de sesión y te redirigirá a la página de inicio de sesión de Logto.

- Después de iniciar sesión, serás redirigido de vuelta a tu aplicación y verás el botón de cierre de sesión.

- Haz clic en el botón de cierre de sesión para limpiar el almacenamiento de tokens y cerrar sesión.

Añadir el conector OAuth2

Para habilitar un inicio de sesión rápido y mejorar la conversión de usuarios, conéctate con Flutter como un proveedor de identidad (IdP). El conector social de Logto te ayuda a establecer esta conexión en minutos permitiendo la entrada de varios parámetros.

Para añadir un conector social, simplemente sigue estos pasos:

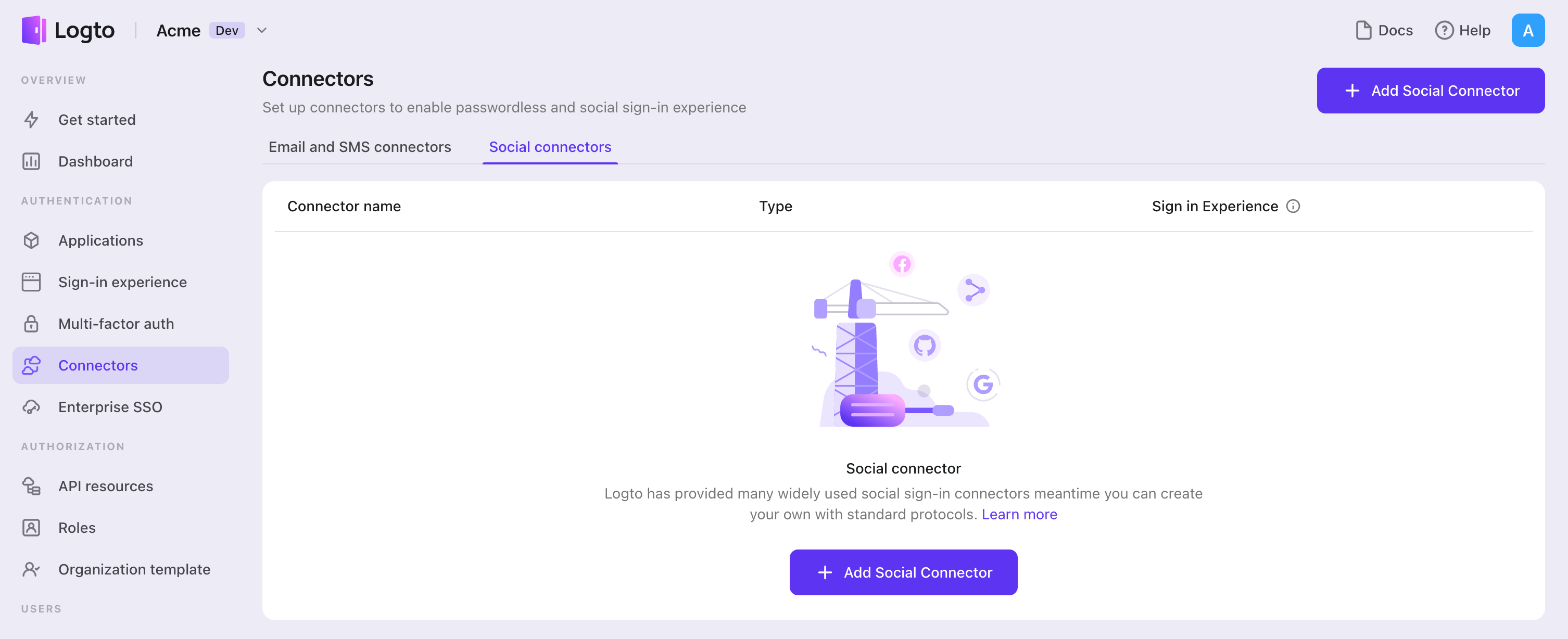

- Navega a Console > Connectors > Social Connectors.

- Haz clic en "Add social connector" y selecciona "OAuth2".

- Sigue la guía README y completa los campos requeridos y personaliza la configuración.

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configura Aplicación estándar OAuth 2.0

Crea tu aplicación OAuth

Cuando abres esta página, creemos que ya sabes qué proveedor de identidad social deseas conectar. Lo primero que debes hacer es confirmar que el proveedor de identidad admite el protocolo OAuth, que es un requisito previo para configurar un conector válido. Luego, sigue las instrucciones del proveedor de identidad para registrar y crear la aplicación relevante para la autorización OAuth.

Configura tu conector

SÓLO admitimos el tipo de concesión "Authorization Code" por razones de seguridad y se adapta perfectamente al escenario de Logto.

clientId y clientSecret se pueden encontrar en la página de detalles de tus aplicaciones OAuth.

clientId: El ID de cliente es un identificador único que identifica la aplicación cliente durante el registro con el servidor de autorización. Este ID es utilizado por el servidor de autorización para verificar la identidad de la aplicación cliente y asociar cualquier token de acceso autorizado con esa aplicación cliente específica.

clientSecret: El secreto de cliente es una clave confidencial que se emite a la aplicación cliente por el servidor de autorización durante el registro. La aplicación cliente utiliza esta clave secreta para autenticarse con el servidor de autorización al solicitar tokens de acceso. El secreto de cliente se considera información confidencial y debe mantenerse seguro en todo momento.

tokenEndpointAuthMethod: El método de autenticación del endpoint de token es utilizado por la aplicación cliente para autenticarse con el servidor de autorización al solicitar tokens de acceso. Para descubrir los métodos admitidos, consulta el campo token_endpoint_auth_methods_supported disponible en el endpoint de descubrimiento de OpenID Connect del proveedor de servicios OAuth 2.0, o consulta la documentación relevante proporcionada por el proveedor de servicios OAuth 2.0.

clientSecretJwtSigningAlgorithm (Opcional): Solo se requiere cuando tokenEndpointAuthMethod es client_secret_jwt. El algoritmo de firma JWT del secreto de cliente es utilizado por la aplicación cliente para firmar el JWT que se envía al servidor de autorización durante la solicitud de token.

scope: El parámetro de alcance se utiliza para especificar el conjunto de recursos y permisos a los que la aplicación cliente está solicitando acceso. El parámetro de alcance se define típicamente como una lista de valores separados por espacios que representan permisos específicos. Por ejemplo, un valor de alcance de "read write" podría indicar que la aplicación cliente está solicitando acceso de lectura y escritura a los datos de un usuario.

Se espera que encuentres authorizationEndpoint, tokenEndpoint y userInfoEndpoint en la documentación del proveedor social.

authenticationEndpoint: Este endpoint se utiliza para iniciar el proceso de autenticación. El proceso de autenticación generalmente implica que el usuario inicie sesión y otorgue autorización para que la aplicación cliente acceda a sus recursos.

tokenEndpoint: Este endpoint es utilizado por la aplicación cliente para obtener un token de acceso que se puede usar para acceder a los recursos solicitados. La aplicación cliente generalmente envía una solicitud al endpoint de token con un tipo de concesión y un código de autorización para recibir un token de acceso.

userInfoEndpoint: Este endpoint es utilizado por la aplicación cliente para obtener información adicional sobre el usuario, como su nombre completo, dirección de correo electrónico o foto de perfil. El endpoint de información del usuario se accede típicamente después de que la aplicación cliente ha obtenido un token de acceso del endpoint de token.

Logto también proporciona un campo profileMap que los usuarios pueden personalizar para mapear los perfiles de los proveedores sociales que generalmente no son estándar. Las claves son los nombres de los campos de perfil de usuario estándar de Logto y los valores correspondientes deben ser los nombres de los campos de los perfiles sociales. En la etapa actual, Logto solo se preocupa por 'id', 'name', 'avatar', 'email' y 'phone' del perfil social, solo 'id' es un campo requerido y los demás son opcionales.

responseType y grantType SOLO pueden ser valores FIJOS con el tipo de concesión de código de autorización, por lo que los hacemos opcionales y los valores predeterminados se completarán automáticamente.

Por ejemplo, puedes encontrar respuesta de perfil de usuario de Google y, por lo tanto, su profileMap debería ser como:

{

"id": "sub",

"avatar": "picture"

}

Proporcionamos una clave customConfig OPCIONAL para colocar tus parámetros personalizados.

Cada proveedor de identidad social podría tener su propia variante en el protocolo estándar OAuth. Si tu proveedor de identidad social deseado se adhiere estrictamente al protocolo estándar OAuth, entonces no necesitas preocuparte por customConfig.

Tipos de configuración

| Nombre | Tipo | Requerido |

|---|---|---|

| authorizationEndpoint | string | true |

| userInfoEndpoint | string | true |

| clientId | string | true |

| clientSecret | string | true |

| tokenEndpointResponseType | enum | false |

| responseType | string | false |

| grantType | string | false |

| tokenEndpoint | string | false |

| scope | string | false |

| customConfig | Record<string, string> | false |

| profileMap | ProfileMap | false |

| Campos de ProfileMap | Tipo | Requerido | Valor predeterminado |

|---|---|---|---|

| id | string | false | id |

| name | string | false | name |

| avatar | string | false | avatar |

| string | false | ||

| phone | string | false | phone |

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector OAuth2 debería estar disponible ahora.

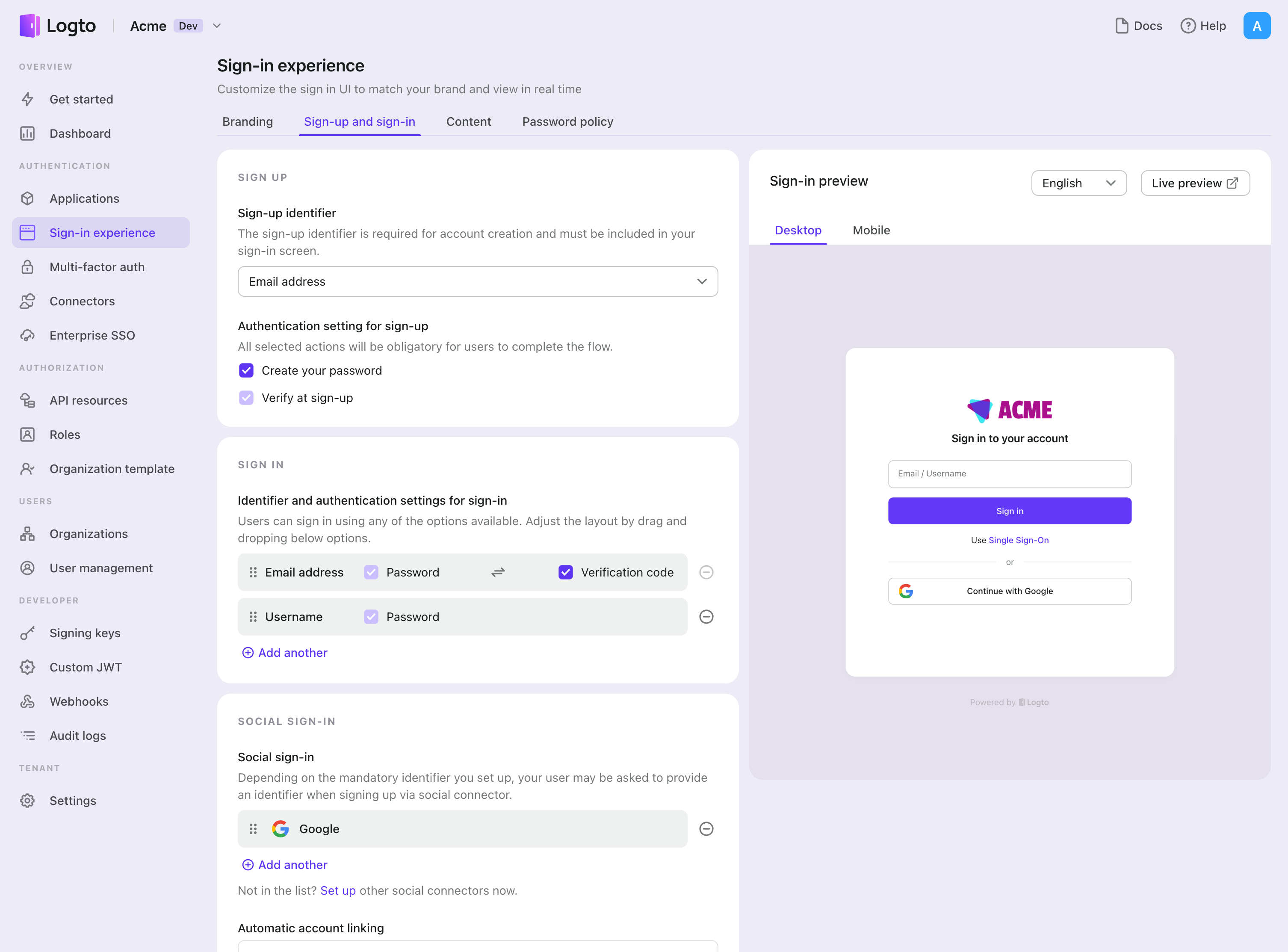

Habilitar el conector OAuth2 en la Experiencia de inicio de sesión

Una vez que crees un conector social con éxito, puedes habilitarlo como un botón "Continuar con OAuth2" en la Experiencia de inicio de sesión.

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- (Opcional) Elige "No aplicable" para el identificador de registro si solo necesitas inicio de sesión social.

- Añade el conector OAuth2 configurado a la sección "Inicio de sesión social".

Pruebas y Validación

Regresa a tu aplicación Flutter. Ahora deberías poder iniciar sesión con OAuth2. ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.