Logto is an Auth0 alternative designed for modern apps and SaaS products. It offers both Cloud and Open-source services to help you quickly launch your identity and management (IAM) system. Enjoy authentication, authorization, and multi-tenant management all in one.

We recommend starting with a free development tenant on Logto Cloud. This allows you to explore all the features easily.

In this article, we will go through the steps to quickly build the AWS SES sign-in experience (user authentication) with .NET Core (MVC) and Logto.

Prerequisites

- A running Logto instance. Check out the introduction page to get started.

- Basic knowledge of .NET Core (MVC).

- A usable AWS SES account.

Create an application in Logto

Logto is based on OpenID Connect (OIDC) authentication and OAuth 2.0 authorization. It supports federated identity management across multiple applications, commonly called Single Sign-On (SSO).

To create your Traditional web application, simply follow these steps:

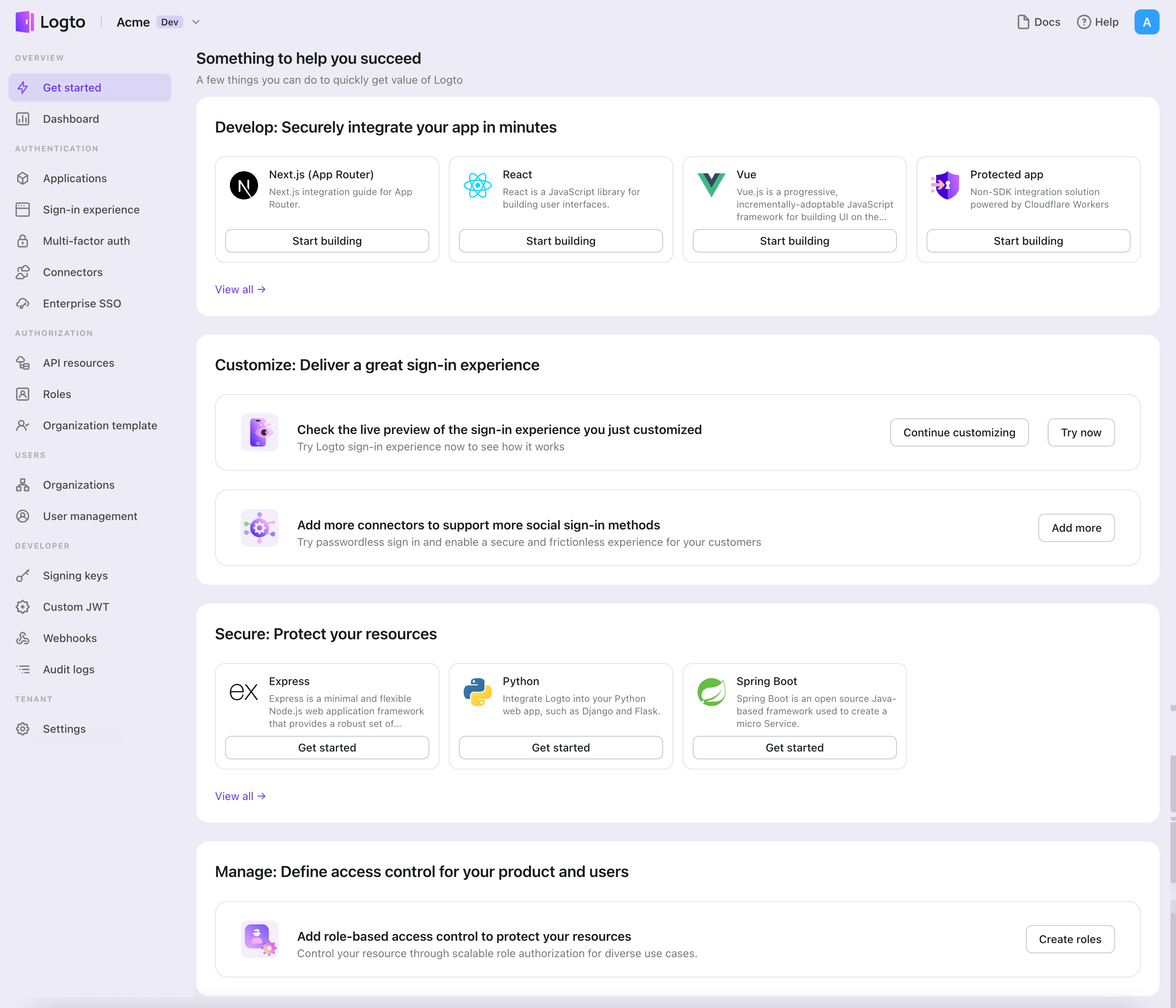

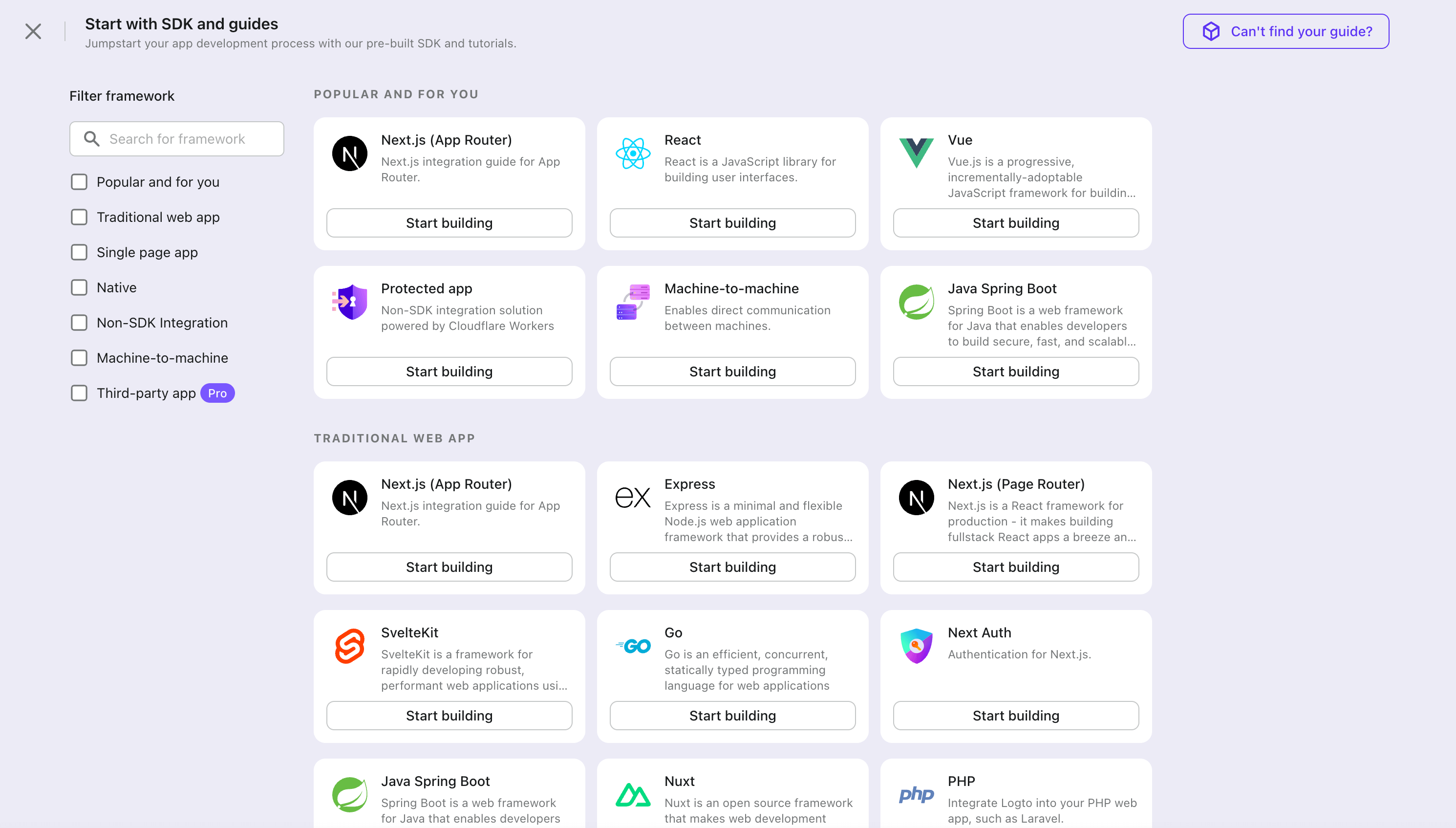

- Open the Logto Console. In the "Get started" section, click the "View all" link to open the application frameworks list. Alternatively, you can navigate to Logto Console > Applications, and click the "Create application" button.

- In the opening modal, click the "Traditional web" section or filter all the available "Traditional web" frameworks using the quick filter checkboxes on the left. Click the ".NET Core (MVC)" framework card to start creating your application.

- Enter the application name, e.g., "Bookstore," and click "Create application".

🎉 Ta-da! You just created your first application in Logto. You'll see a congrats page which includes a detailed integration guide. Follow the guide to see what the experience will be in your application.

Integrate .NET Core (MVC) with Logto

- The following demonstration is built on .NET Core 8.0. The SDK is compatible with .NET 6.0 or higher.

- The .NET Core sample projects are available in the GitHub repository.

Installation

Add the NuGet package to your project:

dotnet add package Logto.AspNetCore.Authentication

Add Logto authentication

Open Startup.cs (or Program.cs) and add the following code to register Logto authentication services:

using Logto.AspNetCore.Authentication;

var builder = WebApplication.CreateBuilder(args);

builder.Services.AddLogtoAuthentication(options =>

{

options.Endpoint = builder.Configuration["Logto:Endpoint"]!;

options.AppId = builder.Configuration["Logto:AppId"]!;

options.AppSecret = builder.Configuration["Logto:AppSecret"];

});

The AddLogtoAuthentication method will do the following things:

- Set the default authentication scheme to

LogtoDefaults.CookieScheme. - Set the default challenge scheme to

LogtoDefaults.AuthenticationScheme. - Set the default sign-out scheme to

LogtoDefaults.AuthenticationScheme. - Add cookie and OpenID Connect authentication handlers to the authentication scheme.

Sign-in and sign-out flows

Before we proceed, there are two confusing terms in the .NET Core authentication middleware that we need to clarify:

- CallbackPath: The URI that Logto will redirect the user back to after the user has signed in (the "redirect URI" in Logto)

- RedirectUri: The URI that will be redirected to after necessary actions have been taken in the Logto authentication middleware.

The sign-in process can be illustrated as follows:

Similarly, .NET Core also has SignedOutCallbackPath and RedirectUri for the sign-out flow.

For the sake of clarity, we'll refer them as follows:

| Term we use | .NET Core term |

|---|---|

| Logto redirect URI | CallbackPath |

| Logto post sign-out redirect URI | SignedOutCallbackPath |

| Application redirect URI | RedirectUri |

Regarding redirect-based sign-in

- This authentication process follows the OpenID Connect (OIDC) protocol, and Logto enforces strict security measures to protect user sign-in.

- If you have multiple apps, you can use the same identity provider (Logto). Once the user signs in to one app, Logto will automatically complete the sign-in process when the user accesses another app.

To learn more about the rationale and benefits of redirect-based sign-in, see Logto sign-in experience explained.

Configure redirect URIs

In the following code snippets, we assume your app is running on http://localhost:3000/.

First, let's configure the Logto redirect URI. Add the following URI to the "Redirect URIs" list in the Logto application details page:

http://localhost:3000/Callback

To configure the Logto post sign-out redirect URI, add the following URI to the "Post sign-out redirect URIs" list in the Logto application details page:

http://localhost:3000/SignedOutCallback

Change the default paths

The Logto redirect URI has a default path of /Callback, and the Logto post sign-out redirect URI has a default path of /SignedOutCallback.

You can leave them as are if there's no special requirement. If you want to change it, you can set the CallbackPath and SignedOutCallbackPath property for LogtoOptions:

builder.Services.AddLogtoAuthentication(options =>

{

// Other configurations...

options.CallbackPath = "/Foo";

options.SignedOutCallbackPath = "/Bar";

});

Remember to update the value in the Logto application details page accordingly.

Implement sign-in/sign-out buttons

First, add actions methods to your Controller, for example:

public class HomeController : Controller

{

public IActionResult SignIn()

{

// This will redirect the user to the Logto sign-in page.

return Challenge(new AuthenticationProperties { RedirectUri = "/" });

}

// Use the `new` keyword to avoid conflict with the `ControllerBase.SignOut` method

new public IActionResult SignOut()

{

// This will clear the authentication cookie and redirect the user to the Logto sign-out page

// to clear the Logto session as well.

return SignOut(new AuthenticationProperties { RedirectUri = "/" });

}

}

Then, add the links to your View:

<p>Is authenticated: @User.Identity?.IsAuthenticated</p>

@if (User.Identity?.IsAuthenticated == true) {

<a asp-controller="Home" asp-action="SignOut">Sign out</a>

} else {

<a asp-controller="Home" asp-action="SignIn">Sign in</a>

}

It will show the "Sign in" link if the user is not authenticated, and show the "Sign out" link if the user is authenticated.

Checkpoint: Test your application

Now, you can test your application:

- Run your application, you will see the sign-in button.

- Click the sign-in button, the SDK will init the sign-in process and redirect you to the Logto sign-in page.

- After you signed in, you will be redirected back to your application and see the sign-out button.

- Click the sign-out button to clear token storage and sign out.

Add AWS SES connector

Email connector is a method used to send one-time passwords (OTPs) for authentication. It enables Email address verification to support passwordless authentication, including Email-based registration, sign-in, two-factor authentication (2FA), and account recovery. You can easily connect AWS SES as your Email provider. With the Logto Email connector, you can set this up in just a few minutes.

To add a Email connector, simply follow these steps:

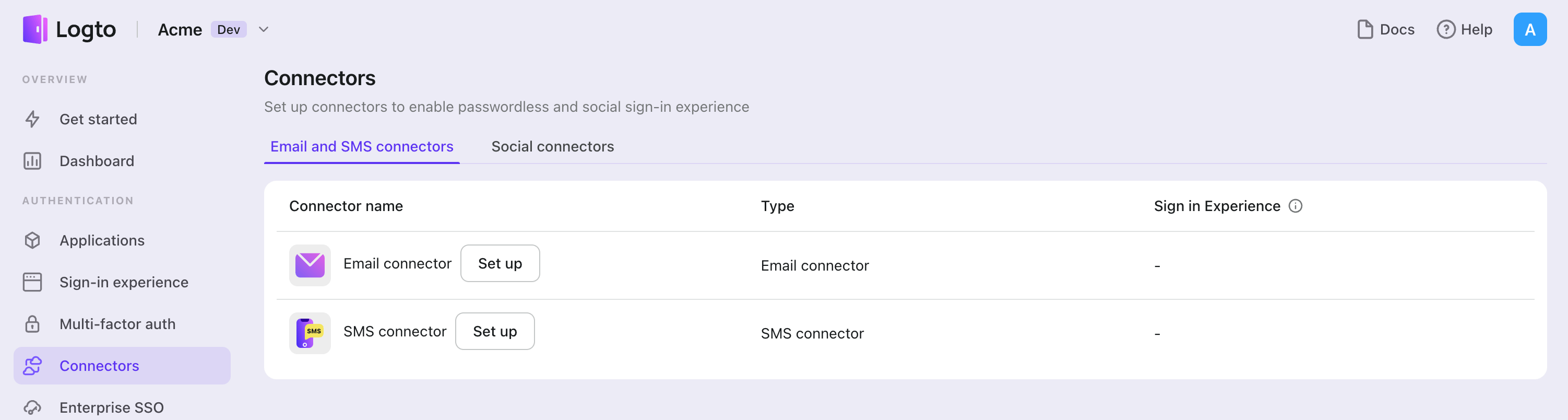

- Navigate to Console > Connector > Email and SMS connectors.

- To add a new Email connector, click the "Set up" button and select "AWS SES".

- Review the README documentation for your selected provider.

- Complete the configuration fields in the "Parameter Configuration" section.

- Customize the Email template using the JSON editor.

- Test your configuration by sending a verification code to your Email address.

If you are following the in-place Connector guide, you can skip the next section.

Set up AWS SES email connector

Configure a mail service in the AWS service console

Register AWS account

Go to AWS and register an account.

Create a identity

- Go to

Amazon Simple Email ServiceConsole - Create an identity, choose one of the following options

- Create an domain

- Create an email address

Configuration of the connector

- Click your username in the upper right corner of the Amazon console to enter

Security Credentials. If you don't have one, create anAccessKeyand save it carefully. - Complete the settings of the

Amazon Simple Email Serviceconnector:- Use the

AccessKey IDandAccessKey Secretobtained in step 1 to fill inaccessKeyIdandaccessKeySecretrespectively. region: Fill in theregionfield with the region of the identity you use to send mail.emailAddress: The email address you use to send mail, in the format ofLogto\<[email protected]>or\<[email protected]>

- Use the

the following parameters are optional; parameters description can be found in the AWS SES API documentation.

feedbackForwardingEmailAddressfeedbackForwardingEmailAddressIdentityArnconfigurationSetName

Test the Amazon SES connector

You can type in an email address and click on "Send" to see whether the settings work before "Save and Done".

That's it. Don't forget to Enable connector in sign-in experience.

Configure types

| Name | Type |

|---|---|

| accessKeyId | string |

| accessKeySecret | string |

| region | string |

| emailAddress | string (OPTIONAL) |

| emailAddressIdentityArn | string (OPTIONAL) |

| feedbackForwardingEmailAddress | string (OPTIONAL) |

| feedbackForwardingEmailAddressIdentityArn | string (OPTIONAL) |

| configurationSetName | string (OPTIONAL) |

| templates | Template[] |

| Template Properties | Type | Enum values |

|---|---|---|

| subject | string | N/A |

| content | string | N/A |

| usageType | enum string | 'Register' | 'SignIn' | 'ForgotPassword' | 'Generic' |

Save your configuration

Double check you have filled out necessary values in the Logto connector configuration area. Click "Save and Done" (or "Save changes") and the AWS SES connector should be available now.

Enable AWS SES connector in Sign-in Experience

Once you create a connector successfully, you can enable phone number-based passwordless login and registration.

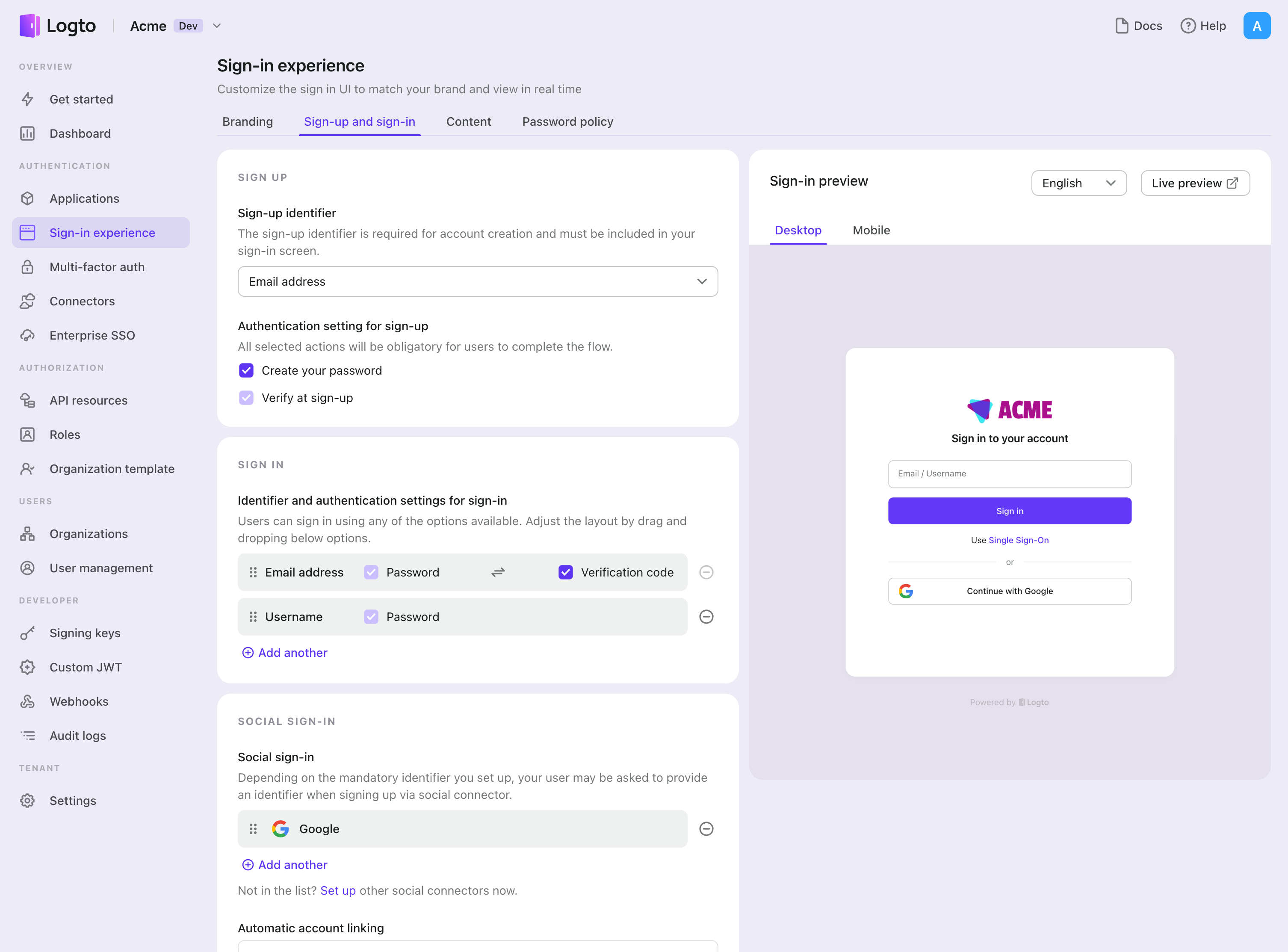

- Navigate to Console > Sign-in experience > Sign-up and sign-in.

- Set up sign-up methods (Optional):

- Select "Email address" or "Email or phone number" as the sign-up identifier.

- "Verify at sign-up" is forced to be enabled. You can also enable "Create a password" on registration.

- Set up sign-in methods:

- Select Email address as one of sign-in identifiers. You can provide multiple available identifiers (email, phone number, and username).

- Select "Verification code" and / or "Password" as the authentication factor.

- Click "Save changes" and test it in "Live preview".

In addition to registration and login via OTPs, you can also have password recovery and -based security verification enabled, as well as linking Email address to profile. See End-user flows for more details.

Testing and Validation

Return to your .NET Core (MVC) app. You should now be able to sign in with AWS SES. Enjoy!

Further readings

End-user flows: Logto provides a out-of-the-box authentication flows including MFA and enterprise SSO, along with powerful APIs for flexible implementation of account settings, security verification, and multi-tenant experience.

Authorization: Authorization defines the actions a user can do or resources they can access after being authenticated. Explore how to protect your API for native and single-page applications and implement Role-based Access Control (RBAC).

Organizations: Particularly effective in multi-tenant SaaS and B2B apps, the organization feature enable tenant creation, member management, organization-level RBAC, and just-in-time-provisioning.

Customer IAM series Our serial blog posts about Customer (or Consumer) Identity and Access Management, from 101 to advanced topics and beyond.